Impossible Level

服务器端核心代码

<?php # Don't need to do anything, protction handled on the client side ?>

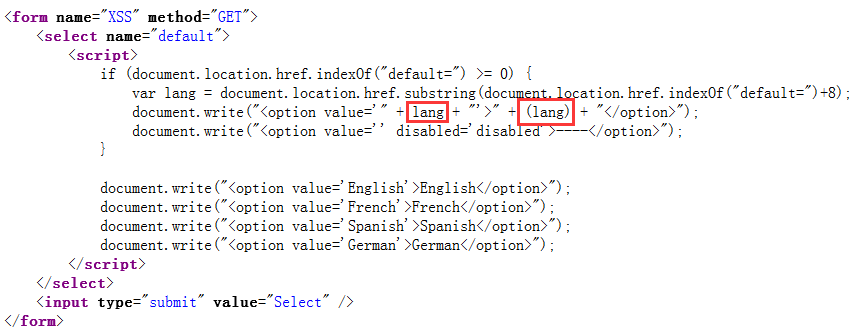

客户端核心代码

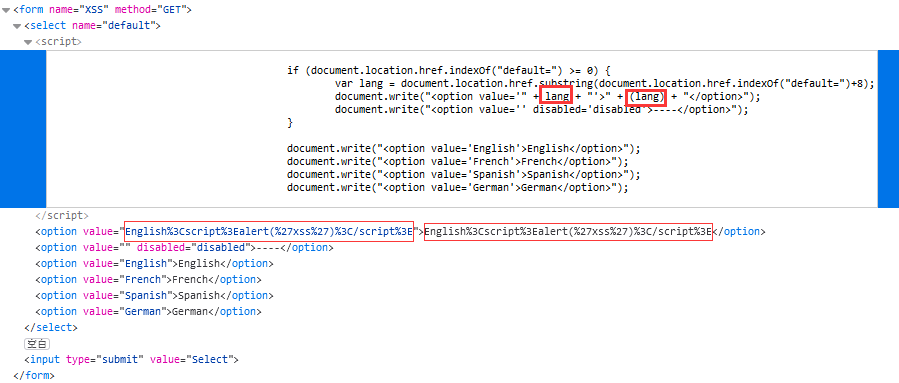

由于大多数浏览器默认将从URL中获取的内容进行编码,而客户端的源代码中直接将编码后的输入插入到了动态页面中(可以与low级别的客户端代码进行比较),从而阻止了执行任何注入的JavaScript。

实践

尝试访问链接

http://127.0.0.1/dvwa/vulnerabilities/xss_d/?default=English<script>alert('xss')</script>

发现页面并没有弹出任何东西,而且语言框内的值是我们输入的参数的经过URL编码后的数据。

我们查看网页源代码,发现这里对我们输入的参数并没有进行URL解码,所以我们输入的任何参数都是经过URL编码,然后直接赋值给option标签。所以,就不存在XSS漏洞了。

参考:https://blog.csdn.net/qq_36119192/article/details/82932557