easy_search

玩了好些天,今天做道题找找状态,明天开始肝了

打开是一个登录框

用amdin/admin尝试了一下,提示登陆失败

这里肯定不会是暴力破解,我猜是sql注入,试了万能密码or 1=1和md5对比username=union select admin,xxxx(pass的md5) from xxx&password=pass,都不行

所以想到去找一下源码,先去看了robots.txt,404 又试了index.php的常见备份文件后缀,发现/index.php.swp可以访问,拿到源码

审计一下源码(嗯,不是sql注入

<?php

ob_start();

function get_hash(){

$chars = 'ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz0123456789!@#$%^&*()+-';

$random = $chars[mt_rand(0,73)].$chars[mt_rand(0,73)].$chars[mt_rand(0,73)].$chars[mt_rand(0,73)].$chars[mt_rand(0,73)];//Random 5 times

$content = uniqid().$random;

return sha1($content);

}

header("Content-Type: text/html;charset=utf-8");

***

if(isset($_POST['username']) and $_POST['username'] != '' )

{

$admin = '6d0bc1';

if ( $admin == substr(md5($_POST['password']),0,6)) {

echo "<script>alert('[+] Welcome to manage system')</script>";

$file_shtml = "public/".get_hash().".shtml";

$shtml = fopen($file_shtml, "w") or die("Unable to open file!");

$text = '

***

***

<h1>Hello,'.$_POST['username'].'</h1>

***

***';

fwrite($shtml,$text);

fclose($shtml);

***

echo "[!] Header error ...";

} else {

echo "<script>alert('[!] Failed')</script>";

}else

{

***

}

***

?>

- 11行:username不为空,

- 14行:password的md5值的前6位等于6d0bc1,这里用python脚本跑(按六位数字跑就可以,我得到的是

2020666 - 21行:username的值会被写入shtml文件,以前没有见过shtml文件,去搜了一下:

包含有服务器命令的文本,会在发送给浏览器之前,自动读取执行(百度百科),emmmm,那么就把命令写到username里,注入到shtml文件,然后再访问文件(文件名是四位随机字符的sha1值,这没法爆破哇,,,后边再看这个,先做着)

先过md5

然后什么都没有了???

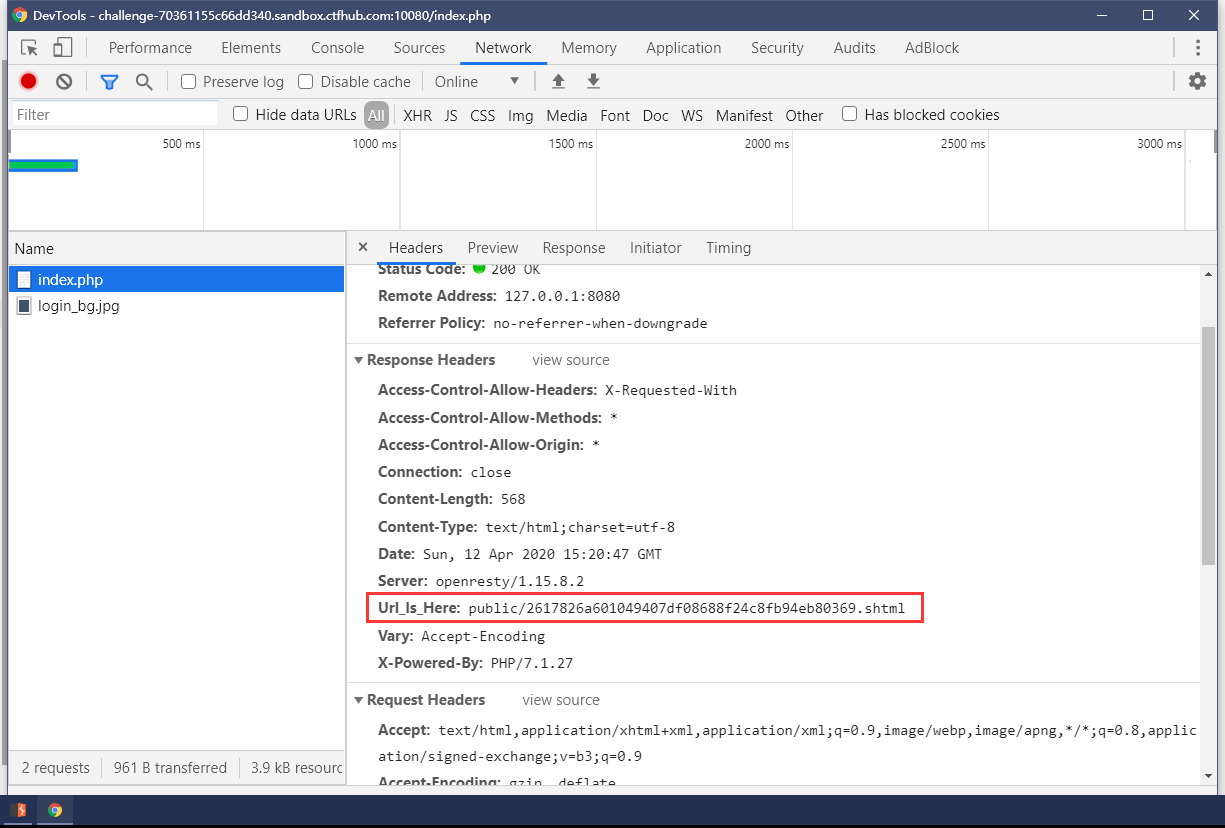

看了下数据包,有一个隐藏的url

直接访问,发现里面是username,时间和ip

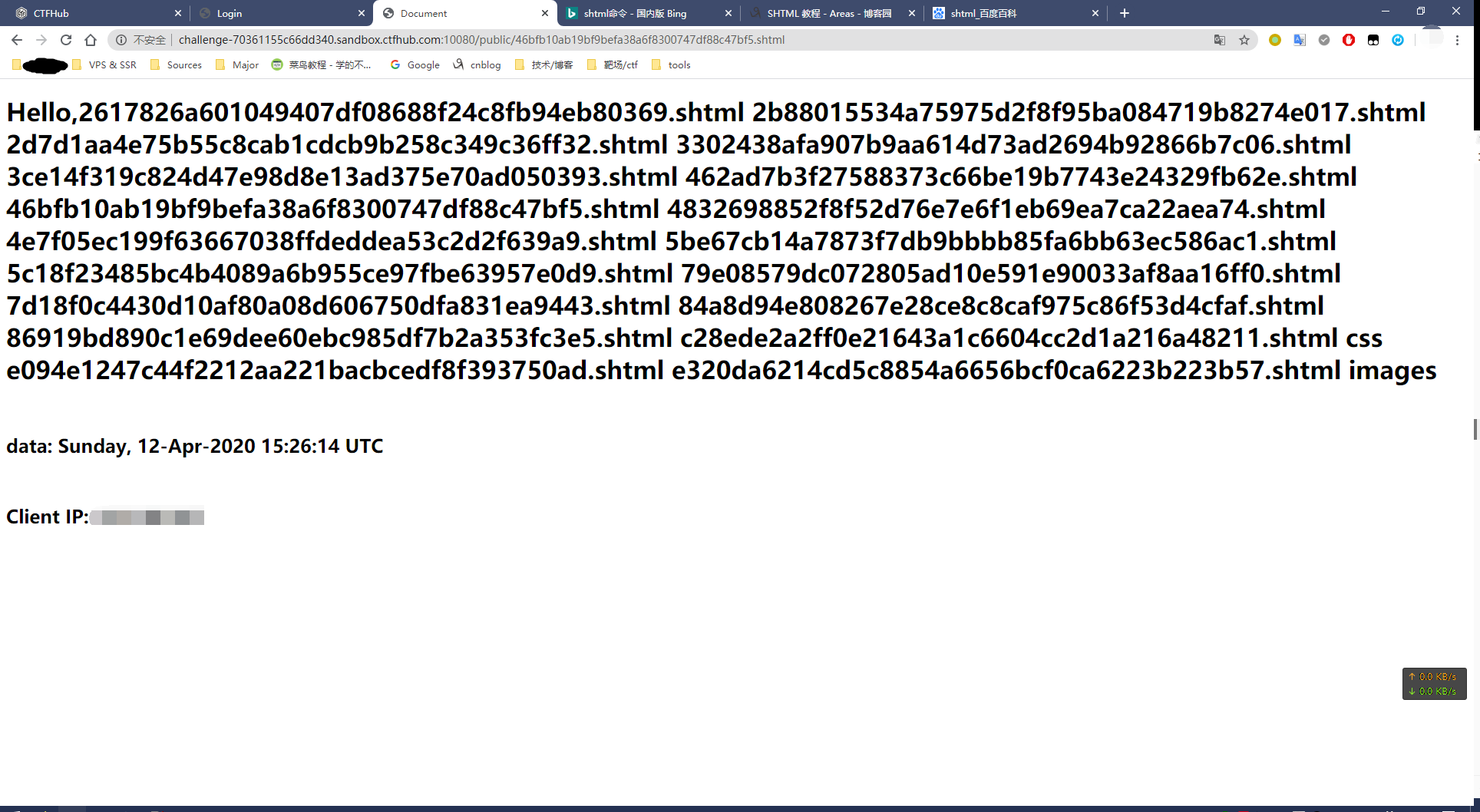

在百科里面有shtml的cmd调用方法

<!--#exec cmd=""-->

先试试ls

可以正常调用,剩下的就是挨着找了

查看其他目录下的文件可以用 ls /目录 也可以 cd xx && ls(&&需要编码为%26

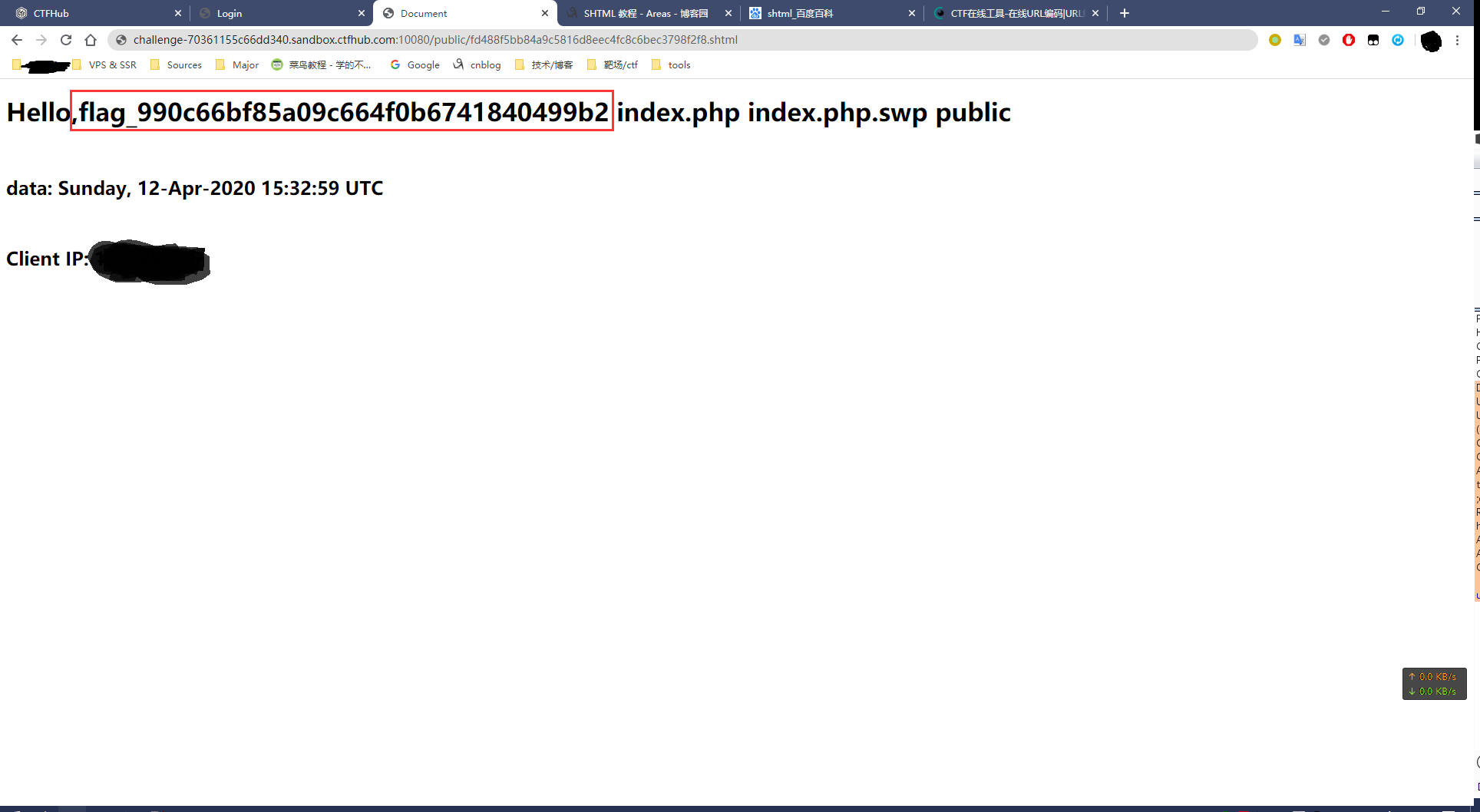

找到了flag位置,在public/../flag_xxxxx

直接访问就能拿到flag