1.1 shiro介绍

Apache Shiro是一个强大且易用的Java安全框架,执行身份验证、授权、密码学和会话管理。使用Shiro的易于理解的API,您可以快速、轻松地获得任何应用程序,从最小的移动应用程序到最大的网络和企业应用程序。

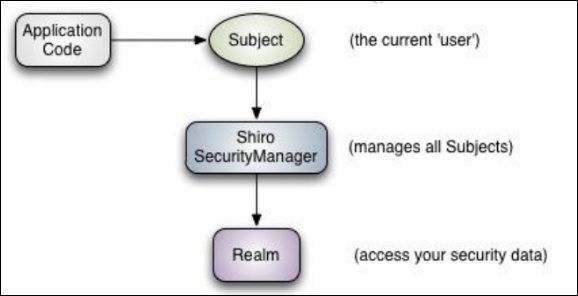

三个核心组件:Subject, SecurityManager 和 Realms.

- Subject

即“当前操作用户”。但是,在Shiro中,Subject这一概念并不仅仅指人,也可以是第三方进程、后台帐户(Daemon Account)或其他类似事物。它仅仅意味着“当前跟软件交互的东西”。但考虑到大多数目的和用途,你可以把它认为是Shiro的“用户”概念。Subject代表了当前用户的安全操作,SecurityManager则管理所有用户的安全操作。

- SecurityManager

它是Shiro框架的核心,典型的Facade模式,Shiro通过SecurityManager来管理内部组件实例,并通过它来提供安全管理的各种服务。

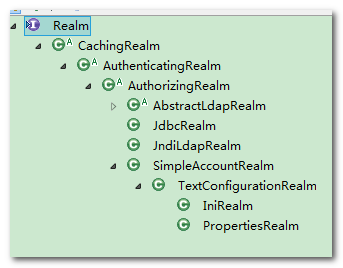

- Realm

Realm充当了Shiro与应用安全数据间的“桥梁”或者“连接器”。也就是说,当对用户执行认证(登录)和授权(访问控制)验证时,Shiro会从应用配置的Realm中查找用户及其权限信息。

1.2 Shiro 体系结构

Authentication:身份认证/登录,验证用户是不是拥有相应的身份;

Authorization:授权,即权限验证,验证某个已认证的用户是否拥有某个权限;即判断用户是否能做事情,常见的如:验证某个用户是否拥有某个角色。或者细粒度的验证某个用户对某个资源是否具有某个权限;

Session Manager:会话管理,即用户登录后就是一次会话,在没有退出之前,它的所有信息都在会话中;会话可以是普通 JavaSE 环境的,也可以是如 Web 环境的;

Cryptography:加密,保护数据的安全性,如密码加密存储到数据库,而不是明文存储;

Web Support:Web 支持,可以非常容易的集成到 Web 环境;

Caching:缓存,比如用户登录后,其用户信息、拥有的角色/权限不必每次去查,这样可以提高效率;

Concurrency:shiro 支持多线程应用的并发验证,即如在一个线程中开启另一个线程,能把权限自动传播过去;

Testing:提供测试支持;

Run As:允许一个用户假装为另一个用户(如果他们允许)的身份进行访问;

Remember Me:记住我,这个是非常常见的功能,即一次登录后,下次再来的话不用登录了。

记住一点,Shiro 不会去维护用户、维护权限;这些需要我们自己去设计/提供;然后通过相应的接口注入给 Shiro 即可。

1.3 Shiro运行原理

Application Code:应用程序代码,就是我们自己的编码,如果在程序中需要进行权限控制,需要调用Subject的API.

Subject:主体,代表的了当前用户。所有的Subject都绑定到SecurityManager,与Subject的所有交互都会委托给SecurityManager,可以将Subject当成一个门面,而真正执行者是SecurityManager.

SecurityManage:安全管理器,所有与安全有关的操作都会与SecurityManager交互,并且它管理所有的Subject.

Realm:域 shiro是从Realm来获取安全数据(用户,角色,权限)。就是说 SecurityManager

要验证用户身份, 那么它需要从 Realm 获取相应的用户进行比较以确定用户身份是否合法;也需要从 Realm 得到用户相应的角色/权限进行验证用户是否能进行操作; 可以把 Realm 看成 DataSource,即安全数据源

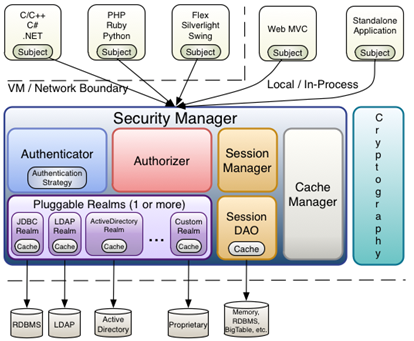

Shiro 运行原理图2(Shiro 内部架构角度)如下:

1) Subject:主体,可以看到主体可以是任何与应用交互的“用户”。

2) SecurityManager:相当于 SpringMVC 中的 DispatcherServlet 或者 Struts2 中的 FilterDispatcher。它是 Shiro 的核心,所有具体的交互都通过 SecurityManager 进行控制。它管理着所有 Subject、且负责进行认证和授权、及会话、缓存的管理。

3) Authenticator:认证器,负责主体认证的,这是一个扩展点,如果用户觉得 Shiro 默认的不好,我们可以自定义实现。其需要认证策略(Authentication Strategy),即什么情况下算用户认证通过了。

4) Authrizer:授权器,或者访问控制器。它用来决定主体是否有权限进行相应的操作,即控制着用户能访问应用中的哪些功能。

5) Realm:可以有1个或多个 Realm,可以认为是安全实体数据源,即用于获取安全实体的。它可以是 JDBC 实现,也可以是 LDAP 实现,或者内存实现等。

6) SessionManager:如果写过 Servlet 就应该知道 Session 的概念,Session 需要有人去管理它的生命周期,这个组件就是 SessionManager。而 Shiro 并不仅仅可以用在 Web 环境,也可以用在如普通的 JavaSE 环境。

7) SessionDAO:DAO 大家都用过,数据访问对象,用于会话的 CRUD。我们可以自定义 SessionDAO 的实现,控制 session 存储的位置。如通过 JDBC 写到数据库或通过 jedis 写入 redis 中。另外 SessionDAO 中可以使用 Cache 进行缓存,以提高性能。

8) CacheManager:缓存管理器。它来管理如用户、角色、权限等的缓存的。因为这些数据基本上很少去改变,放到缓存中后可以提高访问的性能。

9) Cryptography:密码模块,Shiro 提高了一些常见的加密组件用于如密码加密/解密的。

2.3 过滤器

当 Shiro 被运用到 web 项目时,Shiro 会自动创建一些默认的过滤器对客户端请求进行过滤。以下是 Shiro 提供的过滤器:

| 过滤器简称 | 对应的 Java 类 |

|---|---|

| anon | org.apache.shiro.web.filter.authc.AnonymousFilter |

| authc | org.apache.shiro.web.filter.authc.FormAuthenticationFilter |

| authcBasic | org.apache.shiro.web.filter.authc.BasicHttpAuthenticationFilter |

| perms | org.apache.shiro.web.filter.authz.PermissionsAuthorizationFilter |

| port | org.apache.shiro.web.filter.authz.PortFilter |

| rest | org.apache.shiro.web.filter.authz.HttpMethodPermissionFilter |

| roles | org.apache.shiro.web.filter.authz.RolesAuthorizationFilter |

| ssl | org.apache.shiro.web.filter.authz.SslFilter |

| user | org.apache.shiro.web.filter.authc.UserFilter |

| logout | org.apache.shiro.web.filter.authc.LogoutFilter |

| noSessionCreation | org.apache.shiro.web.filter.session.NoSessionCreationFilter |

解释:

|

1

2

3

4

5

6

7

8

9

10

|

/admins/**=anon # 表示该 uri 可以匿名访问

/admins/**=auth # 表示该 uri 需要认证才能访问

/admins/**=authcBasic # 表示该 uri 需要 httpBasic 认证

/admins/**=perms[user:add:*] # 表示该 uri 需要认证用户拥有 user:add:* 权限才能访问

/admins/**=port[8081] # 表示该 uri 需要使用 8081 端口

/admins/**=rest[user] # 相当于 /admins/**=perms[user:method],其中,method 表示 get、post、delete 等

/admins/**=roles[admin] # 表示该 uri 需要认证用户拥有 admin 角色才能访问

/admins/**=ssl # 表示该 uri 需要使用 https 协议

/admins/**=user # 表示该 uri 需要认证或通过记住我认证才能访问

/logout=logout # 表示注销,可以当作固定配置

|

注意:

anon,authcBasic,auchc,user 是认证过滤器。

perms,roles,ssl,rest,port 是授权过滤器。

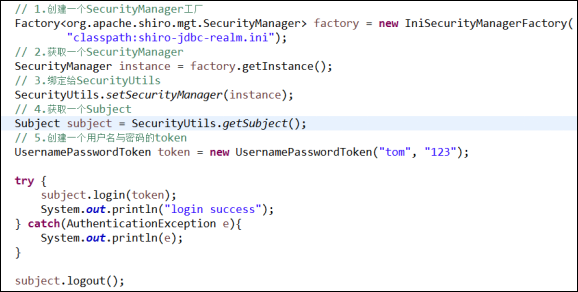

1.4 Shiro快速入门

1.4.1 案例1

添加依赖

<dependency>

<groupId>org.apache.shiro</groupId>

<artifactId>shiro-core</artifactId>

<version>1.4.0</version>

</dependency>

配置文件 shiro.ini

[users]

zhang=123

tom=456

代码

// 创建一个SecurityManager工厂,此处使用的是ini配置文件初始化SecurityManager Factory<SecurityManager> factory = new IniSecurityManagerFactory("classpath:shiro.ini"); // 通过工厂获取一个SecurityManager SecurityManager instance = factory.getInstance(); // 绑定给SecurityUtils SecurityUtils.setSecurityManager(instance); // 获取一个Subject Subject subject = SecurityUtils.getSubject(); // 创建用户名密码验证的token UsernamePasswordToken upt = new UsernamePasswordToken("tom", "456"); try { // 登录 subject.login(upt); System.out.println("身份验证成功"); } catch (AuthenticationException e) { System.out.println(e); System.out.println("身份验证失败"); } // 退出 subject.logout();

1.4.2 案例2

配置文件 shiro-realm.ini

myrealm1=cn.itcast.demo2.MyRealm

securityManager.realms=$myrealm1

代码

Realm代码

public class MyRealm implements Realm { // 根据token获取认证信息 public AuthenticationInfo getAuthenticationInfo(AuthenticationToken token) throws AuthenticationException { // 获取用户名 String username = (String) token.getPrincipal(); //获取密码 char[] ch = (char[]) token.getCredentials(); String password=new String(ch); if(!"tom".equals(username)){ throw new UnknownAccountException(); } if(!"123".equals(password)){ throw new IncorrectCredentialsException(); } return new SimpleAuthenticationInfo(username,password,getName()); } // 返回一个唯一的realm名称 public String getName() { return "myrealm1"; } // 判断realm是否支持token public boolean supports(AuthenticationToken arg0) { return arg0 instanceof UsernamePasswordToken; } }

测试代码

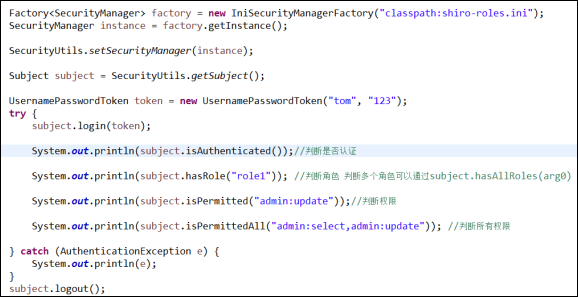

1.4.3 案例3

配置文件shiro-jdbc-realm.ini

[main] jdbcRealm=org.apache.shiro.realm.jdbc.JdbcRealm dataSource=com.mchange.v2.c3p0.ComboPooledDataSource dataSource.driverClass=com.mysql.jdbc.Driver dataSource.jdbcUrl=jdbc:mysql://localhost:3306/shirodemo dataSource.user=root dataSource.password=abc jdbcRealm.dataSource=$dataSource securityManager.realms=$jdbcRealm

代码

1.4.4 案例4

配置文件 shiro-roles.ini

[users] tom=123,role1 [roles] role1=admin:add,admin:update,admin:delete,admin:select roles=user:select

代码

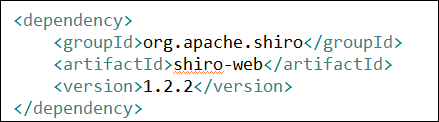

1.5 Shiro与web集成

Shiro 提供了与 Web 集成的支持,其通过一个 ShiroFilter 入口来拦截需要安全控制的 URL,然后进行相应的控制, ShiroFilter 类似于如 Strut2/SpringMVC 这种 web 框架的前端控制器,其是安全控制的入口点,其负责读取配置(如 ini 配置文件),然后判断 URL 是否需要登录/权限等工作。

1.5.1 maven依赖

1.5.2 web.xml文件中配置

<listener> <listener-class>org.apache.shiro.web.env.EnvironmentLoaderListener</listener-class> </listener> <filter> <filter-name>shiroFilter</filter-name> <filter-class>org.apache.shiro.web.servlet.ShiroFilter</filter-class> </filter> <filter-mapping> <filter-name>shiroFilter</filter-name> <url-pattern>/*</url-pattern> </filter-mapping>

从 Shiro 1.2 开始引入了 Environment/WebEnvironment 的概念,即由它们的实现提供相应的SecurityManager及其相应的依赖。 ShiroFilter 会自动找到 Environment 然后获取相应的依赖

通 过 EnvironmentLoaderListener 来 创 建 相 应 的 WebEnvironment , 并 自 动 绑 定 到ServletContext,默认使用 IniWebEnvironment 实现。

可以通过如下配置修改默认实现及其加载的配置文件位置:

shiroConfigLocations 默 认是 “ /WEB-INF/shiro.ini ”, IniWebEnvironment 默认 是先从

/WEB-INF/shiro.ini 加载,如果没有就默认加载 classpath:shiro.ini。

1.5.3 shiro.ini

[users]

zhang=123

tom=456

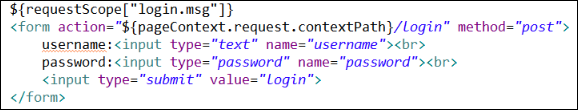

1.5.4 jsp代码

login.jsp

success.jsp

1.5.5 servlet代码

LoginServlet

1.6 Shiro与spring集成

在企业开发中,使用spring集成shiro方案是常见的做法。

1.6.1 在web.xml文件中配置

DelegatingFilterProxy 作用是自动到 spring 容器查找名字为 shiroFilter(filter-name)的 bean

并把所有 Filter 的操作委托给它

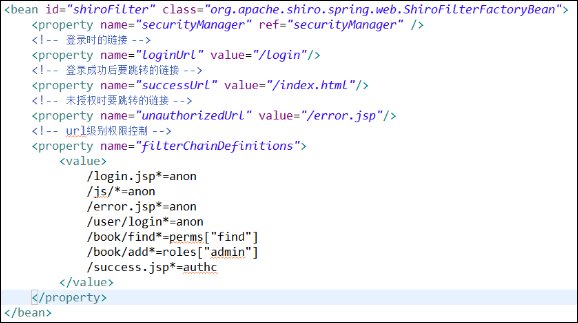

1.6.2 在applicationContext.xml文件中配置

1.6.3 url级别权限控制

ShiroFilter具有上面10个Filter校验功能!!!!

- anon 不需要认证和登陆 可以访问

- authc 必须认证后才能访问

- perms 必须具有某个权限才能访问

- roles 必须具有某个角色才能访问

- port 请求必须符合端口才能访问

- rest 限制HTTP请求方式 post、get

- ssl 必须用https才能访问

- user 必须存在用户才能访问

存在用户(cookie)和认证(session)不一样

logout 必须session里面没有这个用户才能访问

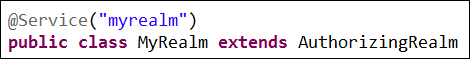

1.6.4 自定义realm实现授权与认证

创建自定义realm实现类

自定义realm一般是继承AuthorizingRealm,因为它提供了认证与授权功能

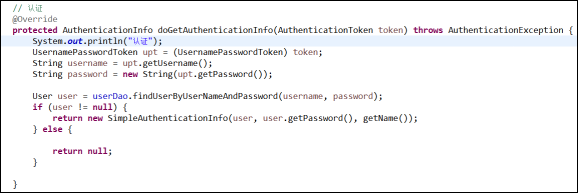

认证操作

授权操作

Spring的配置文件中修改

Action中调用

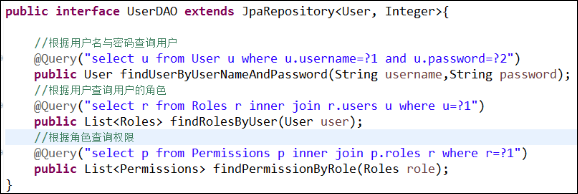

Dao中操作

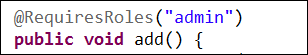

1.6.5 注解方式实现权限控制

Shiro为我们提供了学用注解

在spring配置文件中配置

<bean id="lifecycle" class="org.apache.shiro.spring.LifecycleBeanPostProcessor"> </bean> <bean class="org.springframework.aop.framework.autoproxy.DefaultAdvisorAutoProxyCreator" depends-on="lifecycle" > <property name="proxyTargetClass" value="true"></property> </bean> <bean class="org.apache.shiro.spring.security.interceptor.AuthorizationAttributeSourceAdvisor"> <property name="securityManager" ref="securityManager" /> </bean>

a) 业务层注解权限控制

注意事项1

因为我们是在实现类上去使用的注解,需要我们指定代码方式

注意事项2

在service层因为权限出现问题,那么会产生异常,我们需要在表现层进行处理,类似如下代码

b) 表现层注解权限控制

注意事项

1.7 Shiro整合ehcache

- 导入ehcache的maven依赖

2.在src/main/resource下提供ehcache的配置文件

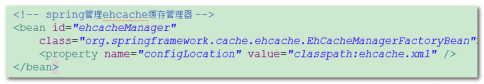

3.将ehcache缓存管理交给spring管理

4.Shiro整合ehcache缓存管理器

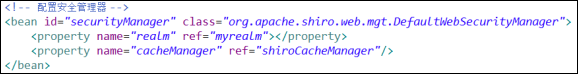

5.将缓存管理器注入给安全管理器

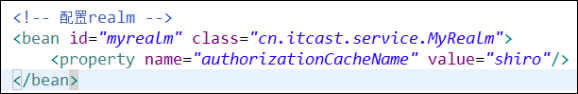

6.在realm中引入缓存管理

1.8 Shiro总结

Shiro为程序共提供了四种权限控制方式

1.8.1 第一种

url级别权限控制

1.8.2 第二种

方法注解权限控制

1.8.3 第三种

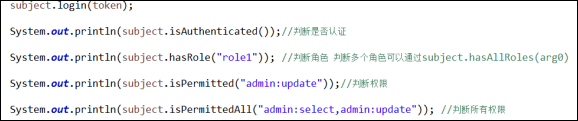

代码级别权限控制

1.8.4 第四种

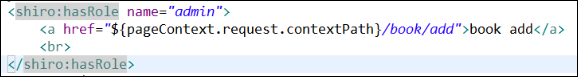

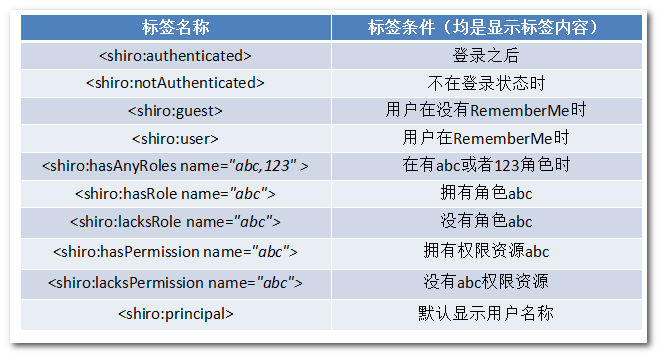

页面标签权限控制

例如: