0x00 WordPress简介

WordPress是一款个人博客系统,并逐步演化成一款内容管理系统软件,它是使用PHP语言和MySQL数据库开发的,用户可以在支持 PHP 和 MySQL数据库的服务器上使用自己的博客。

0x01 漏洞概述

该漏洞源于程序没有正确处理静态查询。攻击者可利用该漏洞未经认证查看部分内容。

0x02 影响版本

WordPress <= 5.2.3

0x03 所需环境

phpstudy(php-7.2.10-nts Apache)

WordPress 5.2.3

0x04 环境搭建

(1)将下载下来的WordPress放到phpstudy

(2)浏览器访问127.0.0.1/WordPress文件名,登录后提示没有数据库

(3)127.0.0.1/phpmyadmin 创建名为wordpress(为了方便)的数据库

(4)继续安装WordPress

0x05 复现过程

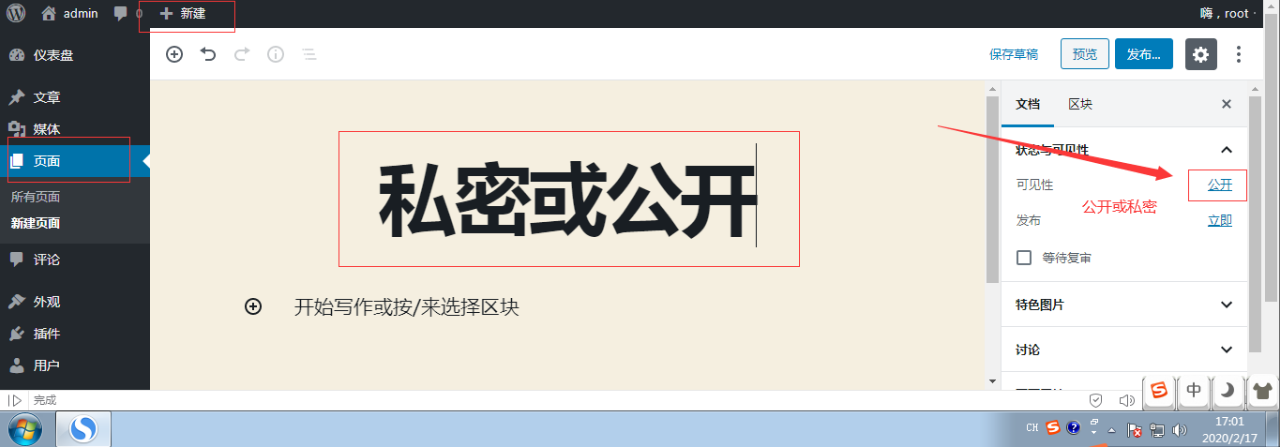

(1)创建几个私密文章,当然创建一个也可以

(2)创建几个公开文章,同上

(3)正常访问,127.0.0.1/WordPress文件名

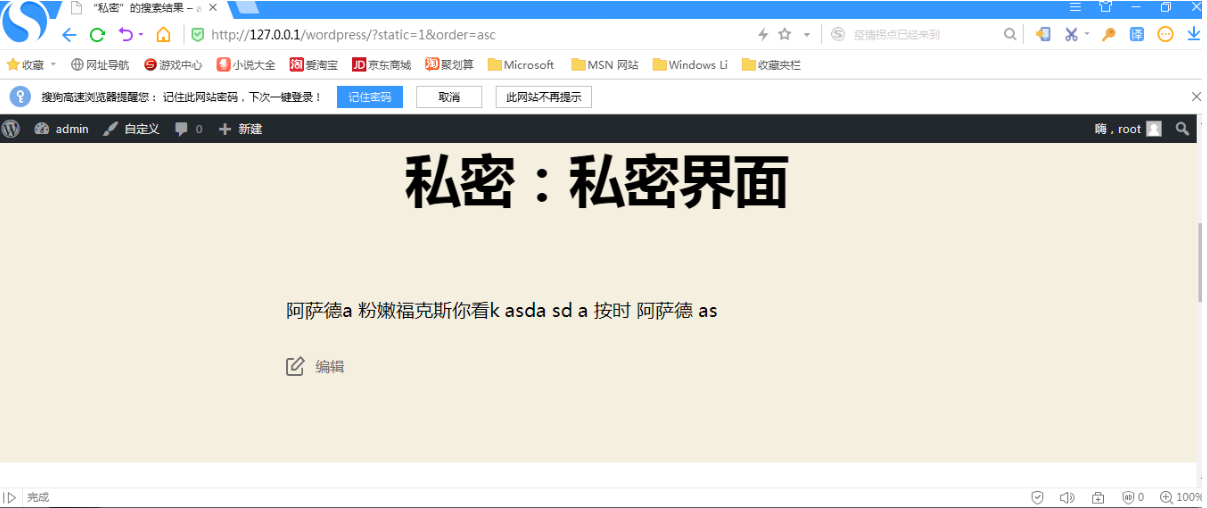

(4)加poc访问,127.0.0.1/WordPress文件名/?static=1&order=asc(或者搜索框:私密)

0x07 修复方案

更新至最新版本。

当你的才华还撑不起你的野心时,你需要静下心来学习。(无论什么事情)

Tank you !!

博主公众号

本文欢迎转载。 如转载请务必注明出处。 觉得写的不错的可以右侧打赏一手。 群在上边欢迎大家来撩。