目录

1. ftp简介

网络文件共享服务主流的主要有三种,分别是ftp、nfs、samba。

FTP是File Transfer Protocol(文件传输协议)的简称,用于internet上的控制文件的双向传输。

FTP也是一个应用程序,基于不同的操作系统有不同的FTP应用程序,而所有这些应用程序都遵守同一种协议以传输文件。

在FTP的使用当中,用户经常遇到两种概念:下载和上传

| 下载(Download) | 上传(Upload) |

|---|---|

| 从远程主机拷贝文件至自己的计算机上 | 将文件从自己的计算机上拷贝至远程主机上 |

2. ftp架构

FTP工作于应用层,监听于tcp的21号端口,是一种C/S架构的应用程序。其有多种客户端和服务端的应用程序,下面来简单介绍一下

| 客户端工具 | 服务端软件 |

|---|---|

| ftp lftp,lftpget wget,curl filezilla gftp(Linux GUI) 商业软件(flashfxp,cuteftp) |

wu-ftpd proftpd(提供web接口的一种ftp服务端程序) pureftp vsftpd(Very Secure) ServU(windows平台的一种强大ftp服务端程序 |

3. ftp数据连接模式

ftp有2种数据连接模式:命令连接和数据连接

- 命令连接:是指文件管理类命令,始终在线的持久性连接,直到用户退出登录为止

- 数据连接:是指数据传输,按需创建及关闭的连接

其中数据连接需要关注的有2点,一是数据传输格式,二是数据传输模式

数据传输格式有以下两种:

- 文件传输

- 二进制传输

数据传输模式也有2种:

- 主动模式:由服务器端创建数据连接

- 被动模式:由客户端创建数据连接

两种数据传输模式的建立过程:

| 传输模式 | 建立过程 |

|---|---|

| 主动模式 | 命令连接: Client(1025)--> Server(21) 客户端以一个随机端口(大于1023)来连服务器端的21号端口 数据连接: Server(20/tcp) --> Client(1025+1) 服务器端以自己的20号端口去连客户端创建命令连接时使用的随机端口+1的端口号 |

| 被动模式 | 命令连接: Client(1110) --> Server(21) 客户端以一个随机端口来连成服务器端的21号端口 数据连接: Client(1110+1) --> Server(随机端口) 客户端以创建命令连接的端口+1的端口号去连服务器端通过命令连接告知自己的一个随机端口号来创建数据连接 |

在服务端来看被动模式有个弊端,因为服务端的端口是随机的,因为服务器端开了防火墙,则客户器端去连服务端创建数据连接时可能会被拒绝

4. 用户认证

ftp的用户主要有三种:

- 虚拟用户:仅用于访问某特定服务中的资源

- 系统用户:可以登录系统的真实用户

- 匿名用户

5. vsftpd

此处我们要举得例子是vsftpd,这也是在公司中用得最多的一款ftp软件。

5.1 vsftpd安装

[root@server ~]# yum -y install vsftp

5.2 vsftpd配置

/etc/pam.d/vsftpd //vsftpd用户认证配置文件

/etc/vsftpd/ //配置文件目录

/etc/vsftpd/vsftpd.conf //主配置文件

//匿名用户(映射为ftp用户)的共享资源位置是/var/ftp

//系统用户通过ftp访问的资源位置为用户的家目录

//虚拟用户通过ftp访问的资源位置为给虚拟用户指定的映射成为的系统用户的家目录

vsftpd常见的配置参数:

| 参数 | 作用 |

|---|---|

| anonymous_enable=YES | 启用匿名用户登录 |

| anon_upload_enable=YES | 允许匿名用户上传 |

| anon_mkdir_write_enable=YES | 允许匿名用户创建目录,但是不能删除 |

| anon_other_write_enable=YES | 允许匿名用户创建和删除目录 |

| local_enable=YES | 启用本地用户登录 |

| write_enable=YES | 允许本地用户有写权限 |

| local_umask=022 | 通过ftp上传文件的默认遮罩码 |

| chroot_local_user=YES | 禁锢所有的ftp本地用户于其家目录中 |

| chroot_list_enable=YES | 开启禁锢文件列表 需要与chroot_list_file参数一起使用 |

| chroot_list_file=/etc/vsftpd/chroot_list | 指定禁锢列表文件路径 在此文件里面的用户将被禁锢在其家目录中 |

| allow_writeable_chroot=YES | 允许被禁锢的用户家目录有写权限 |

| xferlog_enable=YES | 是否启用传输日志,记录ftp传输过程 |

| xferlog_std_format=YES | 传输日志是否使用标准格式 |

| xferlog_file=/var/log/xferlog | 指定传输日志存储的位置 |

| chown_uploads=YES | 是否启用改变上传文件属主的功能 |

| chown_username=whoever | 指定要将上传的文件的属主改为哪个用户 此用户必须在系统中存在 |

| pam_service_name=vsftpd | 指定vsftpd使用/etc/pam.d下的 哪个pam配置文件进行用户认证 |

| userlist_enable=YES | 是否启用控制用户登录的列表文件: 默认为/etc/vsftpd/user_list文件 |

| userlist_deny=YES | 是否拒绝userlist指定的列表文件中存在的用户登录ftp |

| max_clients=# | 最大并发连接数 |

| max_per_ip=# | 每个IP可同时发起的并发请求数 |

| anon_max_rate | 匿名用户的最大传输速率,单位是“字节/秒” |

| local_max_rate | 本地用户的最大传输速率,单位是“字节/秒” |

| dirmessage_enable=YES | 启用某目录下的.message描述信息 假定有一个目录为/upload,在其下创建一个文件名为.message, 在文件内写入一些描述信息,则当用户切换至/upload目录下时会自动显示.message文件中的内容 |

| message_file | 设置访问一个目录时获得的目录信息文件的文件名,默认是.message |

| idle_session_timeout=600 | 设置默认的断开不活跃session的时间 |

| data_connection_timeout=120 | 设置数据传输超时时间 |

| ftpd_banner="Welcome to chenlf FTP service." | 定制欢迎信息,登录ftp时自动显示 |

//虚拟用户的配置:

//所有的虚拟用户会被统一映射为一个指定的系统帐号,访问的共享位置即为此系统帐号的家目录

//各虚拟用户可被赋予不同的访问权限,通过匿名用户的权限控制参数进行指定

//虚拟用户帐号的存储方式:

1.文件:编辑文件,此文件需要被编码为hash格式。

奇数行为用户名

偶数行为密码

2.关系型数据库的表中:

通过即时查询数据库完成用户认证

mysql库:pam要依赖于pam_mysql软件,可以通过epel源yum安装

5.3 实验

5.3.1.配置匿名用户ftp

服务端:

[root@server ~]# yum -y install vsftpd

[root@server ~]# systemctl restart vsftpd.service

[root@server ~]# systemctl enable vsftpd.service

Created symlink from /etc/systemd/system/multi-user.target.wants/vsftpd.service to /usr/lib/systemd/system/vsftpd.service.

[root@server ~]# ss -antlp

State Recv-Q Send-Q Local Address:Port Peer Address:Port

LISTEN 0 128 *:22 *:* users:(("sshd",pid=1070,fd=3))

LISTEN 0 100 127.0.0.1:25 *:* users:(("master",pid=1178,fd=13))

LISTEN 0 32 :::21 :::* users:(("vsftpd",pid=2462,fd=3))

LISTEN 0 128 :::22 :::* users:(("sshd",pid=1070,fd=4))

LISTEN 0 100 ::1:25 :::* users:(("master",pid=1178,fd=14))

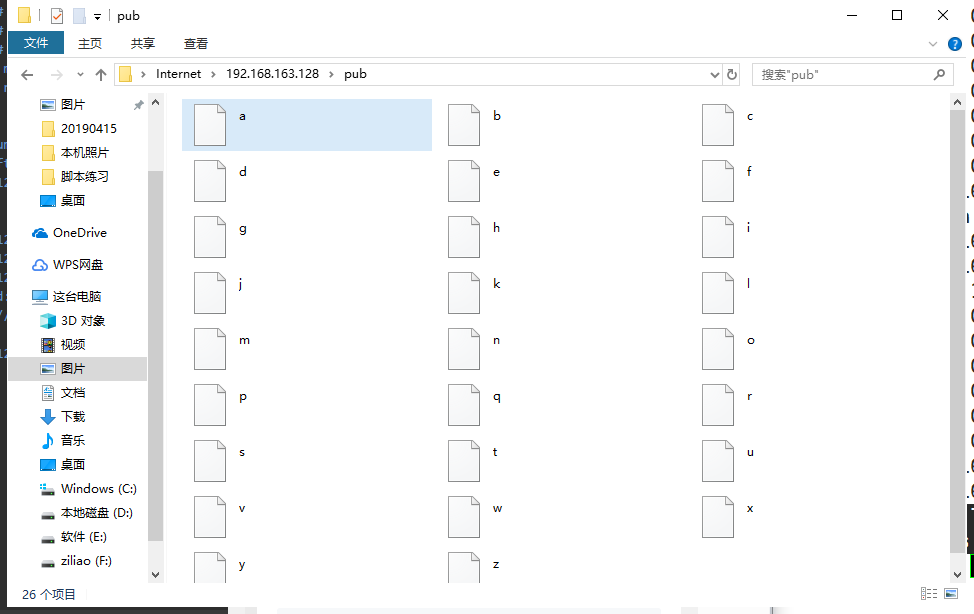

[root@server ~]# cd /var/ftp/pub/

[root@server pub]# ls

[root@server pub]# touch {a..z}

[root@server pub]# ls

a c e g i k m o q s u w y

b d f h j l n p r t v x z

客户端:

[root@cl129 ~]# yum -y install lftp

[root@cl129 ~]# lftp 192.168.163.128

lftp 192.168.163.128:/> ls

drwxr-xr-x 2 0 0 6 Mar 23 2017 pub

lftp 192.168.163.128:/> cd pub/

lftp 192.168.163.128:/pub> ls

lftp 192.168.163.128:/pub> put anaconda-ks.cfg

put: Access failed: 550 Permission denied. (anaconda-ks.cfg)//匿名用户没有配置写权限,所以无法上传

lftp 192.168.163.128:/pub> ls

-rw-r--r-- 1 0 0 0 Apr 17 08:11 a

-rw-r--r-- 1 0 0 0 Apr 17 08:11 b

... ... ...

-rw-r--r-- 1 0 0 0 Apr 17 08:11 x

-rw-r--r-- 1 0 0 0 Apr 17 08:11 y

-rw-r--r-- 1 0 0 0 Apr 17 08:11 z

Windows客户端:

5.3.2配置虚拟用户ftp

服务端:

[root@server ~]# yum -y install vsftp

[root@server ~]# yum -y install db4* //安装加密程序

## 编辑虚拟用户列表,一行用户名,一行密码

[root@server ~]# vim /etc/vsftpd/vu.list

cl001

111111

cl002

222222

cl003

333333

//将刚创建的文本格式用户名、密码文件使用db4工具转换成数据库文件

[root@server ~]# db_load -T -t hash -f /etc/vsftpd/vu.list /etc/vsftpd/vu.db

//上面的-T表示转换,-t表示加密方式使用hash算法加密

//为提高虚拟用户帐号文件的安全性,应将文件权限设置为600,以避免数据外泄

[root@server ~]# chmod 600 /etc/vsftpd/vu*

[root@server ~]# ll /etc/vsftpd/vu*

-rw-------. 1 root root 12288 Apr 17 16:27 /etc/vsftpd/vu.db

-rw-------. 1 root root 39 Apr 17 16:26 /etc/vsftpd/vu.list

//添加虚拟用户的映射帐号、创建ftp根目录。例如要将使用的ftp根目录设置为/cljhfy, \

//映射帐号的名称为cljhfy,可以执行以下操作

[root@server ~]# useradd -d /cljhfy -s /sbin/nologin cljhfy

[root@server ~]# chmod 755 /cljhfy

[root@server ~]# ll -d /cljhfy/

drwxr-xr-x. 2 cljhfy cljhfy 162 Apr 17 16:44 /cljhfy/

//为虚拟用户建立PAM认证

[root@server ~]# cp /etc/pam.d/vsftpd{,.back}

[root@server ~]# vim /etc/pam.d/vsftpd

#%PAM-1.0

auth required pam_userdb.so db=/etc/vsftpd/vu

account required pam_userdb.so db=/etc/vsftpd/vu

//修改vsftpd配置文件,添加虚拟用户支持

[root@server ~]# echo 'guest_enable=YES' >> /etc/vsftpd/vsftpd.conf

[root@server ~]# echo 'guest_username=vftp' >> /etc/vsftpd/vsftpd.conf

//为不同的虚拟用户建立独立的配置文件

[root@server ~]# echo 'user_config_dir=/etc/vsftpd/vusers_dir' >> /etc/vsftpd/vsftpd.conf

[root@server ~]# echo 'allow_writeable_chroot=YES' >> /etc/vsftpd/vsftpd.conf

//有了上述配置后,就可以在/etc/vsftpd/vusers_dir目录中为每个虚拟用户分别建立配置文件了。 \

//例如,若要使用虚拟用户cl002能够上传文件、创建目录、删除文件,cl002能够上传文件、创建目录,而jerry只有默认的下载权限, \

//可以执行以下操作

[root@server ~]# mkdir /etc/vsftpd/vusers_dir

[root@server ~]# cd /etc/vsftpd/vusers_dir/

[root@server vusers_dir]# vim cl001

anon_upload_enable=YES

anon_mkdir_write_enable=YES

anon_other_write_enable=YES

local_umask=022

[root@server vusers_dir]# vim cl002

anon_upload_enable=YES

anon_mkdir_write_enable=YES

local_umask=022

[root@server vusers_dir]# touch cl003

//注意:虚拟用户是通过匿名访问的,所以必须开启匿名访问功能!!!

//启动服务

[root@server vusers_dir]# systemctl restart vsftpd

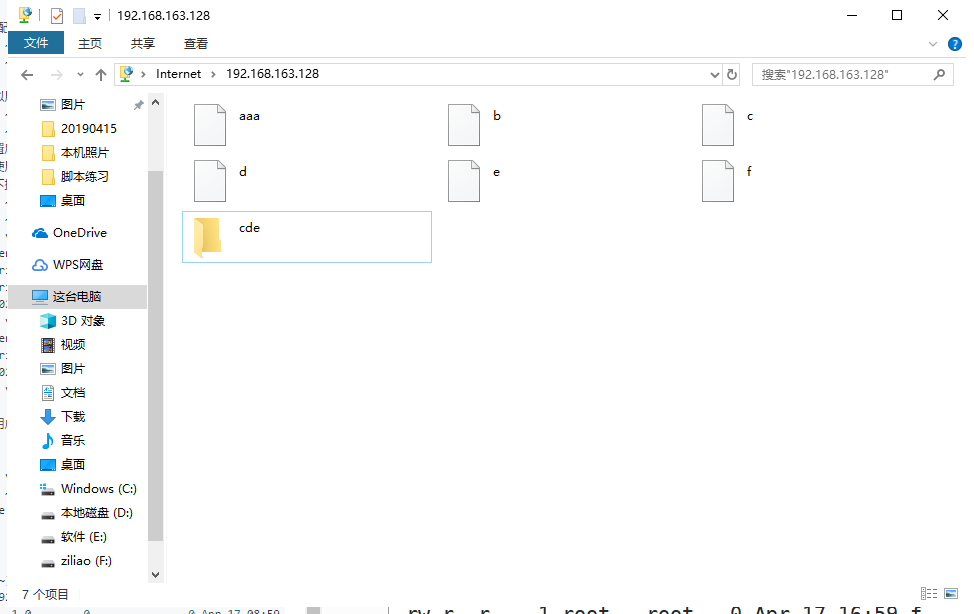

[root@server ~]# ls /cljhfy/

a b c d e f g

客户端:

//验证cl001

[root@cl129 ~]# lftp -u cl001,111111 192.168.163.128

lftp cl001@192.168.163.128:~> ls

-rw-r--r-- 1 0 0 0 Apr 17 08:59 a

-rw-r--r-- 1 0 0 0 Apr 17 08:59 b

-rw-r--r-- 1 0 0 0 Apr 17 08:59 c

-rw-r--r-- 1 0 0 0 Apr 17 08:59 d

-rw-r--r-- 1 0 0 0 Apr 17 08:59 e

-rw-r--r-- 1 0 0 0 Apr 17 08:59 f

-rw-r--r-- 1 0 0 0 Apr 17 08:59 g

lftp cl001@192.168.163.128:/> rm -rf a

rm 成功, 删除 `a'

lftp cl001@192.168.163.128:/> put aaa

lftp cl001@192.168.163.128:/> ls

-rw------- 1 1000 1000 0 Apr 17 09:02 aaa

lftp cl001@192.168.163.128:/> get b

[root@cl129 ~]# ls

aaa anaconda-ks.cfg b bbb ccc

lftp cl001@192.168.163.128:/> mkdir ad

mkdir 成功, 建立 `ad'

lftp cl001@192.168.163.128:/> ls

-rw------- 1 1000 1000 0 Apr 17 09:02 aaa

drwx------ 2 1000 1000 6 Apr 17 09:27 ad

//文件b被下载下来了

//服务端的文件a被删除,多了文件aaa

[root@server ~]# ls /cljhfy/

aaa ad b c cde d e f 新文件夹

验证cl003

[root@cl129 ~]# lftp -u cl003,333333 192.168.163.128

lftp cl003@192.168.163.128:~> ls

-rw------- 1 1000 1000 0 Apr 17 09:02 aaa

drwx------ 2 1000 1000 6 Apr 17 09:27 ad

-rw-r--r-- 1 0 0 0 Apr 17 08:59 b

-rw-r--r-- 1 0 0 0 Apr 17 08:59 c

drwx------ 2 1000 1000 6 Apr 17 09:23 cde

-rw-r--r-- 1 0 0 0 Apr 17 08:59 d

-rw-r--r-- 1 0 0 0 Apr 17 08:59 e

-rw-r--r-- 1 0 0 0 Apr 17 08:59 f

drwx------ 2 1000 1000 6 Apr 17 09:25 新文件夹

//cl003无法删除和创建文件

lftp cl003@192.168.163.128:/> rm -rf aaa

lftp cl003@192.168.163.128:/> ls

-rw------- 1 1000 1000 0 Apr 17 09:02 aaa

drwx------ 2 1000 1000 6 Apr 17 09:27 ad

-rw-r--r-- 1 0 0 0 Apr 17 08:59 b

-rw-r--r-- 1 0 0 0 Apr 17 08:59 c

drwx------ 2 1000 1000 6 Apr 17 09:23 cde

-rw-r--r-- 1 0 0 0 Apr 17 08:59 d

-rw-r--r-- 1 0 0 0 Apr 17 08:59 e

-rw-r--r-- 1 0 0 0 Apr 17 08:59 f

drwx------ 2 1000 1000 6 Apr 17 09:25 新文件夹

lftp cl003@192.168.163.128:/> rm -rf ad

lftp cl003@192.168.163.128:/> ls

-rw------- 1 1000 1000 0 Apr 17 09:02 aaa

drwx------ 2 1000 1000 6 Apr 17 09:27 ad

-rw-r--r-- 1 0 0 0 Apr 17 08:59 b

-rw-r--r-- 1 0 0 0 Apr 17 08:59 c

drwx------ 2 1000 1000 6 Apr 17 09:23 cde

-rw-r--r-- 1 0 0 0 Apr 17 08:59 d

-rw-r--r-- 1 0 0 0 Apr 17 08:59 e

-rw-r--r-- 1 0 0 0 Apr 17 08:59 f

drwx------ 2 1000 1000 6 Apr 17 09:25 新文件夹

lftp cl003@192.168.163.128:/> mkdir acd

mkdir: Access failed: 550 Permission denied. (acd)

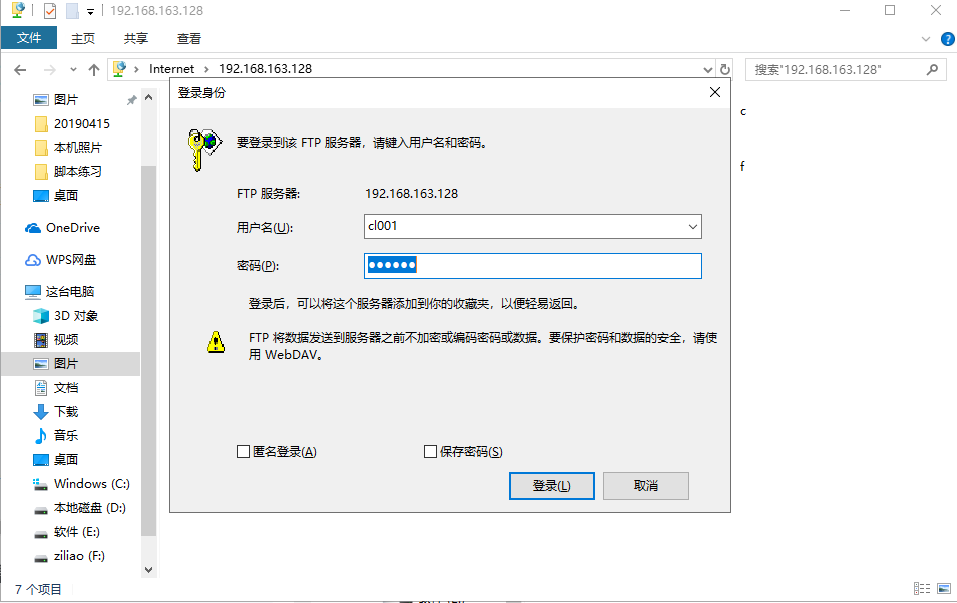

验证Windows端的cl001:

新建目录cde

Windows端:

5.3.3配置系统用户ftp

服务端:

[root@server ~]# vim /etc/vsftpd/vsftpd

将anonymous_enable=YES注释掉

//取消匿名登录

重启服务

[root@server ~]# systemctl restart vsftpd

[root@server ~]# useradd vftp

[root@server ~]# echo "123"|passwd --stdin vftp

Changing password for user vftp.

passwd: all authentication tokens updated successfully.

[root@server ~]# ls /home/vftp/

客户端:

[root@cl129 ~]# lftp -u vftp,123 192.168.163.128

lftp vftp@192.168.163.128:~> ls

lftp vftp@192.168.163.128:~> put aaa

lftp vftp@192.168.163.128:~> ls

-rw-r--r-- 1 1001 1001 0 Apr 17 10:16 aaa

服务端:

[root@server ~]# ll /home/vftp/

total 0

-rw-r--r--. 1 vftp vftp 0 Apr 17 18:16 aaa