HTTP隧道

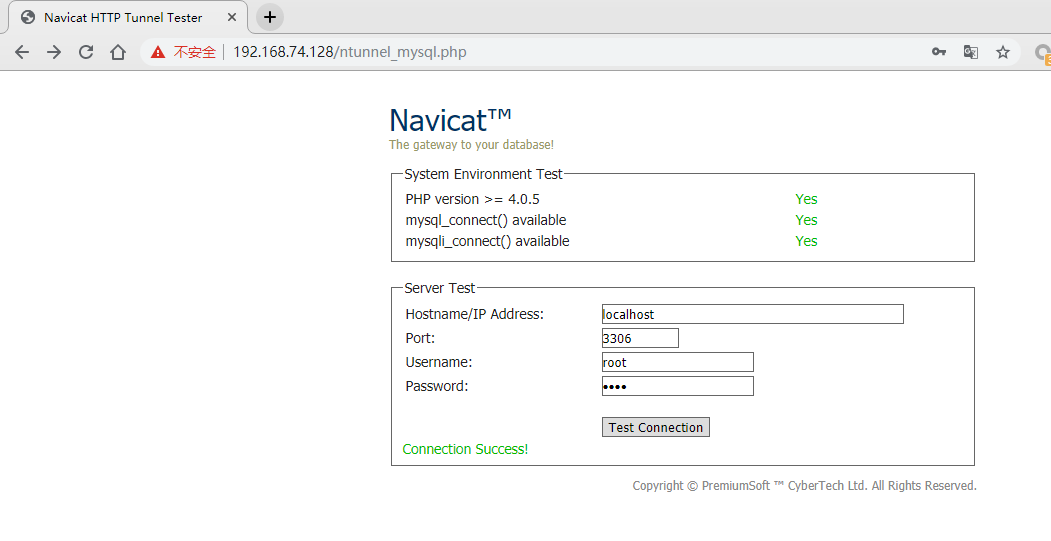

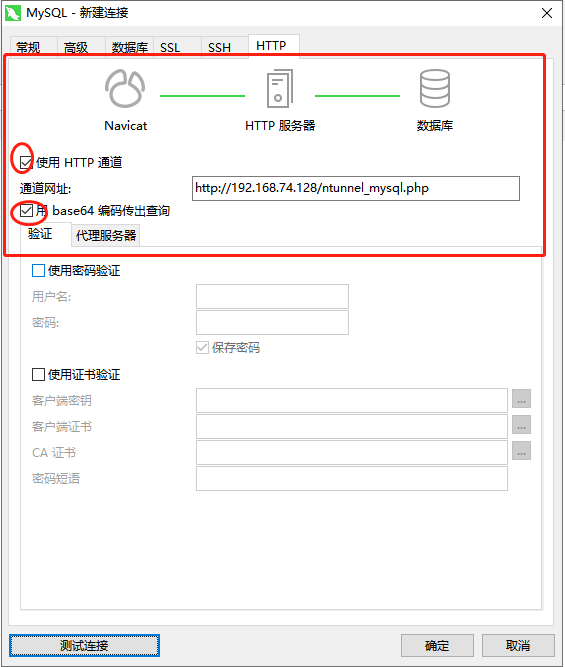

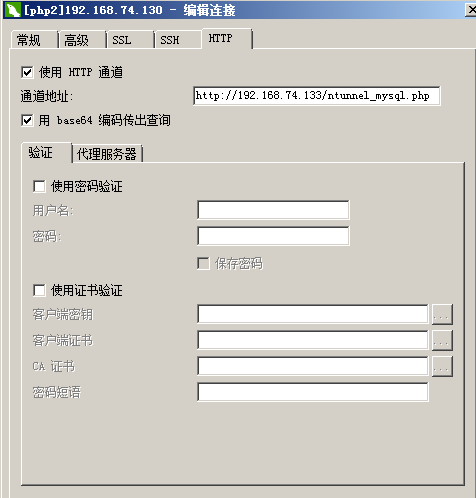

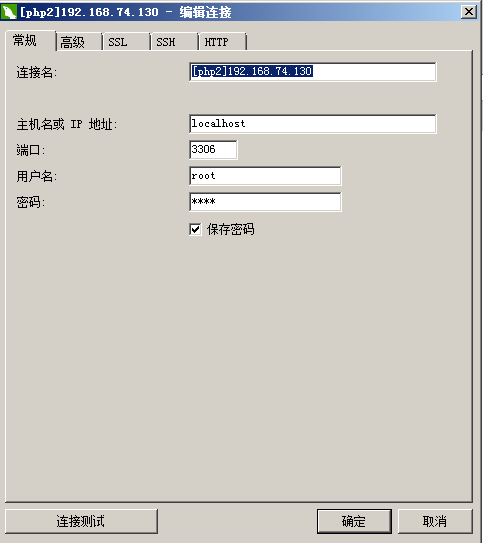

将代理文件上传至目标服务器,并进行测试,确认后使用navicat进行连接;

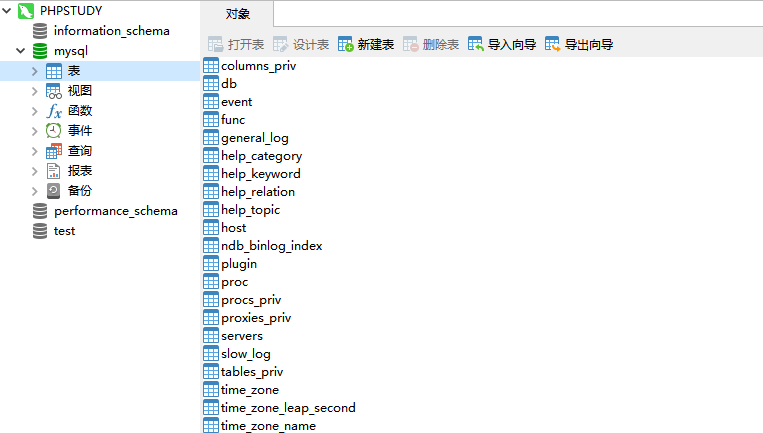

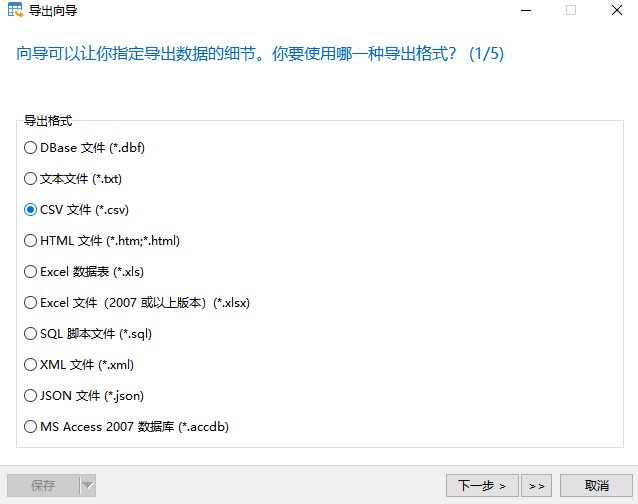

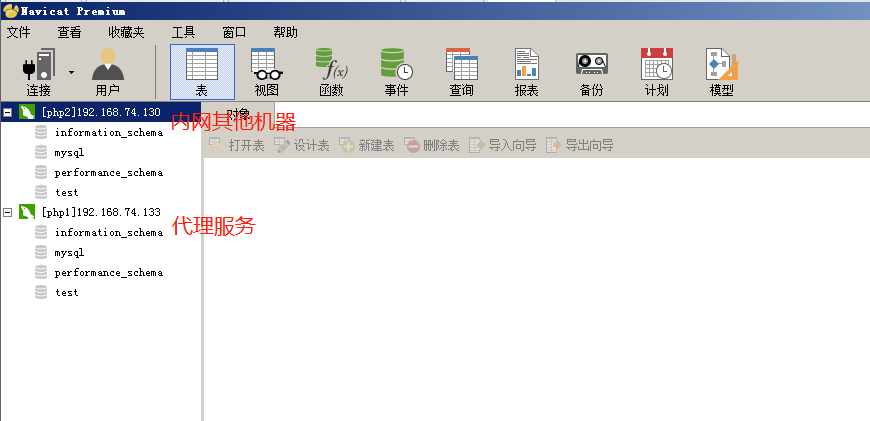

访问内网其他数据库:

代理IP:192.168.74.133

目标服务IP:192.168.74.130

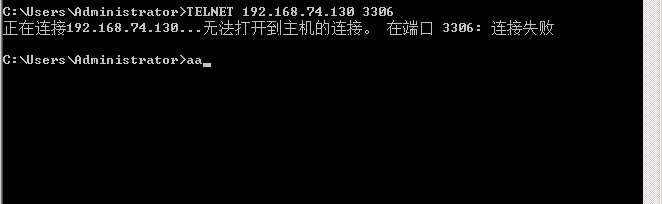

直接访问目标服务是不通的:

在已连接上代理[http代理方式访问的数据库服务器],新建一个连接

SSH隧道

使用SSH隧道即当前情况能直连上对方服务器,不过有直连服务器的权限时可使用的方式就多了

ssh -fCPN –L 3307:10.164.172.204:3306 -p1046 rds-user@106.2.32.177

执行上面的shell语句,会在本地打开一个ssh的守护进程,该进程会监听本地的3307端口,这个端口为隧道的入口,当访问本地的3307端口时,数据包会通过ssh进程,经由106.2.32.177(A)发送到最终的10.164.172.204(B)的3306端口,以此达到localhost机器直接访问B上的数据库实例的目的.

连接本地的3307端口,即可连到目标C机器的mysql服务