一.安装步骤

1.安装xposed

2.安装inspect

二.inspect

一个基于Xposed 开发的应用动态分析工具 github已开源 内置web页面 体验度很不错 ‘

核心功能 监控Shared Preferences 数据 绕过SSL 可以抓到https 以及使用HOOK 过滤出很多有价值的数据

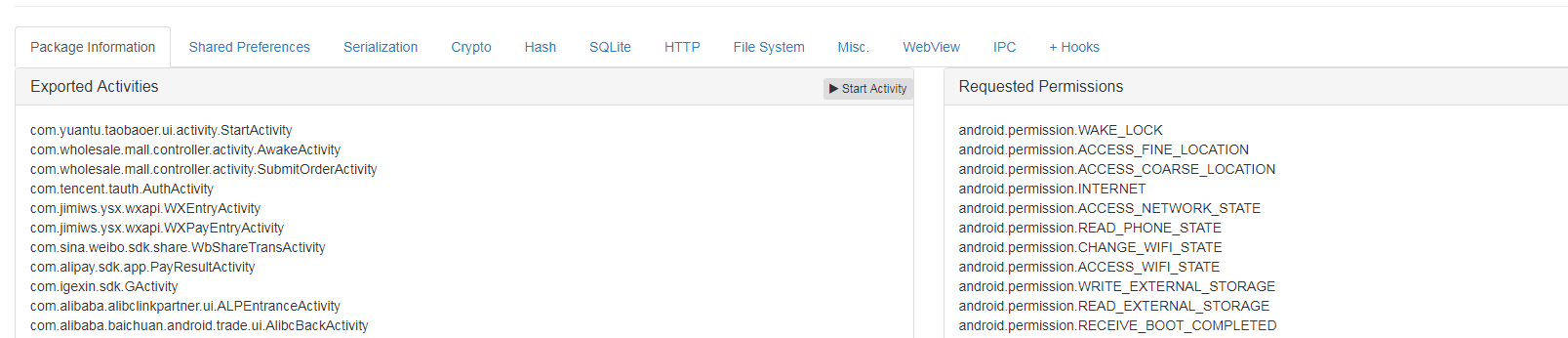

信息收集

- 请求权限;

- 应用权限

- 共享库

- 出口和非出口活动,内容提供商,广播接收机和服务;

- 检查应用程序是否可调试?

- 版本,UID和GID;

钩子

有了钩子,我们可以看到应用程序在实时中做了什么:

- 共享首选项(日志和文件);

- 序列化;

- 加密;

- 哈希;

- SQLite的;

- HTTP

- 文件系统;

- 杂项(Clipboard,URL.Parse());

- 的WebView;

- IPC;

- 钩子(动态添加新钩子)

操作

使用Xposed可以执行诸如启动未注册的活动等等操作:

- 开始任何活动(已导出和未导出);

- 调用任何提供者(导出和未导出);

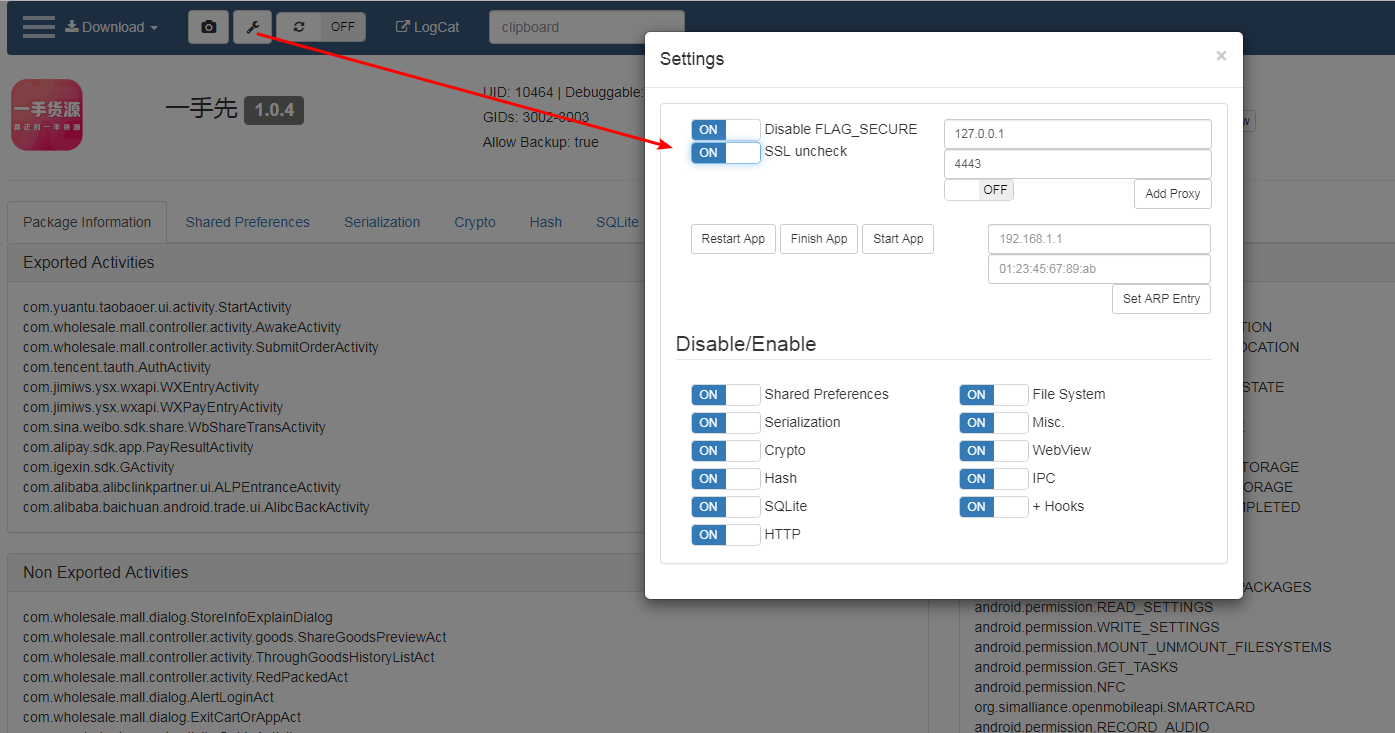

- 禁用FLAG_SECURE;

- SSL取消选中(绕过证书固定 - JSSE,Apache和okhttp3);

- 启动,停止并重新启动应用程序;

- 替换参数和返回值(+ Hooks选项卡)。

所需环境

安装好Xposed手机一台

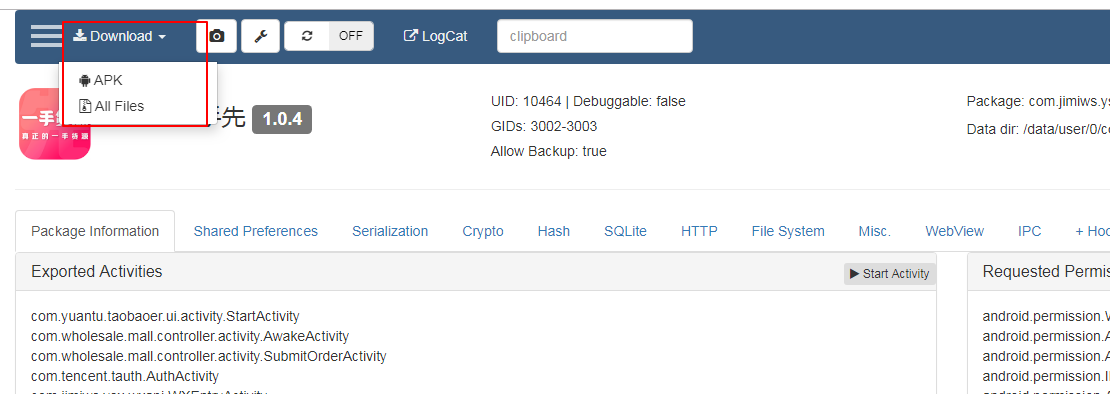

github 下载此项目并安装APK到手机中(Xposed自带的下载中也有此模块直接搜索Inspeckage也可以进行下载)

测试

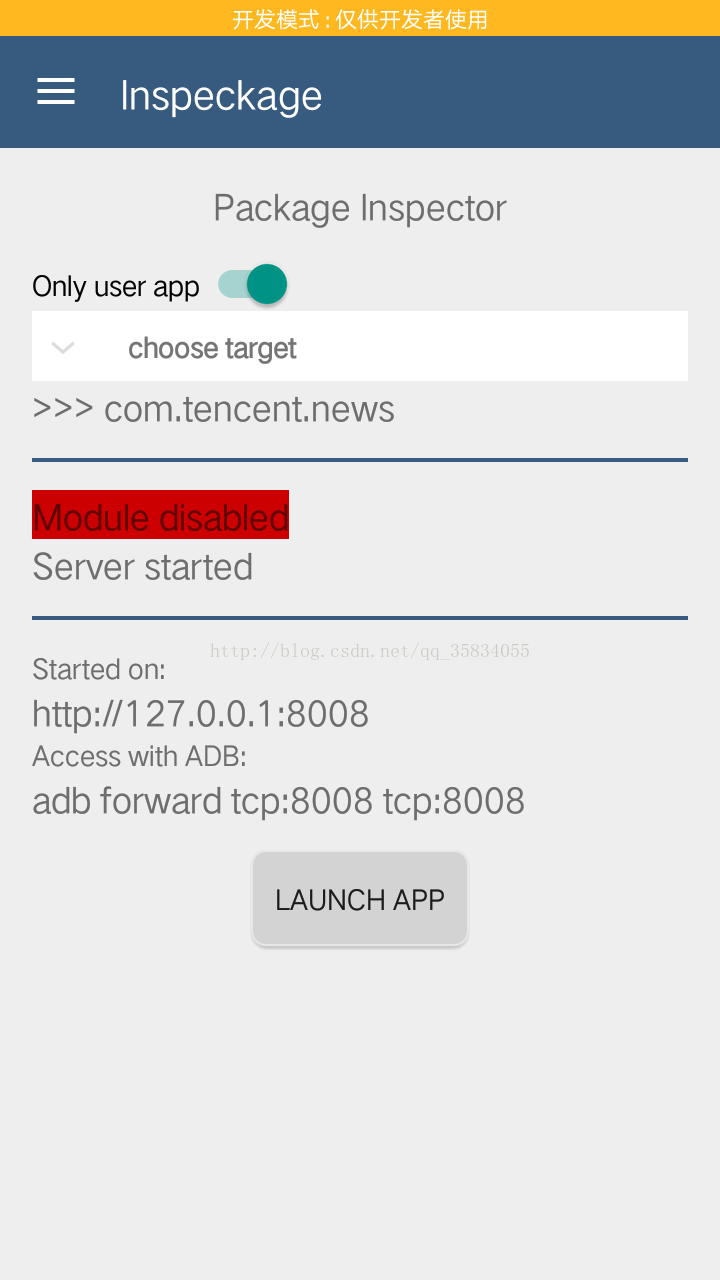

打开应用我们看到的是这张图片 Only user app 非系统应用 如果想分析系统应用把他关了就行 在下拉就可以看到手机上所有的应用了 选择好要调试的应用 点击Config 选择最后一个 127.0.0.1 点击apply

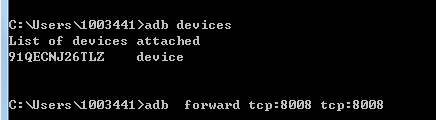

手机的话要用数据线连接电脑,模拟器就不用了啦 Win+X+R 打开CMD窗口 端口转发 adb forward tcp:8008 tcp:8008 最好记住这个命令 以后IDA动态调试的时候也会用到

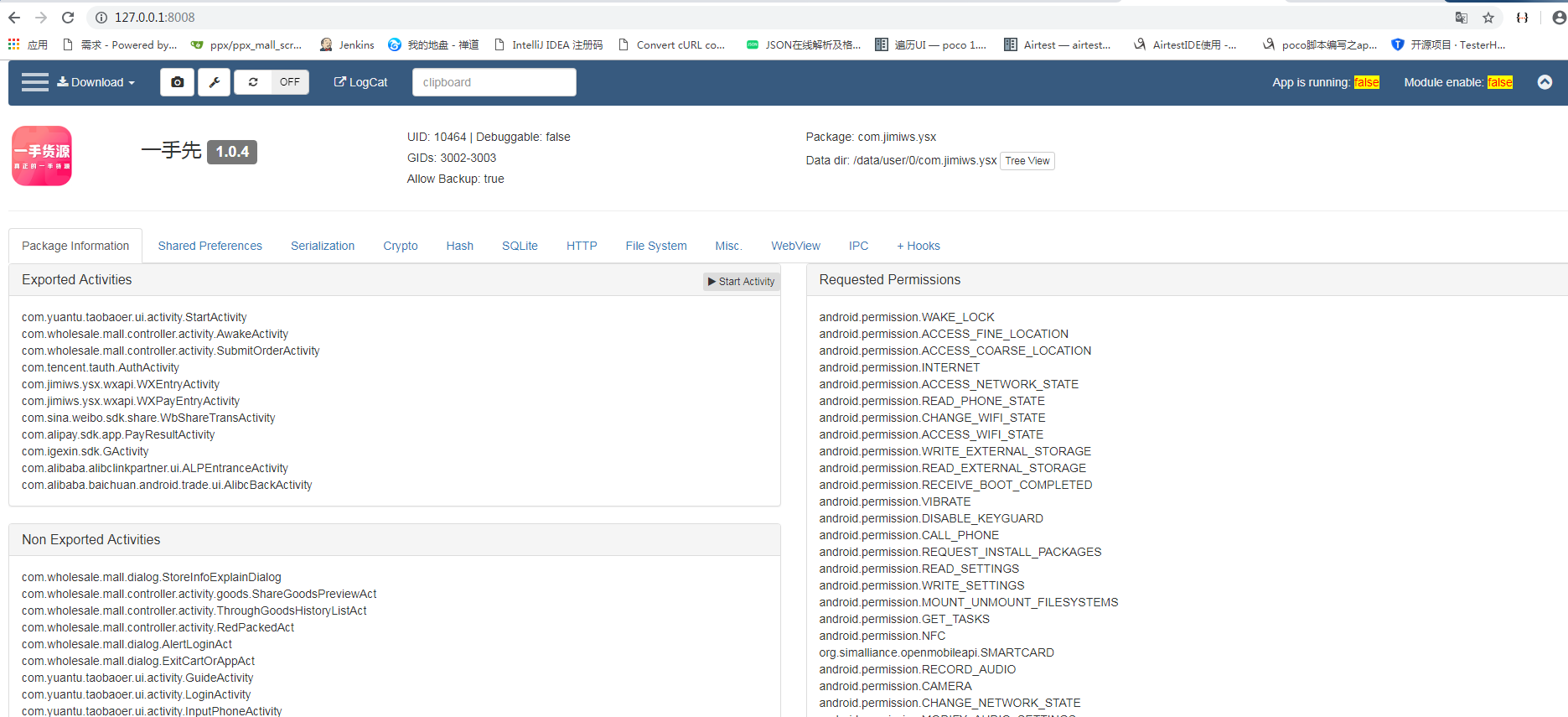

打开PC端 浏览器 输入 127.0.0.1:8008 进到web 页面

这里注意一下 要把图片标注的按钮点开 以下数据才会动态更新

可以选择是否禁用各个模块的功能 以及SSL等选项 重启都在这里设置

HTTP 数据 这个工具还是蛮强大的 通过分析出来的数据 你可以在+HOOKS 动态添加自己的HOOK逻辑 重启APP生效

还有下载日志功能比较慢 毕竟数据量不小要多等一会

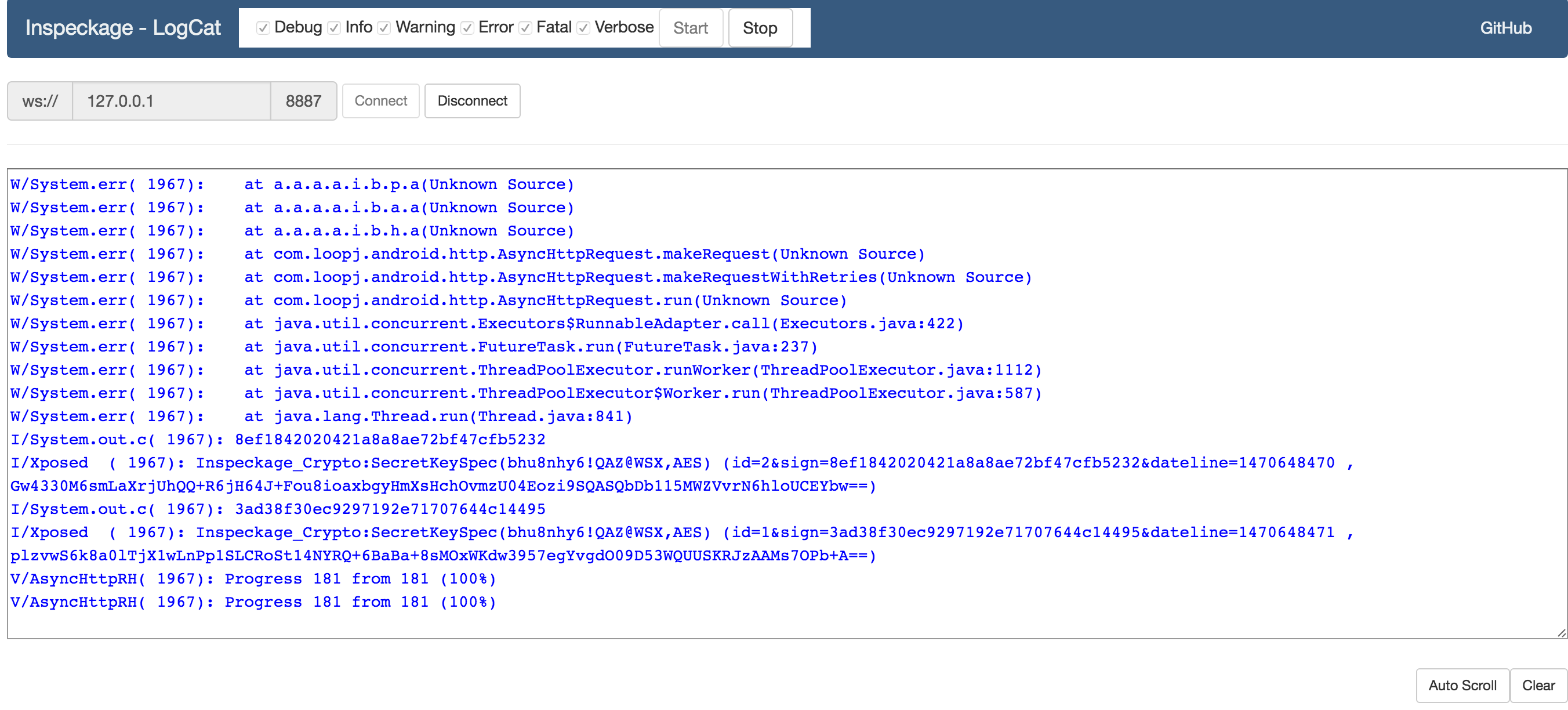

使用logcat功能需要先转发端口到本地。adb forward tcp:8887 tcp:8887

点击start,再点connect就可以在网页中实时查看该app的logcat输出

总结

就先介绍到这了 很简单的工具 自己去研究就行 github还有作者的演示视频 感兴趣的也可以去看看

https://blog.csdn.net/dunqiangjiaodemogu/article/details/72956291