不安全的文件下载

文件下载漏洞概述:

很多网站都会提供文件下载功能,即用户可以通过点击下载链接,下载到连接对应的文件,但是,如果文件下载功能设计不当,则可能导致攻击者可以通过构造文件路径,从而获取到后台服务器上的其他敏感文件。(又称:任意文件下载)。所有与前端交互的数据都是不安全的!

文件下载漏洞防范举措:

- 对传入的文件名进行严格的过滤和限定

- 对文件下载的目录进行严格的限定

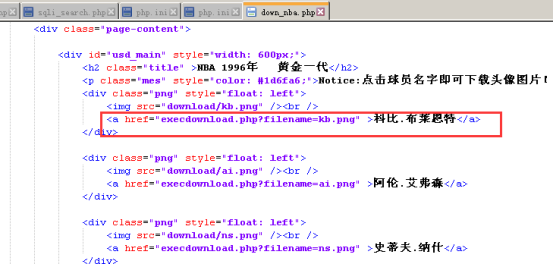

首先我们点击名字去下载;

可以看到通过点击前端的链接,去后台查找相应的图片,后台再反馈给前端,进行下载;http://192.168.17.111/pikachu-master/pikachu-master/vul/unsafedownload/down_nba.php

我们可以修改链接,将其改为http://192.168.17.111/pikachu-master/pikachu-master/vul/unsafedownload/down_nba.php?filename=../../../../../../../etc/password

因为只要有足够多../就可以进入到根目录中,然后就可以得到文件信息;

查看源码,通过点击姓名,向后台传了一个参数,传给execdoenload,不对前端传过来的文件做任何判断;