Exp6 信息搜集与漏洞扫描

一、实践原理

1. 间接收集

- 概念:不接触目标

- 无物理连接

- 不访问目标

- 方法:使用第三方信息源如

- whois(查询域名信息)

- zoomeye(查询主机信息)

- 站长之家(查询网站注册信息)

- 等等

2. 直接收集

- 概念:建立物理连接或逻辑连接获取信息

- 方法:

- 主机扫描

- 端口扫描

- 版本发现

- 漏洞扫描

3. 社会工程学

- 概念:类似于被动信息收集,主要是针对人为错误,信息以打印输出、电话交谈、电子邮件等形式泄露

- 方法:

- 目标知识学习

- 伪装

- 心理学

- 通信

二、间接收集

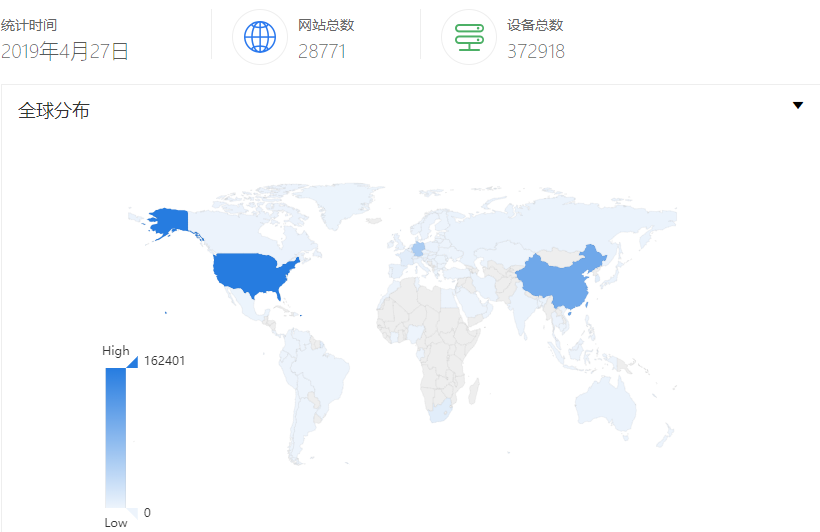

1. Zoomeye

示例域名

(百度二级域名):baidu.com

服务器分布情况:

提供服务:

相关漏洞:

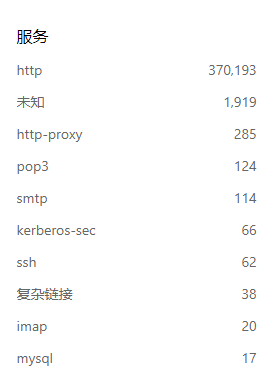

2. FOFA

查询结果:

3. GHDB

在搜索引擎中输入下面代码

site:cn filetype:xls 身份证号

结果如下:

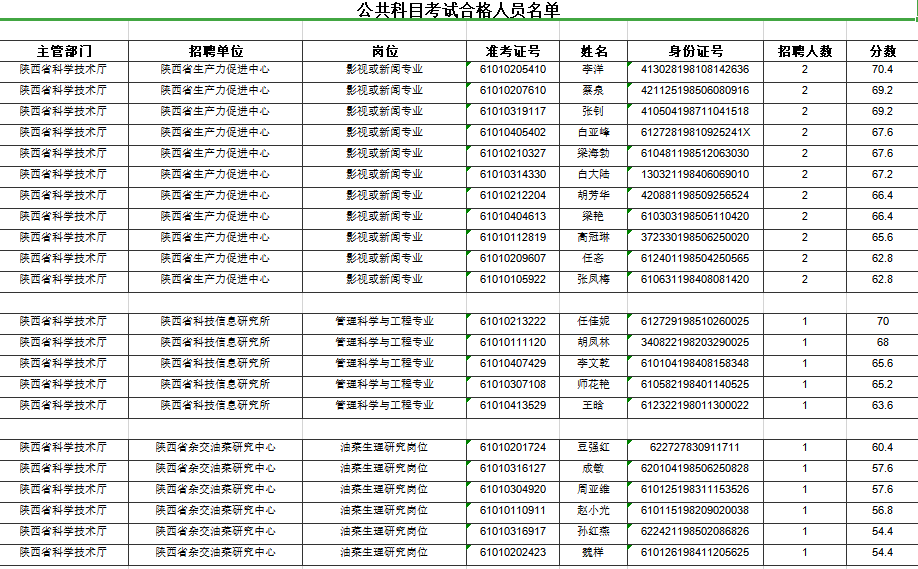

4. whois

查询baidu.com

其他用法请键入:whois -h查看帮助

结果如下:

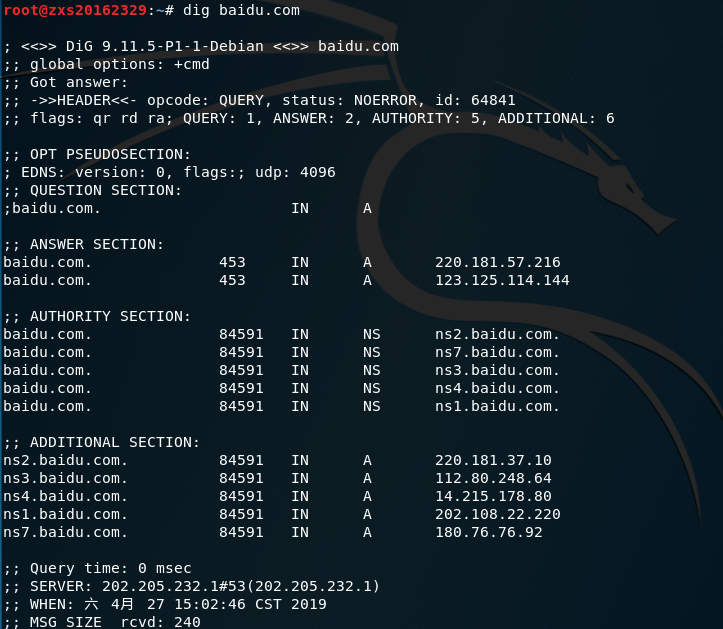

5. dig

输入命令dig baidu.com域名解析情况

扩展用法请参照dig -h

查询结果如下:

三、直接收集

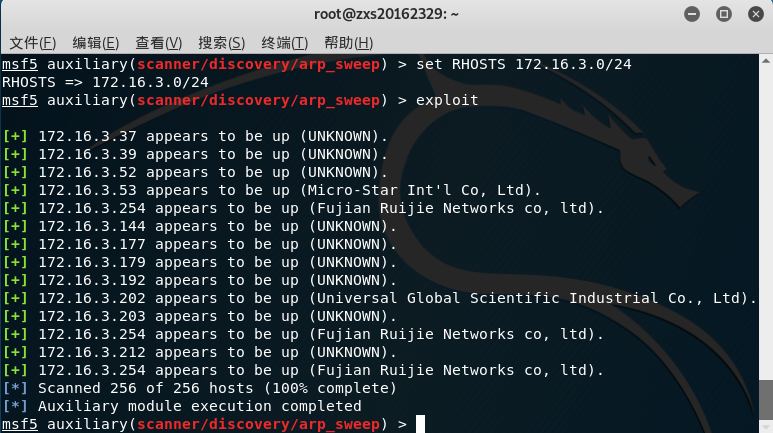

1. arp_sweep模块

该模块用于在某个网段中发现主机

使用方法:

- 打开控制台:msfconsole

- 使用辅助模块:use auxiliary/scanner/discovery/arp_sweep

- 查看参数:options

- 设置扫描IP段:172.16.3.0/24 #该设置代表扫描网络号为172.16.3的所有主机

- exploit

结果如下:

图中可以看到,存在一些服务器和未知主机

具有同类型功能的模块还有udp_sweep

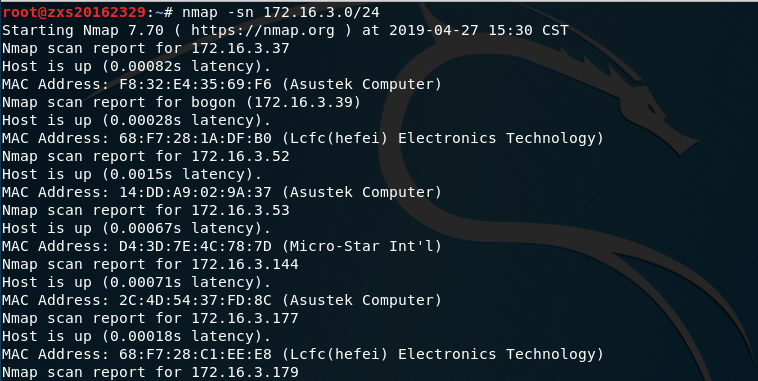

2. Nmap命令

Nmap命令集成了,主机发现,端口扫描,版本检测等功能。

主要参数如下:

-sS:TCP SYN扫描,可以穿透防火墙;

-sA:TCP ACK扫描。有时候由于防火墙会导致返回过滤/未过滤端口;

-sP:发送ICMP echo探测;

-sT:TCP connect扫描,最准确,但是很容易被IDS检测到;

-sF/-sX/-sN:扫描特殊的标志位以避开设备或软件的监测;

-O:启用TCP/IP协议栈的指纹特征信息扫描以获取远程主机的操作系统信息;

-sV:获取开放服务的版本信息;

-sn 参数做主机发现,结果如下:

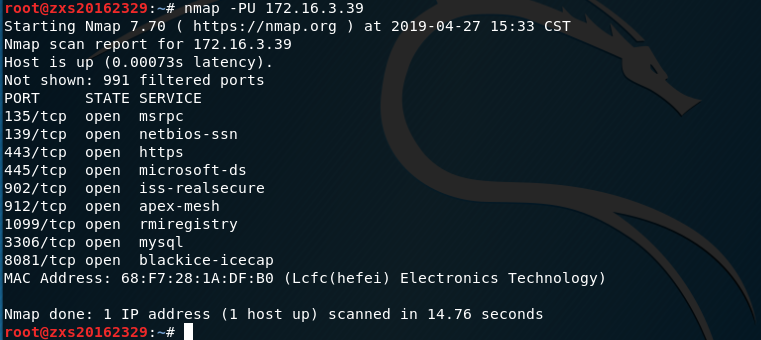

从以上发现主机中选取

IP为172.16.3.39的主机使用

-PU (大写)参数做端口扫描,结果如下:

再对其使用

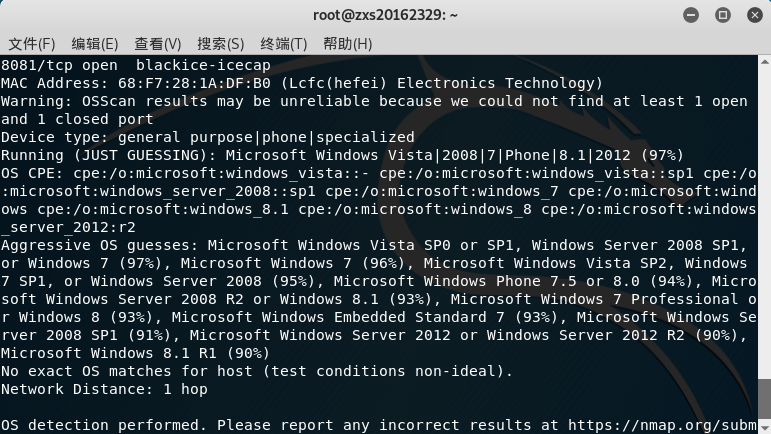

-O 参数做操作系统版本检测,如下:

根据显示结果发现,只是一些猜测,并不能确定主机的操作系统版本。

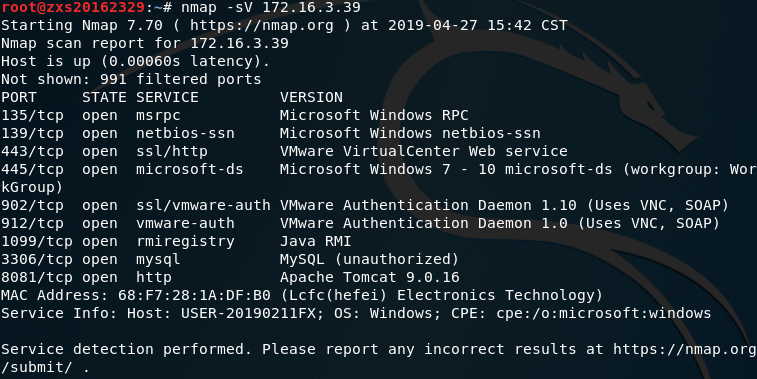

接着使用-sV参数查看目标主机详细服务信息,结果如下:

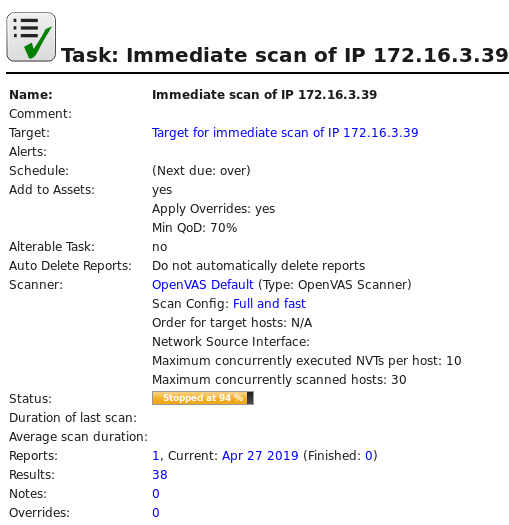

3. OpenVAS漏洞扫描

首先安装OpenVAS软件

输入命令

apt-get install openvas

openvas-setup

然后会安装很多依赖文件,时间会比较久,完成后结果如下:

然后会自动弹出一个浏览器页面,使用命令行中显示的用户名和密码登录。

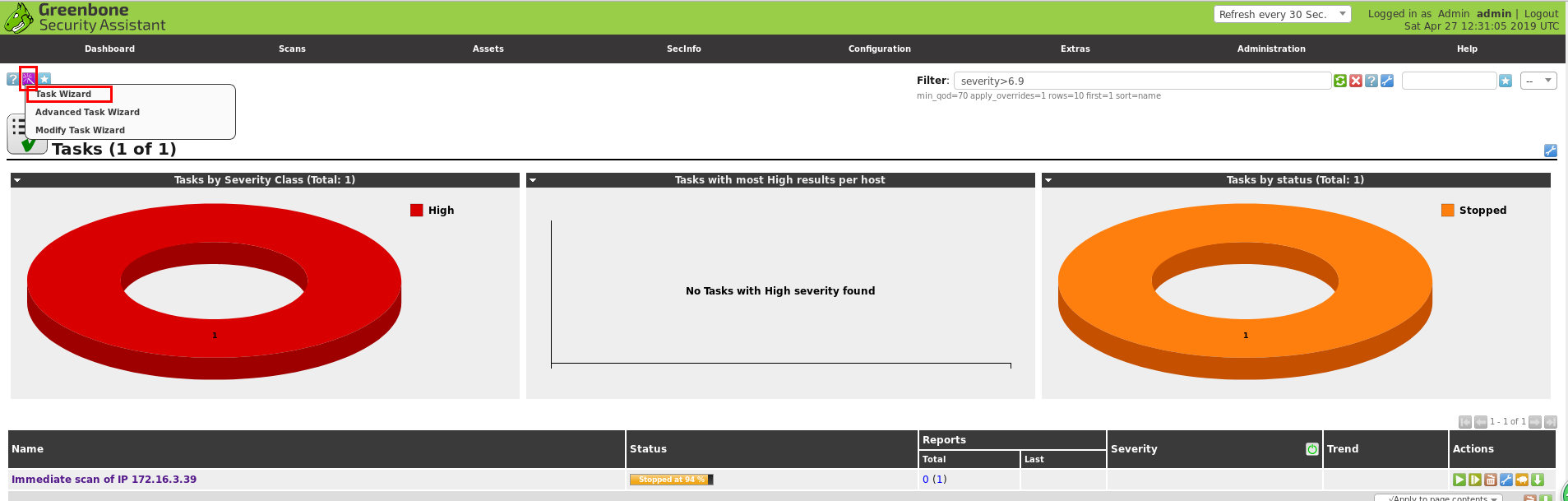

将鼠标移动到scans选项卡,点击下拉列表中的Tasks选项,进入以下界面,点击左上角的小图标如图

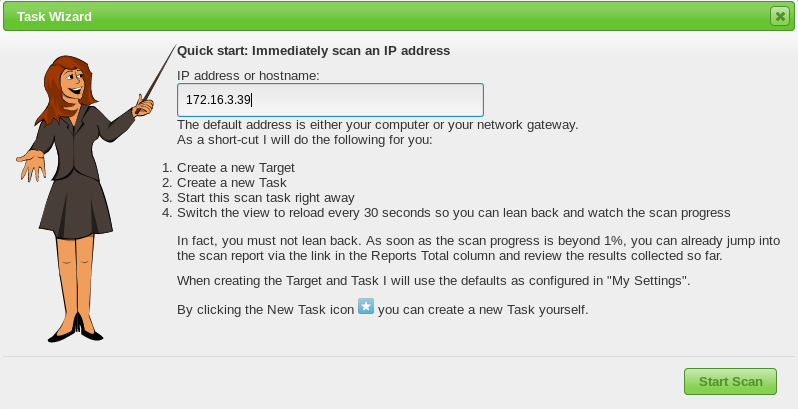

选择Task Wizard选项,会弹出如下界面:

然后输入预扫描主机IP,点击确定后开始扫描,结果如下:

四、基础问题回答

1. 那些组织负责DNS、IP的管理

- 地址支持组织(ASO)负责IP地址系统的管理

- 域名支持组织(DNSO)负责互联网上的域名系统(DNS)的管理

- 协议支持组织(PSO)负责涉及Internet协议的唯一参数的分配

- 域名注册在世界上分为5个分部来分别负责:

- ARIN主要负责北美地区业务

- RIPE主要负责欧洲地区业务

- APNIC主要负责亚太地区业务

- LACNIC主要负责拉丁美洲美洲业务

- AfriNIC负责非洲地区业务

2. 什么是3R信息

- Registrant-->注册人信息

- Registrar-->注册商信息

- Registry-->注册单位信息

3. 评价下扫描结果的准确性

通过使用工具进行的各类扫描,结果都是可信且实际存在的。

五、总结与体会

本次实验切实的从只知道对方的一个域名开始,通过间接方法获取其3R信息以及所属机群的情况,根据反馈信息得到相应IP或其它相关域名,然后使用主动收集的方法,对所在IP段进行主机发现,端口扫描,软件识别,版本扫描以及漏洞扫描等一系列操作,为后期渗透工作做准备。通过本次实验,我了解到,做渗透工作或是渗透防御工作,不仅需要高超的计算机技术,还需要大量的知识,还要掌握一定社会工程学的方法,这些都是我还需要进一步学习的。