一、单引号爆路径

就像测试SQL注入一样在参数后面加上单引号。

http://localhost/news.php?id=100'

二、错误参数值爆路径

通过第一种方式可以会触发waf,因此可以通过错误的参数值来爆网站路径。

如:

http://localhost/news.php?id=-1 http://localhost/news.php?id=oSxMa

三、通过搜索引擎获取

通过搜索引擎语法可能可以获取到网站路径,如:

Site:baidu.com warning Site:baidu.com "fatal error"

四、测试文件获取路径

网站通过XAMPP或者phpstudy等软件搭建的话,会存在一些测试文件,比如:

/test.php /ceshi.php /info.php /phpinfo.php /php_info.php /1.php /l.php /x.php

五、配置文件获取路径

如果注入点有文件读取权限,就可以通过load_file函数读取配置文件,再从中寻找路径信息。

Windows配置文件:

c:windowsphp.ini php配置文件 c:windowssystem32inetsrvMetaBase.xml IIS虚拟主机配置文件

Linux配置文件:

/etc/php.ini php配置文件 /etc/httpd/conf.d/php.conf /etc/httpd/conf/httpd.conf Apache配置文件 /usr/local/apache/conf/httpd.conf /usr/local/apache2/conf/httpd.conf /usr/local/apache/conf/extra/httpd-vhosts.conf 虚拟目录配置文件

XAMPP配置文件:

Xampp文件路径 C:xampphtdocs httpd.com配置文件 C:xamppapacheconf/httpd.conf vhosts.conf虚拟主机 C:xamppapacheonfextrahttpd-vhosts.conf

phpnow配置文件:

网站默认路径 D:PHPnow-1.5.6htdocs httpd.conf配置文件 D:PHPnow-1.5.6Apache-20confhttpd.conf vhosts.conf虚拟主机 D:PHPnow-1.5.6Apache-20confextravhosts.conf

phpstudy配置文件:

网站默认路径 C:phpstudywww httpd.conf配置文件 C:phpStudyApacheconfhttpd.conf vhosts.conf虚拟主机 C:phpStudyApacheconfextrahttpd-vhosts.conf

LAMPP配置文件:

网站默认路径 /opt/lampp/htdocs httpd.conf配置文件 /opt/lampp/etc/httpd.conf vhosts.conf虚拟主机 /opt/lampp/etc/extra/httpd-vhosts.conf

六、nginx文件类型错误解析爆路径

要求Web服务器是nginx,且存在文件类型解析漏洞。有时在图片地址后加/x.php,该图片不但会被当作php文件执行,还有可能爆出物理路径。

http://localhost/top.jpg/x.php

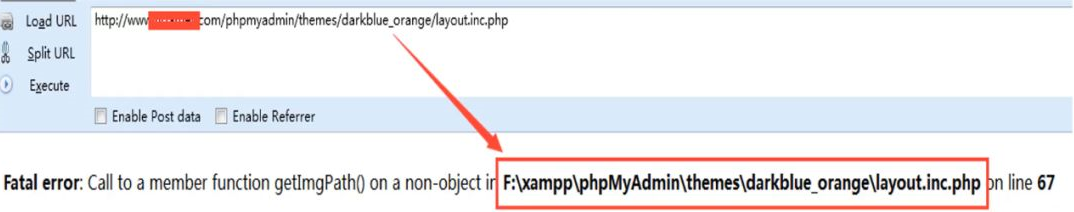

七、phpmyadmin爆路径

/phpmyadmin/themes/darkblue_orange/layout.inc.php

八、配合远程代码执行漏洞

比如eval()函数可控的话,直接传入phpinfo(),通过phpinfo页面中Document_Root参数获取网站绝对路径。

九、其他

其他就是像dedecms、phpwind之类的整站程序爆路径漏洞,比较杂,通用性不强