File Inclusion,意思是文件包含(漏洞),是指当服务器开启allow_url_include选项时,就可以通过php的某些特性函数,利用url去动态包含文件,此时如果没有对文件来源进行严格审查,就会导致任意文件读取或者任意命令执行。

文件包含漏洞分为本地文件包含漏洞与远程文件包含漏洞,远程文件包含漏洞是因为开启了php配置中的allow_url_fopen选项(选项开启之后,服务器允许包含一个远程的文件)。

某些特性函数

require:找不到被包含的文件,报错,并且停止运行脚本。

include:找不到被包含的文件,只会报错,但会继续运行脚本。

require_once:与require类似,区别在于当重复调用同一文件时,程序只调用一次。

include_once:与include类似,区别在于当重复调用同一文件时,程序只调用一次。

Low

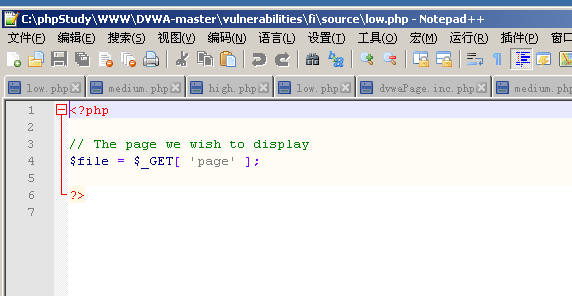

查看代码,路径如下图

可以看到,服务器端对page参数没有做任何的过滤跟检查。服务器希望用户点击图中的三个链接,服务器会包含相应文件,并将结果返回。需要说明的是。不管文件后缀是否是php,都会当做php文件执行,如果文件内容确认为php,则正常执行并返回结果,如果不是,则返回打印文件内容,所以文件包含漏洞常常会导致任意文件读取与任意命令执行。

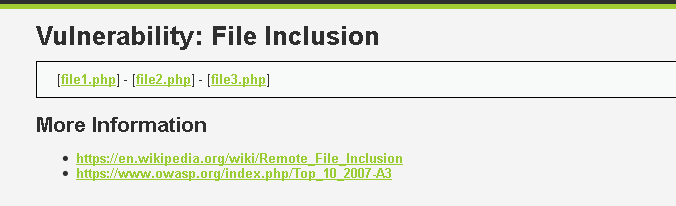

点击file.php

事实上恶意的攻击者是不会乖乖点击这些链接的,因此page参数是不可控的。

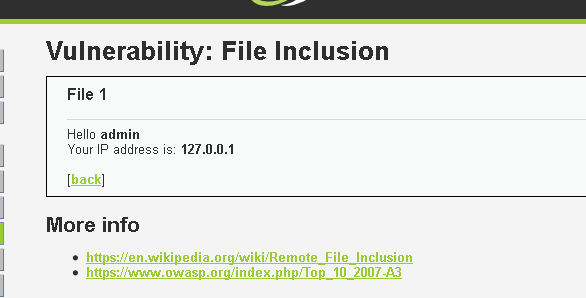

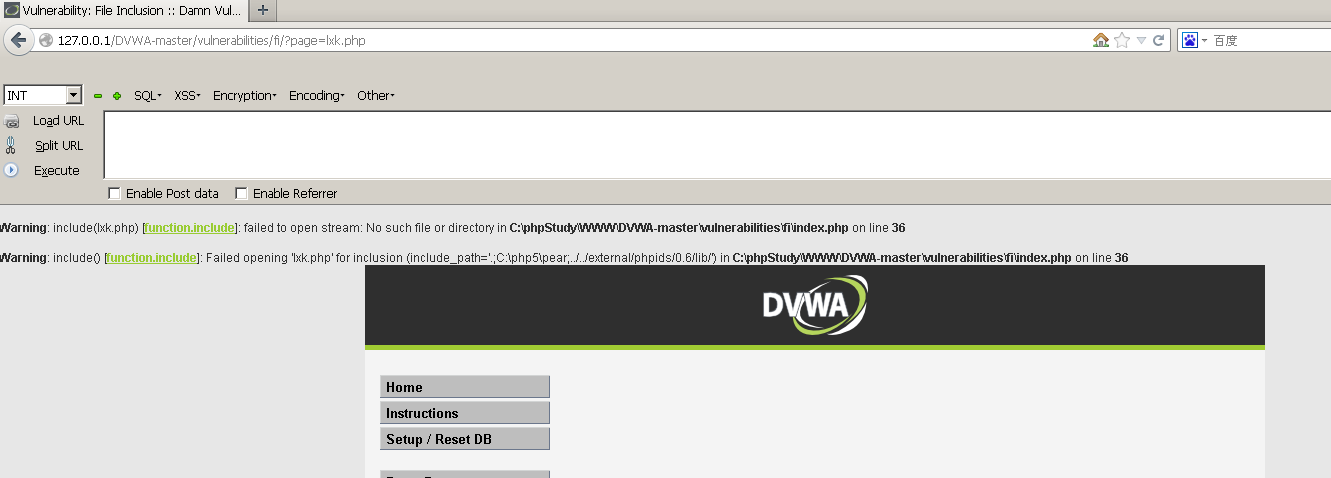

当我们包含一个不存在的文件lxk.php,可以看到,发生了报错,并且把网站的路径都给暴露出来

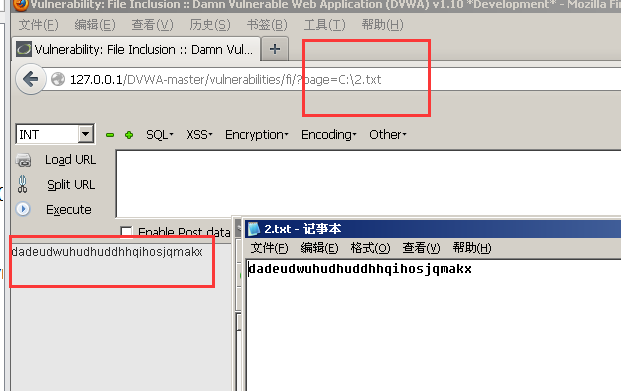

我们在C盘里新建2.txt,更改dvwa界面的url,成功读取到了

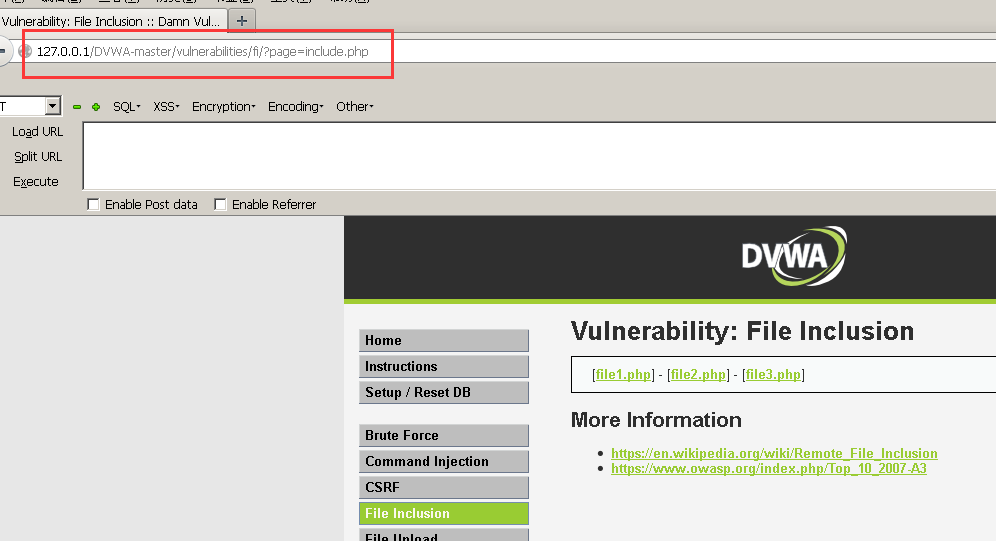

Medium

查看代码

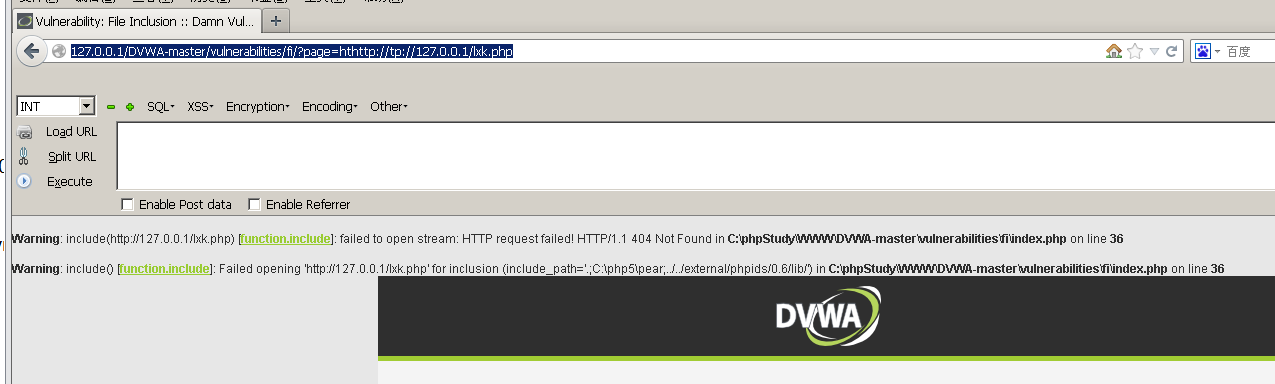

我们可以看到比起上一个难度,它新增加了两条语句,用str_replace函数,对page参数进行了一定的处理,将”http:// ”、”https://”、 ” ../”、”..”替换为空字符,即删除。这样的替换我前面的Sqli-labs里已经提到过,显而易见我们可以通过双写绕过WAF。同时,因为替换的只是“../”、“..”,所以对采用绝对路径的方式包含文件是不会受到任何限制的,采用绝对路径的办法不受影响。所以我们的语句也与上面基本相同,只是在被替换的地方双写一下即可(红色部分会被替换为空字符,最后前后的http会被保留下来):http://127.0.0.1/DVWA-master/vulnerabilities/fi/?page=hthttp://tp://127.0.0.1/lxk.php (lxk.php文件不存在)

High

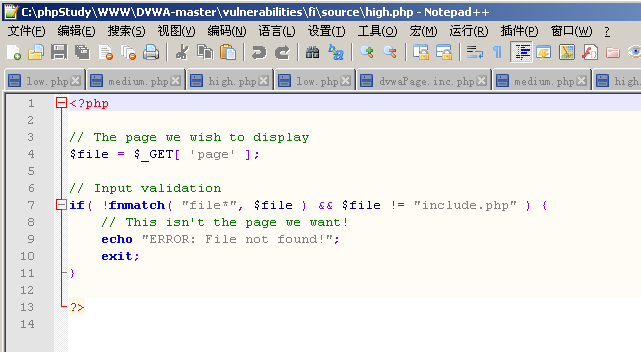

依旧先查看代码

可以看到,High级别的代码使用了fnmatch函数检查page参数,要求page参数的开头必须是file,服务器才会去包含相应的文件。我们可以利用file协议绕过防护策略。file协议其实我们并不陌生,当我们用浏览器打开一个本地文件时,用的就是file协议。

file协议绕过防护策略

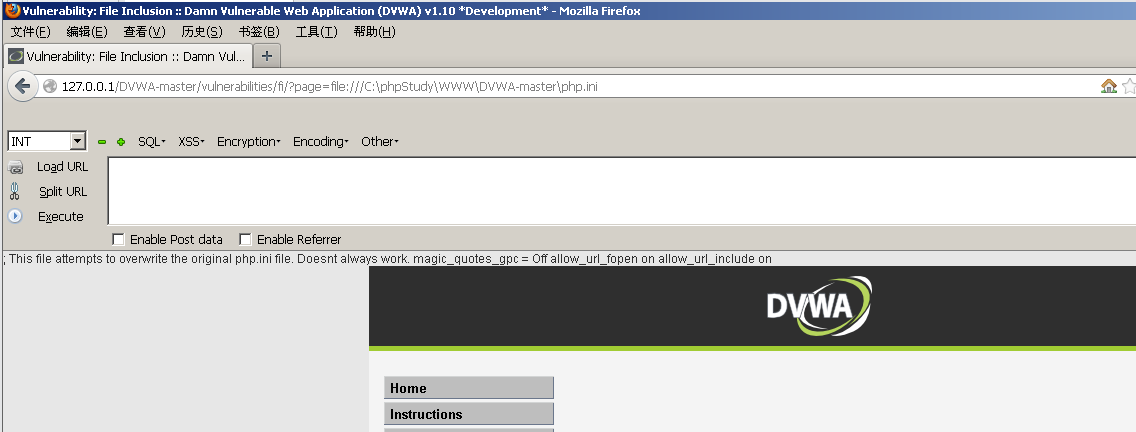

构造一个url的语句,访问php本地配置文件

127.0.0.1/dvwa/vulnerabilities/fi/?page=file:///C:phpStudyWWWDVWA-masterphp.ini

我们会看到报错提示:Fatal error: Call to undefined function fnmatch() in C:phpStudyBWWWvulnerabilitiesfisourcehigh.php on line 7

解决方法是在.php文件中加入几行代码

再输入一次就成功了

由于file协议只支持本地文件读取,不支持远程文件执行,就没办法执行远程文件(当然可以利用文件上传漏洞配合执行文件包含) 请参照文件上传漏洞.结合进去文件包含执行