一、配置服务说明

1.1、linux系统中的一切都是文件

1.2、配置一个服务就是在修改去配置文件

1.3、要想让新的配置文件立即生效,需要重启对应的服务

二、配置网卡

2.1、编辑配置文件

vim /etc/sysconfig/network-scripts/ifcfg-ens33

systemctl restart network

2.2、nmtui

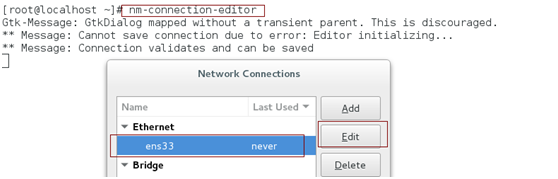

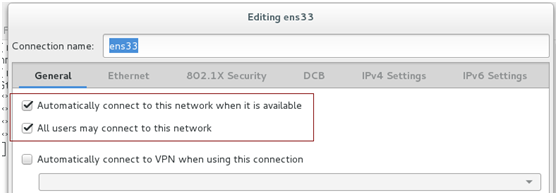

2.3、nm-connection-editor

三、配置防火墙

3.1、iptables

3.1.1、iptables -L (查看防火墙规则链)

3.1.2、iptables -F (清空防火墙已有规则链)

3.1.3、iptables -P INPUT DROP (把INPUT 规则链的默认策略设置为拒绝)

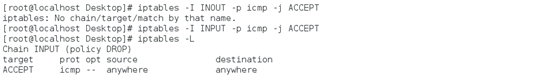

3.1.4、iptables -I INPUT -p icmp -j ACCEPT (向 INPUT 链中添加允许ICMP 流量进入的策略规则)

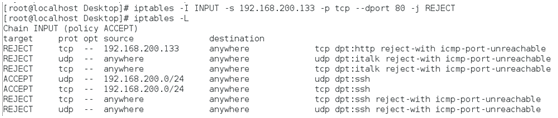

3.1.5、将INPUT 规则链设置为只允许指定网段的主机访问本机的22 端口

iptables -I INPUT -s 192.168.200.0/24 -p tcp --dport 22 -j ACCEPT

iptables -I INPUT -s 192.168.200.0/24 -p udp --dport 22 -j ACCEPT

iptables -A INPUT -p tcp --dport 22 -j REJECT

iptables -A INPUT -p udp --dport 22 -j REJECT

3.1.6、删除INPUT 规则链中刚刚加入的那条策略(允许ICMP 流量)

3.1.7、向INPUT 规则链中添加拒绝所有人访问本机12345 端口的策略规则

3.1.8、向INPUT 规则链中添加拒绝192.168.200.133 主机访问本机80 端口(Web 服务)的策略

规则

3.1.9、向INPUT 规则链中添加拒绝所有主机访问本机1000~1024 端口的策略规则

iptables -I INPUT -p tcp --dport 1000:1024 -j REJECT

3.1.10、保存命令

service iptables save

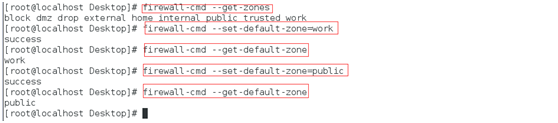

3.2、firewall

firewall-cmd --get-default-zone

firewall-cmd --set-default-zone=work

firewall-cmd --get-default-zone

firewall-cmd --set-default-zone=public

firewall-cmd --get-default-zone

把 firewalld 服务中eno16777728 网卡的默认区域修改为external,并在系统重启后生效。

firewall-cmd --permanent --zone=external --change-interface=eno16777736

firewall-cmd --reload

firewall-cmd --permanent --get-zone-of-interface=eno16777736

把 firewalld 服务的当前默认区域设置为work

启动/关闭firewalld 防火墙服务的应急状况模式,阻断一切网络连接(当远程控制服务器

时请慎用)

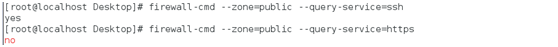

查询 public 区域是否允许请求SSH 和HTTPS 协议的流量

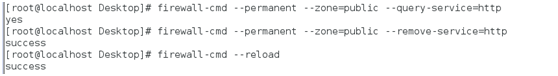

把 firewalld 服务中请求HTTPS 协议的流量设置为永久允许,并立即生效

把 firewalld 服务中请求HTTP 协议的流量设置为永久拒绝,并立即生效

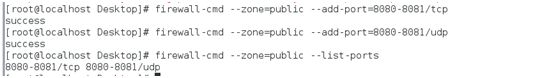

把在firewalld 服务中访问8080 和8081 端口的流量策略设置为允许,但仅限当前生效

把原本访问本机 666 端口的流量转发到22 端口,要且求当前和长期均有效:

firewall-cmd --permanent --zone=public --add-forward-port=port=666:proto=tcp:toport=22:toaddr=192.168.200.132

firewall-cmd --reload

在firewalld 服务中配置一条富规则,使其拒绝

192.168.10.0/24 网段的所有用户访问本机的ssh 服务(22 端口)

firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="192.168.200.0/24" service name="ssh" reject"

firewall-cmd --reload

注:文章整理来自《linux就该这么学》作者刘遄